آموزش معماری و طراحی برای CompTIA Security +

Architecture and Design for CompTIA Security+

بررسی اجمالی دوره Course Overview

-

بررسی اجمالی دوره Course Overview

درک مفاهیم امنیتی در محیط سازمانی Understanding Security Concepts in an Enterprise Environment

-

معرفی ماژول Module Intro

-

مدیریت پیکربندی Configuration Management

-

نمودارها Diagrams

-

پیکربندی پایه Baseline Configuration

-

طرح آدرس IP IP Address Schema

-

حاکمیت داده ها Data Sovereignty

-

پیشگیری از دست دادن داده ها (DLP) Data Loss Prevention (DLP)

-

انواع داده ها برای ایمن سازی Types of Data to Secure

-

پوشاندن اطلاعات Data Masking

-

توکن سازی Tokenization

-

مدیریت حقوق دیجیتال (DRM) Digital Rights Management (DRM)

-

رمزگذاری مبتنی بر سخت افزار (TPM و HSM) Hardware Based Encryption (TPM and HSM)

-

ملاحظات جغرافیایی Geographical Considerations

-

Cloud Access Security Broker (CASB) Cloud Access Security Broker (CASB)

-

امنیت به عنوان سرویس (SECaaS) Security-as-a-Service (SECaaS)

-

تفاوت بین CASB و SECaaS Differences between CASB and SECaaS

-

بهبود Recovery

-

پروتکل های ایمن و بازرسی SSL/TLS Secure Protocols and SSL/TLS Inspection

-

هش کردن Hashing

-

ملاحظات API و API Gateways API Considerations and API Gateways

-

گزینه های سایت بازیابی (سایت های سرد ، گرم ، گرم و مبتنی بر ابر) Recovery Site Options (Cold, Warm, Hot, and Cloud-based Sites)

-

مثال منطقه فاجعه Disaster Area Example

-

Honeypots و Honeyfiles Honeypots and Honeyfiles

-

Honeynets Honeynets

-

تله متری جعلی Fake Telemetry

-

گودال DNS DNS Sinkhole

درک مجازی سازی و رایانش ابری Understanding Virtualization and Cloud Computing

-

معرفی ماژول Module Intro

-

فضای ذخیره ابری Cloud Storage

-

پردازش ابری Cloud Computing

-

"X" به عنوان یک سرویس "X" as a Service

-

زیرساخت به عنوان سرویس (IaaS) Infrastructure as a Service (IaaS)

-

IaaS و اتوماسیون IaaS and Automation

-

بستر به عنوان یک سرویس (PaaS) Platform as a Service (PaaS)

-

نرم افزار به عنوان سرویس (SaaS) Software as a Service (SaaS)

-

تمایزهای IaaS ، PaaS و SaaS IaaS, PaaS, and SaaS Differentiators

-

انواع ابرها Types of Clouds

-

ارائه دهندگان خدمات مدیریت شده (MSP) Managed Service Providers (MSP)

-

محاسبات مه Fog Computing

-

Edge Computing Edge Computing

-

VDI VDI

-

مجازی سازی Virtualization

-

ظروف Containers

-

ریز خدمات و API ها Microservices and APIs

-

زیرساخت به عنوان کد (IAC) Infrastructure as Code (IAC)

-

شبکه تعریف شده نرم افزار (SDN) Software Defined Networking (SDN)

-

قابلیت تعریف شده توسط نرم افزار (SDV) Software Defined Visibility (SDV)

-

معماری بدون سرور Serverless Architecture

-

تمایزهای IaaS ، PaaS ، FaaS و SaaS IaaS, PaaS, FaaS, and SaaS Differentiators

-

ادغام خدمات و خط مشی های منابع Service Integrations and Resource Policies

-

دروازه ترانزیت Transit Gateway

-

اجتناب از پراکندگی VM VM Sprawl Avoidance

-

VM Escape VM Escape

-

بررسی ماژول Module Review

پیاده سازی توسعه امن برنامه ، استقرار و اتوماسیون Implementing Secure Application Development, Deployment, and Automation

-

معرفی ماژول Module Intro

-

محیط ها (توسعه ، آزمایش ، صحنه سازی و تولید) Environments (Dev, Test, Staging, and Production)

-

مثال محیط Environment Example

-

تهیه و خلع سلاح Provisioning and Deprovisioning

-

اندازه گیری یکپارچگی Integrity Measurement

-

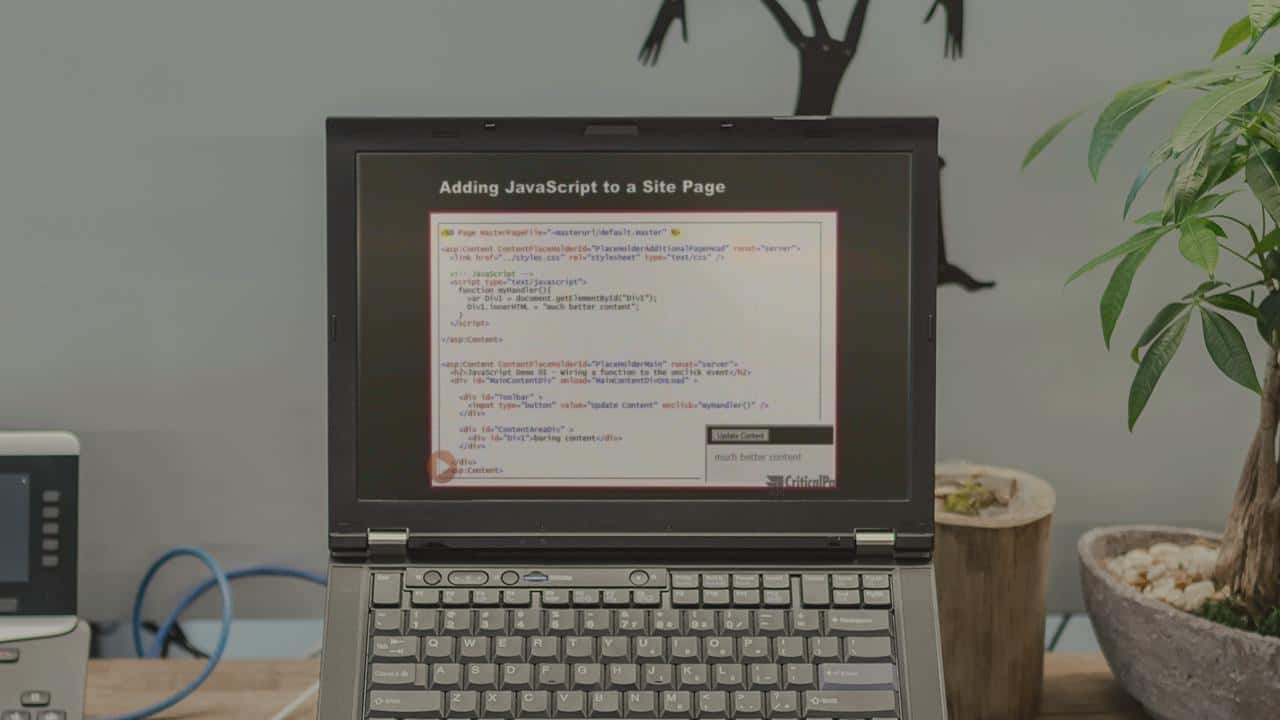

تجزیه و تحلیل کد استاتیک Static Code Analysis

-

تکنیک های کدگذاری امن Secure Coding Techniques

-

اتوماسیون امنیتی Security Automation

-

نظارت و اعتبارسنجی مداوم Continuous Monitoring and Validation

-

ادغام مداوم Continuous Integration

-

تحویل مداوم و توسعه مداوم Continuous Delivery and Continuous Development

-

OWASP OWASP

-

تنوع نرم افزار ، کامپایلر و دودویی Software Diversity, Compiler, and Binary

-

انعطاف پذیری و مقیاس پذیری Elasticity and Scalability

-

کنترل نسخه Version Control

درک روشهای تأیید اعتبار و مجوزها Understanding Authentication and Authorizations Methods

-

معرفی ماژول Module Intro

-

خدمات دایرکتوری Directory Services

-

نام های کاربری Usernames

-

فدراسیون Federation

-

اعتماد/احراز هویت انتقالی Transitive Trust / Authentication

-

تصدیق Attestation

-

گذرواژه یکبار مصرف مبتنی بر زمان (TOTP) Time-Based One-Time Password (TOTP)

-

رمز عبور یک بار مصرف مبتنی بر HMAC (HOTP) HMAC-Based One-Time Password (HOTP)

-

احراز هویت پیامکی SMS Authentication

-

نشانه ها Tokens

-

کدهای استاتیک Static Codes

-

برنامه های احراز هویت Authentication Applications

-

اعلان ها را فشار دهید Push Notifications

-

کارت های هوشمند Smart Cards

-

کارتهای مجاورت Proximity Cards

-

کارت تأیید هویت شخصی (PIV) Personal Identification Verification Card (PIV)

-

کارت دسترسی مشترک Common Access Card

-

عوامل بیومتریک Biometric Factors

-

تشخیص چهره Facial Recognition

-

تجزیه و تحلیل رگ و راه رفتن Vein and Gait Analysis

-

نرخ کارایی Efficacy Rates

-

شناسایی در مقابل تأیید اعتبار در مقابل مجوز Identification vs. Authentication vs. Authorization

-

احراز هویت چند عاملی Multifactor Authentication

-

عوامل احراز هویت Authentication Factors

-

مجوز Authorization

-

عوامل احراز هویت Authentication Factors

-

احراز هویت ، مجوز و حسابداری (AAA) Authentication, Authorization, and Accounting (AAA)

-

On-Prem درمورد نیازهای Cloud On-Prem vs. Cloud Requirements

پیاده سازی انعطاف پذیری امنیت سایبری Implementing Cybersecurity Resilience

-

معرفی ماژول Module Intro

-

از نظر جغرافیایی پراکنده کنید Geographically Disperse

-

پراکندگی جغرافیایی دارایی ها Geographical Dispersal of Assets

-

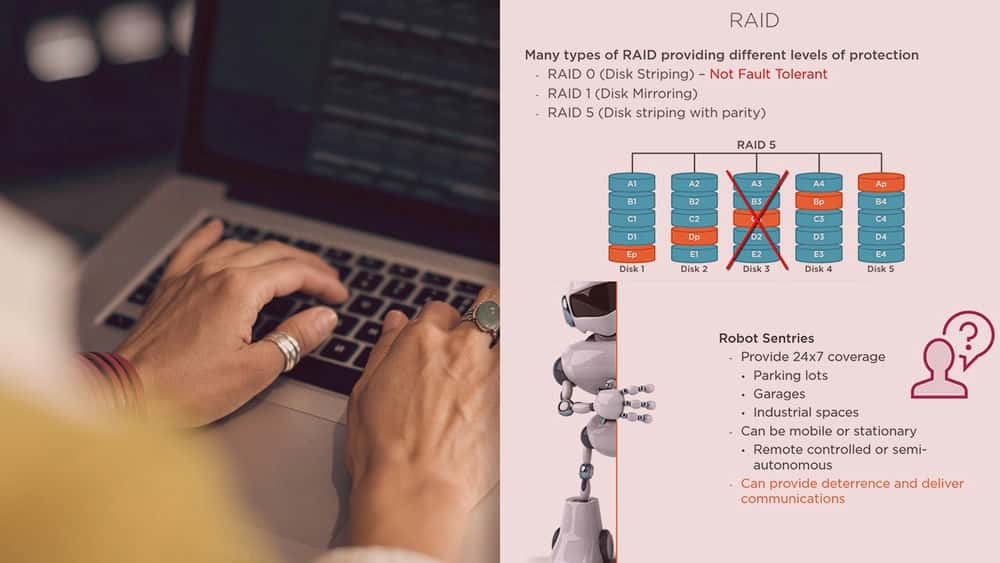

حمله RAID

-

چند راهی Multipath

-

متعادل کننده بار Load Balancer

-

قدرت انعطاف پذیری Power Resiliency

-

تکثیر Replication

-

On-prem در مقابل Cloud On-prem vs. Cloud

-

برنامه ها/سیاست های پشتیبان گیری Backup Plans / Policies

-

اجرای پشتیبان/فرکانس Backup Execution / Frequency

-

انواع پشتیبان Backup Types

-

محیطهای پشتیبان Backup Environments

-

پشتیبان گیری آنلاین و آفلاین Online vs. Offline Backups

-

پشتیبان گیری - ملاحظات از راه دور Backups - Distance Considerations

-

عدم پایداری ، عکس فوری و Live Boot Media Non-persistence, Snapshots, and Live Boot Media

-

در دسترس بودن بالا High Availability

-

افزونگی Redundancy

-

سخت افزار تحمل کننده خطا Fault Tolerant Hardware

-

تنوع فناوری و فروشنده Technology and Vendor Diversity

-

رمزنگاری و تنوع کنترل Crypto and Control Diversity

شناخت پیامدهای امنیتی سیستم های جاسازی شده و تخصصی Recognizing Security Implications of Embedded and Specialized Systems

-

معرفی ماژول Module Intro

-

هدف ماژول Module Goal

-

سیستم های جاسازی شده Embedded Systems

-

مثالهای سیستمهای جاسازی شده Embedded Systems Examples

-

SCADA/ICS SCADA / ICS

-

نکات امنیتی اسکادا SCADA Security Concerns

-

دستگاه های هوشمند/اینترنت اشیا Smart Devices / IoT

-

دستگاه های هوشمند/پیش فرض های IoT ضعیف Smart Devices / IoT Weak Defaults

-

دستگاه های مخصوص Special Purpose Devices

-

وسايل نقليه Vehicles

-

صدای از طریق IP (VoIP) Voice over IP (VoIP)

-

سیستم تهویه مطبوع HVAC

-

هواپیما/پهپاد Aircraft/UAV

-

چاپگرها/MFD ها Printers/MFDs

-

سیستم عامل های زمان واقعی (RTOS) Real Time Operating Systems (RTOS)

-

سیستم های نظارتی Surveillance Systems

-

سیستم روی تراشه (SoC) System on a Chip (SoC)

-

شبکه های 5G و مسائل امنیتی 5G Networks and Security Concerns

-

باند باریک و رادیو بیس بند Narrow-band and Baseband Radio

-

زیگبی Zigbee

-

محدودیت ها Constraints

درک اهمیت کنترلهای امنیتی جسمی Understanding the Importance of Physical Security Controls

-

معرفی ماژول Module Intro

-

موانع Barricades

-

مانترا Mantraps

-

نشان ها Badges

-

هشدارها Alarms

-

روشنایی و علائم Lighting and Signs

-

دوربین ها و نظارت تصویری Cameras and Video Surveillance

-

نگهبانان Guards

-

ربات ها Robot Sentries

-

پذیرایی Reception

-

یکپارچگی دو نفره (TPI)/کنترل Two Person Integrity (TPI) / Control

-

قفل سخت افزار Hardware Locks

-

بیومتریک Biometrics

-

قفل کابل ، گاوصندوق و کابینت های قفل دار Cable Locks, Safes, and Locking Cabinets

-

مسدود کننده داده USB USB Data Blocker

-

شمشیربازی Fencing

-

مهار آتش Fire Suppression

-

تشخیص حرکت/مادون قرمز Motion Detection / Infrared

-

خوانندگان مجاورت Proximity Readers

-

هواپیماهای بدون سرنشین/پهپاد Drones / UAV

-

سیاهههای مربوط Logs

-

شکافهای هوا Air Gaps

-

منطقه غیرنظامی (DMZ) Demilitarized Zone (DMZ)

-

سیستم توزیع محافظت شده (PDS) Protected Distribution System (PDS)

-

راهروهای سرد و گرم Hot and Cold Aisles

-

نابودی داده های غیر دیجیتال و دیجیتال Non-Digital and Digital Data Destruction

-

خرد کردن Shredding

-

پالپ و پودر Pulping and Pulverizing

-

خسته کننده کردن Deguassing

-

تمیز کردن Purging

-

پاک کردن Wiping

-

بررسی ماژول Module Review

درک اصول مفاهیم رمزنگاری Understanding the Basics of Cryptographic Concepts

-

معرفی ماژول Module Intro

-

چرا شما باید مراقبت کنید Why You Should Care

-

اصطلاحات رمزنگاری و تاریخچه Cryptographic Terminology and History

-

میز ویگرن Vigenere Table

-

امضاهای دیجیتال Digital Signatures

-

کشش کلید Key Stretching

-

هش کردن Hashing

-

درون باند در مقابل تبادل کلید خارج از باند In-band vs. Out-of-band Key Exchange

-

رمزنگاری منحنی بیضوی (ECC) Elliptic Curve Cryptography (ECC)

-

پنهان کاری کامل به جلو Perfect Forward Secrecy

-

ارتباطات کوانتومی Quantum Communications

-

محاسبات کوانتومی Quantum Computing

-

ارسال کوانتوم Post Quantum

-

کلید زودگذر Ephemeral Key

-

حالت های رمزگذاری Cipher Modes

-

عملکرد XOR XOR Function

-

روشها و طراحی رمزنگاری Cryptographic Methods and Design

-

بلاکچین Blockchain

-

تفاوتهای اساسی و روشهای رمزگذاری Fundamental Differences and Encryption Methods

-

کلیدهای جلسه Session Keys

-

رمزگذاری نامتقارن Asymmetric Encryption

-

رمزگذاری سبک Lightweight Encryption

-

سنگ نگاری Steganography

-

رمزگذاری همومورفیک Homomorphic Encryption

-

موارد استفاده معمول Common Use Cases

-

Cipher Suites Cipher Suites

-

محدودیت ها Limitations

-

ژنراتورهای تصادفی و شبه تصادفی (PRNG) Random and Pseudorandom Number Generators (PRNG)

-

ژنراتورهای تصادفی کوانتومی (QRNG) Quantum Random Number Generators (QRNG)

نمایش نظرات

نظری ارسال نشده است.

https://donyad.com/d/d185

Christopher Rees

Christopher Rees

کریس یک تکنسین حرفه ای اطلاعات ، مربی ، مدیر و یادگیرنده مادام العمر است. او متاهل و دارای 3 فرزند زیبا و علاقه مند به ورزش های رزمی ، کار کردن ، گذراندن وقت با خانواده و دوستان و خلاقیت در هر زمان ممکن است. وی طی 10 سال گذشته تعدادی دوره آموزشی صدور گواهینامه IT ایجاد کرده است و واقعاً از کمک به افراد برای پیشرفت شغل خود از طریق آموزش و رشد شخصی لذت می برد.

Pluralsight (پلورال سایت)

Pluralsight یکی از پرطرفدارترین پلتفرمهای آموزش آنلاین است که به میلیونها کاربر در سراسر جهان کمک میکند تا مهارتهای خود را توسعه دهند و به روز رسانی کنند. این پلتفرم دورههای آموزشی در زمینههای فناوری اطلاعات، توسعه نرمافزار، طراحی وب، مدیریت پروژه، و موضوعات مختلف دیگر را ارائه میدهد.

یکی از ویژگیهای برجسته Pluralsight، محتوای بروز و با کیفیت آموزشی آن است. این پلتفرم با همکاری با توسعهدهندگان و کارشناسان معتبر، دورههایی را ارائه میدهد که با توجه به تغییرات روزافزون در صنعت فناوری، کاربران را در جریان آخرین مفاهیم و تکنولوژیها نگه میدارد. این امر به کاربران این اطمینان را میدهد که دورههایی که در Pluralsight میپذیرند، با جدیدترین دانشها و تجارب به روز شدهاند.