آموزش وقایع امنیتی: نظارت بر دارایی ها و توپولوژی - آخرین آپدیت

Security Event Triage: Monitoring Assets and Topology

نکته:

ممکن هست محتوای این صفحه بروز نباشد ولی دانلود دوره آخرین آپدیت می باشد.

نمونه ویدیویی برای نمایش وجود ندارد.

سرفصل ها و درس ها

بررسی اجمالی دوره Course Overview

-

بررسی اجمالی دوره Course Overview

موجودی دستگاه شبکه Network Device Inventory

-

معرفی ماژول Module Introduction

-

دارایی ها و مدیریت ریسک فناوری اطلاعات Assets and IT Risk Management

-

پایه گذاری محیط شبکه Baselining the Network Environment

-

جمع آوری موجودی دستگاه شبکه Gathering Network Device Inventory

-

نسخه ی نمایشی: با استفاده از PowerShell دستگاه های شبکه را اسکن کنید Demo: Scan for network Devices Using PowerShell

-

تجزیه و تحلیل موجودی دستگاه شبکه Analyzing Network Device Inventory

-

نسخه ی نمایشی: موجودی دستگاه Spiceworks شبکه را مرور کنید Demo: Review Spiceworks Network Device Inventory

-

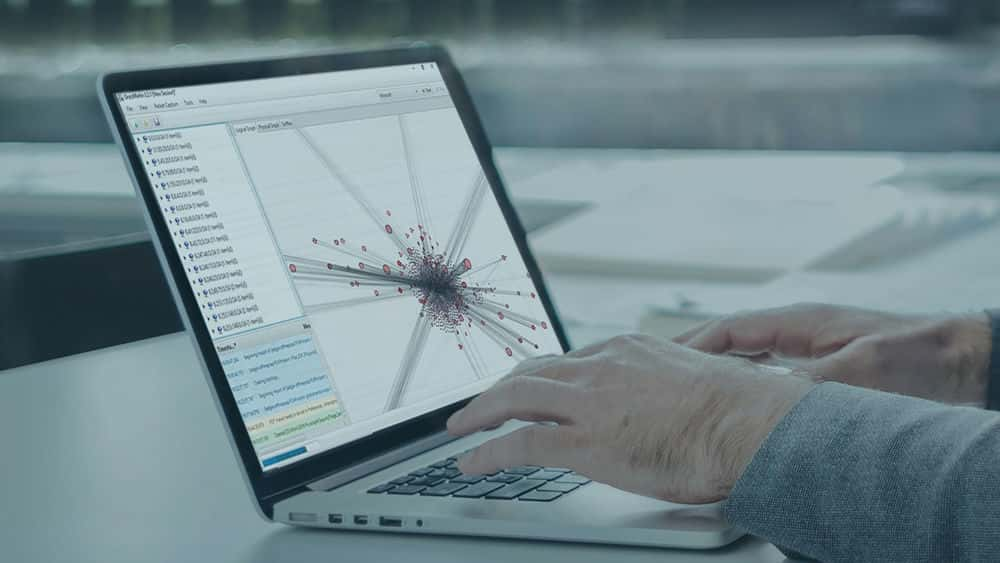

نسخه ی نمایشی: تجزیه و تحلیل ترافیک دستگاه شبکه با استفاده از Grassmarlin Demo: Analyze Network Device Traffic Using Grassmarlin

-

خلاصه ماژول Module Summary

اسکن شبکه Network Scanning

-

معرفی ماژول Module Introduction

-

اسکن شبکه Network Scanning

-

خدمات شبکه Network Services

-

Demo: تجزیه و تحلیل nmap نتایج اسکن Demo: Analyze nmap Scan Results

-

نقش دستگاه شبکه Network Device Roles

-

نسخه ی نمایشی: اسکن های 2 نانومتری را برای شناسایی تفاوت ها مقایسه کنید Demo: Compare 2 nmap Scans to Identify Differences

-

نسخه ی نمایشی: از رابط Kibana برای شناسایی میزبان های مشکوک استفاده کنید Demo: Use the Kibana Interface to Identify Suspicious Hosts

-

خلاصه ماژول Module Summary

شناسایی آسیب پذیری ها Detecting Vulnerabilities

-

معرفی ماژول Module Introduction

-

شبکه و آسیب پذیری اسکن Network and Vulnerability Scanning

-

آسیب پذیری اسکن Vulnerability Scanning

-

نسخه ی نمایشی: تفسیر نتایج اسکن OpenVAS Demo: Interpret OpenVAS Scan Results

-

انطباق امنیت دستگاه Device Security Compliance

-

نسخه ی نمایشی: برای اطمینان از انطباق از PowerShell DSC استفاده کنید Demo: Use PowerShell DSC to Ensure Compliance

-

نسخه ی نمایشی: برای شناسایی عدم انطباق از Microsoft System Center Configuration Manager استفاده کنید Demo: Use Microsoft System Center Configuration Manager to Identify Non-compliance

-

خلاصه ماژول Module Summary

https://donyad.com/d/426d

Daniel Lachance

Daniel Lachance

مشاور، مربی، نویسنده و ویراستار Lachance IT Consulting

دانیل لاکنس مشاور، مربی، نویسنده و ویراستار Lachance IT Consulting Inc.

A دانیل، مبشر IT با انگیزه و پرشور، بیش از 20 سال تجربه در پیاده سازی و پشتیبانی از انواع سخت افزار و نرم افزار دارد. مهارت های او شامل مدیریت سیستم، آموزش فنی فناوری اطلاعات و برنامه ریزی و اجرای راه حل های فناوری مرتبط با شبکه است.

A دانیل، مبشر IT با انگیزه و پرشور، بیش از 20 سال تجربه در پیاده سازی و پشتیبانی از انواع سخت افزار و نرم افزار دارد. مهارت های او شامل مدیریت سیستم، آموزش فنی فناوری اطلاعات و برنامه ریزی و اجرای راه حل های فناوری مرتبط با شبکه است.

نمایش نظرات