آموزش وقایع امنیتی: خط مقدماتی آماری با یکپارچه سازی داده های SIEM - آخرین آپدیت

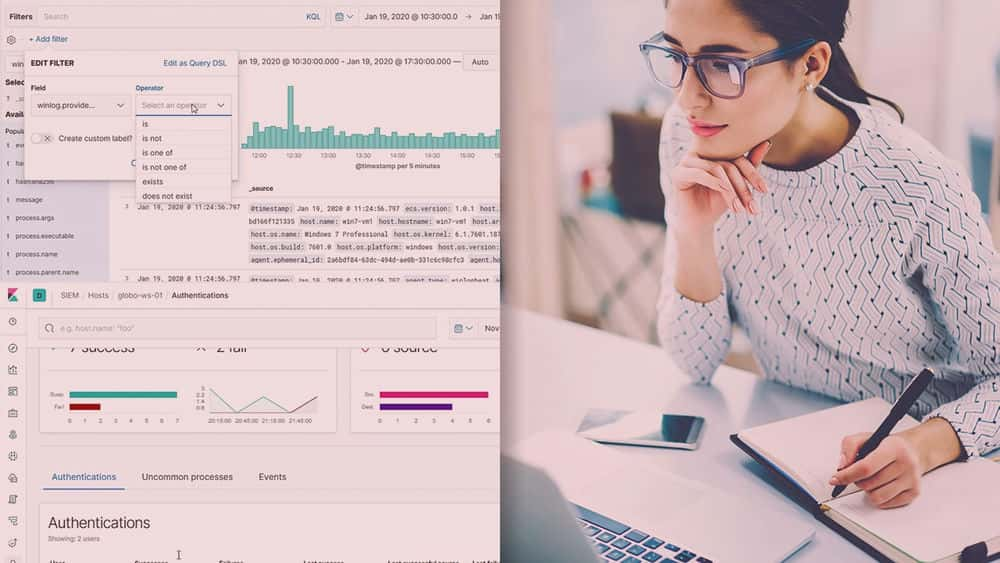

Security Event Triage: Statistical Baselining with SIEM Data Integration

نکته:

ممکن هست محتوای این صفحه بروز نباشد ولی دانلود دوره آخرین آپدیت می باشد.

نمونه ویدیویی برای نمایش وجود ندارد.

سرفصل ها و درس ها

بررسی اجمالی دوره Course Overview

-

بررسی اجمالی دوره Course Overview

بررسی حوادث امنیتی با Elastic SIEM Investigating Security Incidents with the Elastic SIEM

-

مقدمه Introduction

-

پرداختن به چالش های InfoSec با SIEM Addressing InfoSec Challenges with a SIEM

-

آشنا شدن با پشته الاستیک Getting Familiar with the Elastic Stack

-

دستی با Elastic SIEM Hands-on with the Elastic SIEM

-

تشخیص پایداری از طریق کارهای برنامه ریزی شده Detecting Persistence through Scheduled Tasks

-

بررسی اجمالی Overview

شناسایی ترافیک مشکوک شبکه Detecting Suspicious Network Traffic

-

مقدمه Introduction

-

استفاده از نظارت بر امنیت شبکه Leveraging Network Security Monitoring

-

شناسایی ارتباطات با دامنه های مخرب Identifying Connections to Malicious Domains

-

تشخیص ترافیک با فرمان و کنترل Detecting Command-and-Control Traffic

-

تجزیه و تحلیل تونل سازی DNS Analyzing DNS Tunneling

-

بررسی کانال های C2 از طریق ICMP Investigating C2 Channels over ICMP

-

بررسی اجمالی Overview

بررسی حملات بدافزار بدون پرونده Investigating File-less Malware Attacks

-

طبقه بندی حملات بدافزار بدون پرونده Classifying File-less Malware Attacks

-

بررسی حملات پس از بهره برداری براساس PowerShell Investigating Post-exploitation Attacks Based on PowerShell

-

شناسایی حرکت جانبی Identifying Lateral Movement

انجام تجزیه و تحلیل رفتاری Performing Behavioral Analysis

-

مقدمه ای بر تحلیل رفتاری Introduction to Behavioral Analysis

-

استفاده از Sysmon برای تشخیص نقطه پایانی Leveraging Sysmon for Endpoint Detection

-

بررسی حملات پس از بهره برداری Investigating Post-exploitation Attacks

-

در حال شناسایی دامپینگ معتبر پیشرفته Detecting Advanced Credential Dumping

-

نتیجه Conclusion

مرتبط کردن رویدادهای مرتبط Correlating Related Events

-

مقدمه Introduction

-

بررسی حملات گروه مقاومت انسانی (THR) Investigating The Human Resistance (THR) Group Attacks

-

تحقیق درباره حملات گروه جمهوری استراشناکویا (ROS) Investigating Republic of Strashnakovia (ROS) Group Attacks

-

نتیجه Conclusion

جزییات دوره

1h 31m

26

Pluralsight (پلورال سایت)

(آخرین آپدیت)

-

از 5

دارد

دارد

دارد

https://donyad.com/d/695b

Cristian Pascariu

Cristian Pascariu

کریستیان در حسابرسی و اجرای توانایی های infosec برای بالا بردن وضعیت امنیتی شرکت کرد. وی تلاش های رمزگذاری را برای استخراج شاخص های سازش مدیریت کرد و قوانینی را در زمینه دفاع در برابر تهدیدهای جدید بوجود آورد. وی همچنین ابزارها و اسکریپت هایی را برای غلبه بر شکاف های امنیتی در شبکه شرکت ایجاد کرده است. کریستیان برای افزایش کارایی تریاژ و مقابله با تهدیدهای جدید ، از تحلیلگران L1 و L2 استفاده کرده است. وی دارای تجربه در زمینه Security Application است و منبع کد ممیزی عناوین بازی AAA را در سیستم عامل های موبایل و رایانه شخصی ارائه داده است. کریستیان بر اساس مشکلات متداول SDLC و بهترین روش های صنعت ، آموزش رمزگذاری امن را به تیم های توسعه دهنده ارائه داده است.

نمایش نظرات