شناسایی هوشمندانه و مقابله با تهدیدات پیشرفته سایبری

یاد بگیرید چگونه تهدیدات سایبری پیشرفته را بهطور هوشمندانه شناسایی و مقابله کنید.

مروری بر تهدیدات پایدار پیشرفته (APT)

دیدگاهی کلی نسبت به ماهیت و اهداف گروههای تهدیدات پایدار پیشرفته (APT) به دست آورید.

چرخه حیات تهدیدات پایدار پیشرفته (APT)

با مراحل مختلف چرخه حیات حملات APT آشنا شوید و نحوه عملکرد آنها را درک کنید.

معرفی APT1

مروری بر گروه APT1 و روشهای مورد استفاده آنها.

معرفی Stuxnet

نگاهی عمیق به بدافزار مشهور Stuxnet و تأثیرات آن.

معرفی Equation Group

آشنایی با گروه Equation Group و توانمندیهای پیشرفته آنها.

رمزگشایی خودکار رشتهها

یادگیری تکنیکهای رمزگشایی خودکار برای تحلیل بدافزارها.

ابزارسازی باینری

درک مفهوم ابزارسازی باینری برای شناسایی و تحلیل کد مخرب.

Unity Debugger PyCommands

استفاده از PyCommands در Unity Debugger برای تحلیل پیشرفته بدافزار.

تحلیل درایورهای هسته ویندوز

یادگیری چگونگی تحلیل درایورهای هسته ویندوز برای شناسایی نفوذ.

پیشنیازها:

آشنایی با اکسپلویتها و نقضهای امنیتی سایبری رخ داده در فضای عمومی.

حملات سایبری پیشرفته و تهدیدات پایدار (APT)

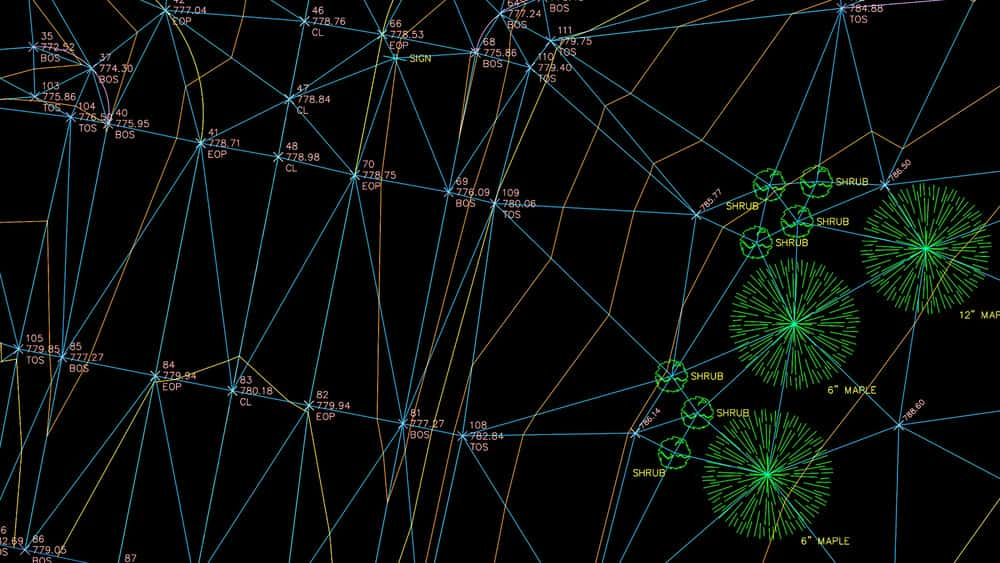

حملات سایبری در طول سالیان اخیر به حدی پیچیده شدهاند که اصطلاح جدیدی ظهور کرده است: تهدیدات پایدار پیشرفته یا APT. APT به گروهی از افراد اطلاق میشود که هم ابزار و هم قصد راهاندازی حملات مداوم علیه اهداف خاص را دارند. درک این گروهها و رفتار آنها برای ارزیابی تهدیدات علیه هر سازمانی حیاتی است.

در گذشته هکرها به طور سنتی شرکتهای بزرگ را هدف قرار میدادند، اما امروزه کسبوکارهای کوچک و متوسط نیز با همان نوع بدافزارهای بسیار پیچیده مورد حمله قرار میگیرند. این نسل جدید بدافزارهای پیشرفته اغلب به عنوان APT شناخته میشوند.

بدافزارهای مدرن از تکنیکهای پیشرفتهای مانند کانالهای ارتباطی رمزگذاری شده، روتکیتهای سطح هسته و قابلیتهای فرار پیچیده برای عبور از دفاع شبکه استفاده میکنند. مهمتر از همه، آنها اغلب از آسیبپذیریهای روز صفر (Zero-Day Vulnerabilities) بهره میبرند - نقصهایی که هنوز وصلهای برای آنها وجود ندارد و امضایی برایشان نوشته نشده است.

بدافزارهای مدرن اغلب پایدار و طوری طراحی شدهاند که باقی بمانند. آنها پنهانکار هستند و ارتباطات خود را با دقت مخفی میکنند. آنها تا حد امکان در شبکه قربانی باقی میمانند، اغلب پس از خود با حذف لاگها، استفاده از رمزنگاری قوی، و فقط در قالب انفجارهای ارتباطی کوچک و مبهم به کنترلکننده خود گزارش میدهند.

بسیاری از حملات امروزه ترکیبی از تکنیکهای مختلف هستند. یک تاکتیک رایج برای هکرها، آغاز یک APT با فیشینگ نیزهای (Spear Phishing) است. این شامل ارسال ایمیلی با دقت طراحی شده است که به نظر میرسد از طرف یک فرد یا کسبوکار شناخته شده ارسال شده و حاوی لینکی به یک وبسایت مخرب یا یک دانلود آلوده است.

هنگامی که نفوذ اولیه موفقیتآمیز بود، مهاجمان میتوانند با غیرفعال کردن پروتکلهای امنیتی، تغییر تنظیمات امنیتی یا سرقت رمز عبور، آسیب بیشتری به دفاع وارد کنند. گروههایی از مهاجمان بسیار ماهر، با انگیزه و بسیار پردرآمد، تهدیدات قابل توجهی را نشان میدهند زیرا اهداف و اهداف بسیار مشخصی در ذهن دارند - اغلب منافع مالی از سرقت کارتهای اعتباری و سایر اطلاعات حساب ارزشمند.

در این دوره، ابتدا به چرخه حیات APT میپردازیم و رویکردی ساختاریافته برای تحلیل و ارزیابی آسیبپذیریهای ذاتی به شما آموزش میدهیم. همچنین تکنیکهای کاهش و مقابله را یاد خواهید گرفت که میتواند از نفوذ مهاجم به سازمان شما جلوگیری کند.

سپس، شما را با گروه APT1 و برخی از APTهای رایج که در چند سال اخیر مشاهده کردهایم مانند Stuxnet و دو مورد جدید Adwind و Poseidon آشنا خواهیم کرد. در نهایت، شما را با جنگ سایبری جهانی آشنا میسازیم.

CyberTraining 365

CyberTraining 365

نمایش نظرات