آموزش کدگذاری ایمن: استفاده از مؤلفه هایی با آسیب پذیری های شناخته شده - آخرین آپدیت

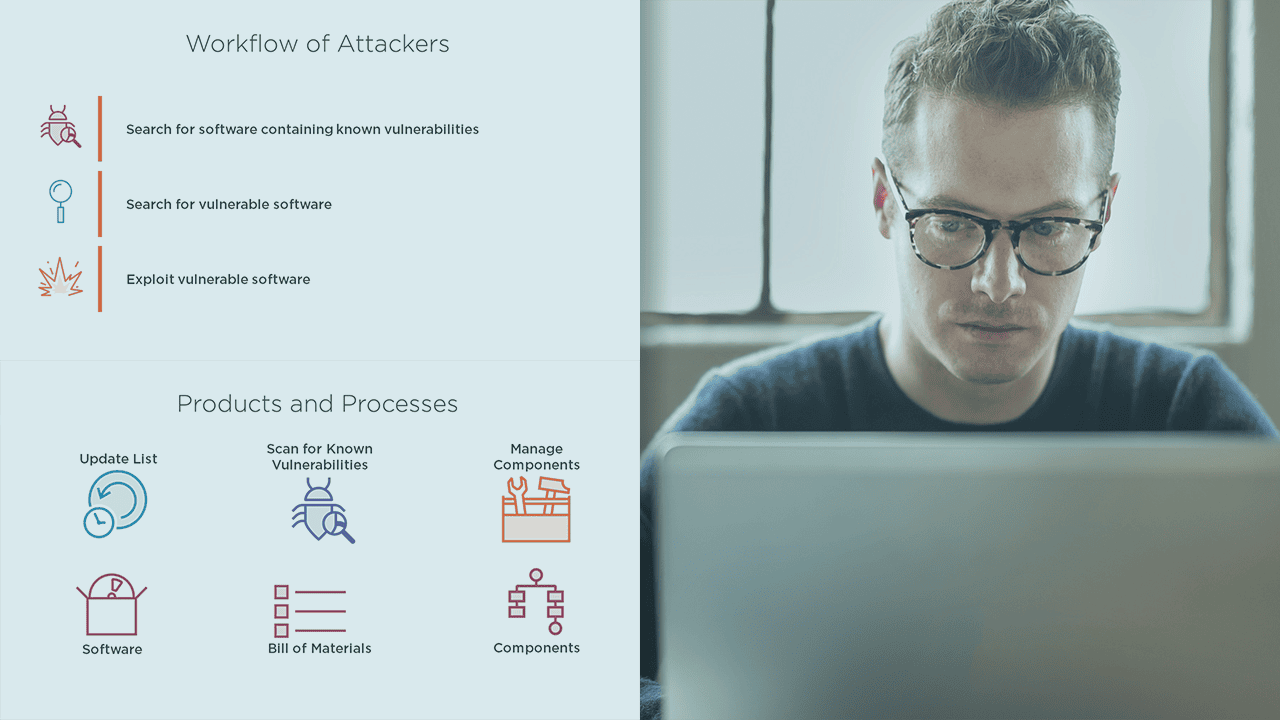

Secure Coding: Using Components with Known Vulnerabilities

نکته:

ممکن هست محتوای این صفحه بروز نباشد ولی دانلود دوره آخرین آپدیت می باشد.

نمونه ویدیوها:

سرفصل ها و درس ها

بررسی اجمالی دوره Course Overview

-

بررسی اجمالی دوره Course Overview

استفاده از کامپوننت هایی با آسیب پذیری های شناخته شده Using Components with Known Vulnerabilities

-

معرفی دوره و ماژول Course and Module Introduction

-

نسخه ی نمایشی: یافتن اجزای قابل بهره برداری Demo: Finding Exploitable Components

-

استفاده از کامپوننت هایی با آسیب پذیری های شناخته شده چیست؟ What Is Using Components with Known Vulnerabilities?

-

10 OWASP برتر 2017 و استفاده از کامپوننت هایی با آسیب پذیری های شناخته شده OWASP Top 10 2017 and Using Components with Known Vulnerabilities

-

چرخه عمر نرم افزار Software Life Cycle

-

خلاصه ماژول Module Summary

مدیریت نرم افزارهای تجاری پشتیبانی نشده یا قدیمی Managing Unsupported or Out-of-date Commercial Software

-

معرفی ماژول Module Introduction

-

شمارش پلت فرم مشترک (CPE) Common Platform Enumeration (CPE)

-

یافتن آسیب پذیری های منتشر شده Finding Published Vulnerabilities

-

وصله مجازی Virtual Patching

-

نسخه ی نمایشی: یافتن آسیب پذیری ها و ایجاد یک پچ مجازی Demo: Finding Vulnerabilities and Creating a Virtual Patch

-

هنگام نصب یا به روز رسانی کامپوننت ها اعتماد کنید Trust When Installing or Updating Components

-

نسخه ی نمایشی: نصب امن Node.js Demo: Secure Installation of Node.js

-

خلاصه ماژول Module Summary

مدیریت نرم افزار سفارشی که از کتابخانه های شخص ثالث استفاده می کند Managing Bespoke Software That Uses Third Party Libraries

-

معرفی ماژول Module Introduction

-

نسخه سازی Versioning

-

تجزیه و تحلیل ترکیب نرم افزار Software Composition Analysis

-

نقشه برداری خودکار نسخه های نرم افزار در برابر آسیب پذیری ها Automatically Mapping Software Versions against Vulnerabilities

-

نسخه ی نمایشی: نقشه برداری خودکار نسخه های نرم افزار در برابر آسیب پذیری ها Demo: Automatically Mapping Software Versions against Vulnerabilities

-

خلاصه ماژول Module Summary

فرآیند مدیریت پچ Patch Management Process

-

معرفی ماژول Module Introduction

-

سخت شدن Hardening

-

فرآیند مدیریت پچ Patch Management Process

-

خلاصه ماژول و دوره Module and Course Summary

جزییات دوره

1h 13m

25

Pluralsight (پلورال سایت)

(آخرین آپدیت)

45

4.6 از 5

دارد

دارد

دارد

https://donyad.com/d/bb04

Peter Mosmans

Peter Mosmans

پیتر در دهه نود به عنوان مهندس نرم افزار کار در برنامه های بانکی اینترنتی برای موسسات مالی مختلف اروپا را آغاز کرد. پس از توسعه ، او به سمت دفاع و طراحی سیستم ها و شبکه ها برای وب سایت های با دسترسی بالا رفت. از سال 2004 وی تخصص خود را در زمینه شکستن آغاز کرد: برنامه های وب پیچیده و غنی از ویژگی. در حال حاضر او یک تیم جهانی از آزمایشگران نفوذ بسیار ماهر را به عنوان پنترستر سرب هدایت می کند. او با چندین ابزار تست نفوذ منبع باز همکاری می کند ، و یک چنگال OpenSSL فوق العاده را نگهداری می کند. او دوست دارد در کنفرانس ها و جلسات امنیتی بین المللی ، مانند OWASP ، BSides ، OSDC و NullCon صحبت کند - که واقعاً با یک جنگجوی جاده ای دائمی ترکیب می شود. خانه 127.0.0.1 است.

نمایش نظرات