آموزش ابزارهای تیم قرمز برای تکنیک های دشمن تقلیدی با MITER ATT & CK - آخرین آپدیت

Red Team Tools for Emulated Adversary Techniques with MITRE ATT&CK

نکته:

ممکن هست محتوای این صفحه بروز نباشد ولی دانلود دوره آخرین آپدیت می باشد.

نمونه ویدیویی برای نمایش وجود ندارد.

سرفصل ها و درس ها

بررسی اجمالی دوره Course Overview

-

بررسی اجمالی دوره Course Overview

ابزارهای تیم قرمز برای تکنیک های دشمن تقلیدی با MITER ATT & CK Red Team Tools for Emulated Adversary Techniques with MITRE ATT&CK

-

ابزار تیم قرمز چیست؟ What Is a Red Team Tool?

-

چه کسی از ابزارهای تیم قرمز استفاده می کند؟ Who Uses Red Team Tools?

-

نحوه عملکرد تیم های قرمز در داخل یک سازمان How Red Teams Operate Inside an Organization

-

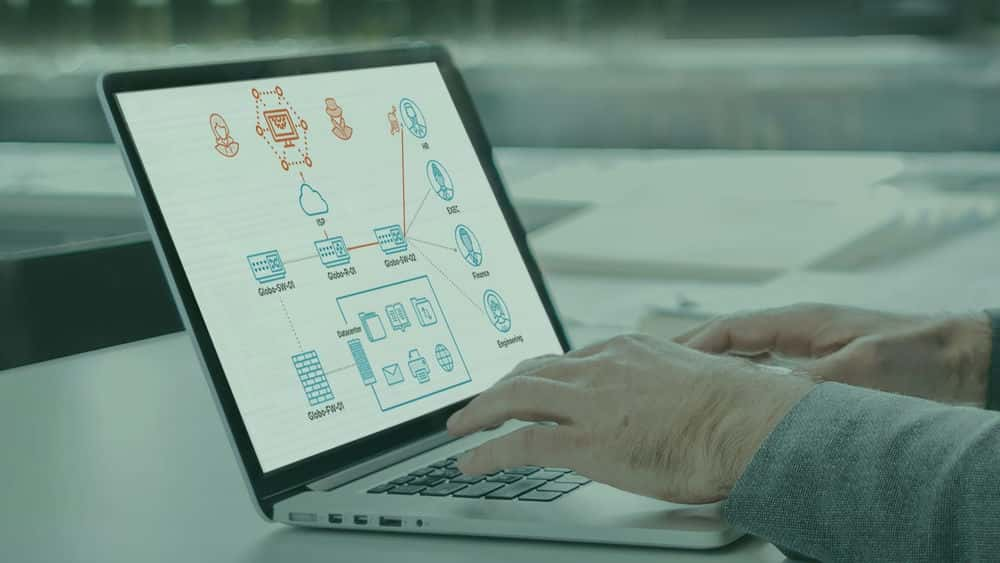

تجسم جلوه ابزار تیم قرمز Visualizing Red Team Tools Effect

-

استخراج اطلاعات تهدید عملیاتی از MITER ATT CK Navigator Extracting Operational Threat Intelligence from MITRE ATT&CK Navigator

منابع Resources

-

حالا چکار کنیم What to Do Now

https://donyad.com/d/6653

Aaron Rosenmund

Aaron Rosenmund

آرون م. روزنموند متخصص موضوع امنیت سایبری ، با سابقه فعالیت های سایبری دفاعی و تهاجمی سایبرال و اتوماسیون سیستم است. هارون با بهره گیری از تجربه مدیریت و اتوماسیون خود ، به طور فعال در چندین پروژه سیستم عامل امنیتی منبع باز و بسته مشارکت دارد و همچنان به ایجاد ابزار و محتوا برای سود جامعه می پردازد. وی به عنوان یک مربی و محقق امنیت سایبری در Pluralsight ، بر پیشرفت نیروی کار و فناوری های امنیت سایبری برای مشاغل و شرکت های ملی متمرکز است. وی در حمایت از گارد ملی هوایی ، به طور پاره وقت در ابتکارات مختلف برای دفاع از ملت در فضای مجازی به این مهارت ها کمک می کند. گواهینامه ها: GIAC GCIA، GIAC GCED، CCNA Cyber Operations، Pentest +، CySa + www.AaronRosenmund.comarosenmund "ironcat"

نمایش نظرات