آموزش امنیت وب: OAuth و OpenID Connect - آخرین آپدیت

Web Security: OAuth and OpenID Connect

- OAuth 2.0 چیست؟

- مفید ساختن OAuth 2.0 با پسوندها

- گسترش OAuth 2.0 با OpenID Connect

- نشانه های OAuth و کاربرد آنها

- ملاحظات مشترک امنیتی

- جریان رمز عبور مالک منبع

- جریان اعتبار مشتری

- پیکربندی یک سرور OAuth در PHP و Node.js

مقدمه Introduction

-

با استفاده از OAuth 2.0 و OpenID Connect Using OAuth 2.0 and OpenID Connect

-

آنچه باید بدانید What you should know

-

آنچه شما نیاز دارید What you will need

1. OAuth چیست؟ 1. What Is OAuth?

-

توصیف OAuth 2.0 Describing OAuth 2.0

-

ساخت OAuth 2.0 با پسوندها مفید است Making OAuth 2.0 useful with extensions

-

گسترش OAuth 2.0 با OpenID Connect Extending OAuth 2.0 with OpenID Connect

2. مفاهیم بنیادی 2. Foundational Concepts

-

اصول OAuth 2.0 OAuth 2.0 fundamentals

-

در نقاط انتهایی OAuth Touring the OAuth endpoints

-

طراحی و استفاده از محدوده OAuth Designing and using OAuth scopes

3. توکن های Outh 3. OAuth Tokens

-

نشانه های OAuth 2.0 OAuth 2.0 tokens

-

اعتبار سنجی JWTs Validating JWTs

-

با استفاده از نشانه های دسترسی و تازه کردن Using access and refresh tokens

-

تجزیه و استفاده از نشانه های شناسه Parsing and using ID tokens

-

استفاده از نشانه ها با خیال راحت و ایمن انجام می شود Handling tokens safely and securely

4- نوع کمک هزینه: کد مجوز 4. Grant Type: Authorization Code

-

بررسی اجمالی: جریان کد مجوز Overview: Authorization code flow

-

بررسی اجمالی PKCE PKCE Overview

-

چه موقع باید از PKCE استفاده کنم؟ When should I use PKCE?

-

مثالی بسازید: برنامه وب یا پستچی Build an example: Web app or Postman

-

یک مثال بسازید: برنامه بومی یا SPA Build an example: Native app or SPA

-

ملاحظات امنیتی Security considerations

5. نوع کمک هزینه: ضمنی / ترکیبی 5. Grant Type: Implicit/Hybrid

-

بررسی اجمالی: جریان ضمنی Overview: Implicit flow

-

چه موقع باید از این استفاده کنم؟ When should I use this?

-

یک نمونه بسازید: SPA Build an Example: SPA

-

ملاحظات امنیتی Security considerations

6. نوع کمک هزینه: رمز عبور صاحب منابع 6. Grant Type: Resource Owner Password

-

بررسی اجمالی: جریان رمز عبور مالک منابع Overview: Resource owner password flow

-

چه موقع باید از این استفاده کنم؟ When Should I use this?

-

مثالی بسازید: حلقه کن Build an example: curl

-

ملاحظات امنیتی Security considerations

7. نوع کمک هزینه: اعتبار مشتری 7. Grant Type: Client Credential

-

بررسی اجمالی: جریان اعتبار مشتری Overview: Client credential flow

-

چه موقع باید از این استفاده کنم؟ When should I use this?

-

مثالی بسازید: حلقه کن Build an example: curl

-

ملاحظات امنیتی Security considerations

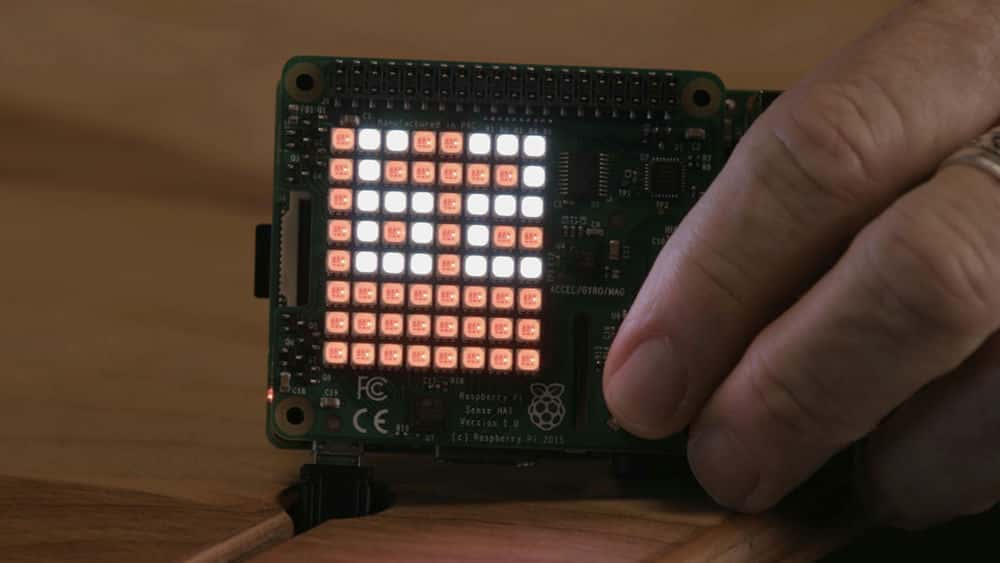

8. نوع کمک هزینه: نوع کمک هزینه دستگاه 8. Grant Type: Device Grant Type

-

بررسی اجمالی: جریان دستگاه Overview: Device flow

-

چه موقع باید از این استفاده کنم؟ When should I use this?

-

چه موقع باید از این استفاده کنم؟ When should I use this?

-

مثالی بسازید: کیوسک Build an example: Kiosk

-

ملاحظات امنیتی Security considerations

9- استفاده از معماری OAuth 9. Using an OAuth Architecture

-

OAuth شیوه هایی را توصیه می کند OAuth recommended practices

-

پیکربندی یک سرور OAuth در PHP Configuring an OAuth server in PHP

-

پیکربندی سرور OAuth در Node.js Configuring an OAuth server in Node.js

-

OAuth 2.0 به عنوان سرویس با استفاده از Okta OAuth 2.0 as a service using Okta

10. وضعیت صنعت 10. State of the Industry

-

برنامه های افزودنی OAuth OAuth extensions

-

افزونه های خاص OAuth صنعت Industry specific OAuth extensions

نتیجه Conclusion

-

مراحل بعدی Next steps

https://donyad.com/d/14f4

Keith Casey

Keith Casey

کیت کیسی با 10+ سال تجربه در توسعه نرم افزار و مدیریت پروژه ، یک مشکل ساز است. کیت پروژه ها و تیم هایی را مشاهده کرده است که مانند ساعت کاری ، کارهای شگفت انگیز و سایر مواردی را انجام می دهند که تایتانیک را مانند یک سفر دریایی لذت بخش جلوه می دهد. وی خیلی سریع فهمید که تنها راه جلوگیری از کوه یخ ، رسیدن اطلاعات صحیح به افراد مناسب در اسرع وقت است. کیت کار خود را در کتابخانه کنگره در واشنگتن ، D.C آغاز کرد ، جایی که وی برای پاسخ به سؤال نهایی geek تلاش کرد: "چه اطلاعاتی در کتابخانه کنگره وجود دارد؟" در طی این کار ، وی دو استاندارد XML را که هنوز هم از مجموعه ابرداده های کتابخانه صوتی و تصویری استفاده می شود ، تهیه کرد. از نظر فنی ، وی سایت های تلفن همراه Fox News (پیش آیفون) را از چه مفهومی تا راه اندازی در چهل و پنج روز توسعه داد. سیستم رای گیری برای یک نمایش عملکرد موسیقی زنده؛ سیستم اطلاع رسانی اخبار برای رسانه های تجاری Cygnus (شصت و پنج سایت در هشت عمودی)؛ و سیستم هماهنگی مبتنی بر دروپال برای یک لیگ حرفه ای ورزشی و تیم های آن. در سال 2011 ، او به Twilio به عنوان یک مأمور توسعه دهنده پیوست و API های ارتباطی را به جهان آورد. وی طی بیش از دو سال ، تلاشهای فراوانی در زمینه دسترسی به مراکز مرکزی ایالات متحده و جامعه بزرگتر PHP انجام داد. کیت همچنین بسیاری از تلاشهای مشتری مداری را در Twilio انجام داد تا به آنها كمك كند تا از API خود به روشهای جدید و خلاقانه استفاده كنند ، برای رشد درآمد و بهبود تجربیات مشتری. کیت در حال حاضر با طیف وسیعی از شرکتها در مورد اصول طراحی API ، تضمین کیفیت نرم افزار و بازیابی و بازیابی پروژه های نرم افزاری مشورت می کند.

![آموزش طراحی چارچوب تست سلنیوم از سطح Scratch-Architect [ویدئو] آموزش طراحی چارچوب تست سلنیوم از سطح Scratch-Architect [ویدئو]](https://donyad.com/course/getimg/940254ad-f193-47fa-84b3-8b8fbfd98aa5.jpg)

نمایش نظرات