آموزش Volt Typhoon: T1059.003 Command and Scripting Interpreter Emulation - آخرین آپدیت

دانلود Volt Typhoon: T1059.003 Command and Scripting Interpreter Emulation

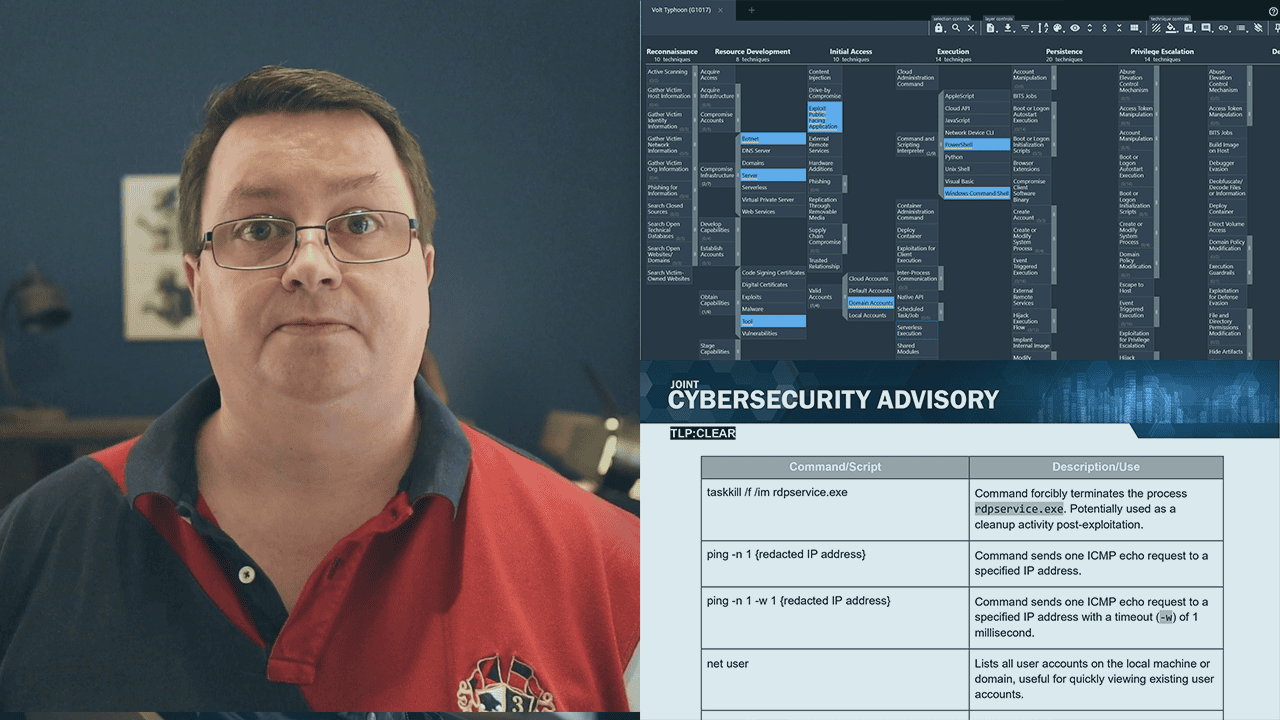

Volt Typhoon: T1059.003 Command and Scripting Interpreter Emulation Volt Typhoon: T1059.003 Command and Scripting Interpreter Emulation

-

T1059.003: مترجم دستورات و اسکریپت - Windows Command Shell T1059.003: Command and Scripting Interpreter - Windows Command Shell

-

جمع آوری اطلاعات با Command Shell ویندوز Information Gathering with Windows Command Shell

-

منابع Resources

https://donyad.com/d/79f8dc

Matthew Lloyd Davies

Matthew Lloyd Davies

مت با سابقه مهندسی شیمی و پرپیچ و خم شغلی در تحقیقات ایمنی مواد منفجره و بررسی حوادث، اکنون بازرس اصلی و معاون سرپرست حرفه ای امنیت سایبری و تضمین اطلاعات در دفتر مقررات هسته ای در بریتانیا است. او به مدت 11 سال ایمنی هسته ای و امنیت هسته ای را در کل دارایی هسته ای بریتانیا تنظیم کرده است و در حال حاضر مسئول تنظیم امنیت سایبری و تضمین اطلاعات در بخش های مختلف چرخه سوخت هسته ای است. او همچنین مسئول توسعه ظرفیت و قابلیت نظارتی ONR CS&IA است و به عنوان یک آزمایش کننده نفوذ و کنترل کننده حادثه دارای گواهی GIAC، رهبری فعالیت های تضمین فنی را بر عهده دارد. مت تمرینهای امنیت سایبری ملی را طراحی و اجرا کرده است که حملات سایبری علیه سیستمهای کنترل صنعتی را شبیهسازی کرده است و پروژههایی را برای توسعه تکنیکهای جدید و جدید برای انجام فعالیتهای تضمینی در برابر سیستمهای کنترل صنعتی اجرا کرده است.

نمایش نظرات