آموزش فناوری حفاظتی با Dockle - آخرین آپدیت

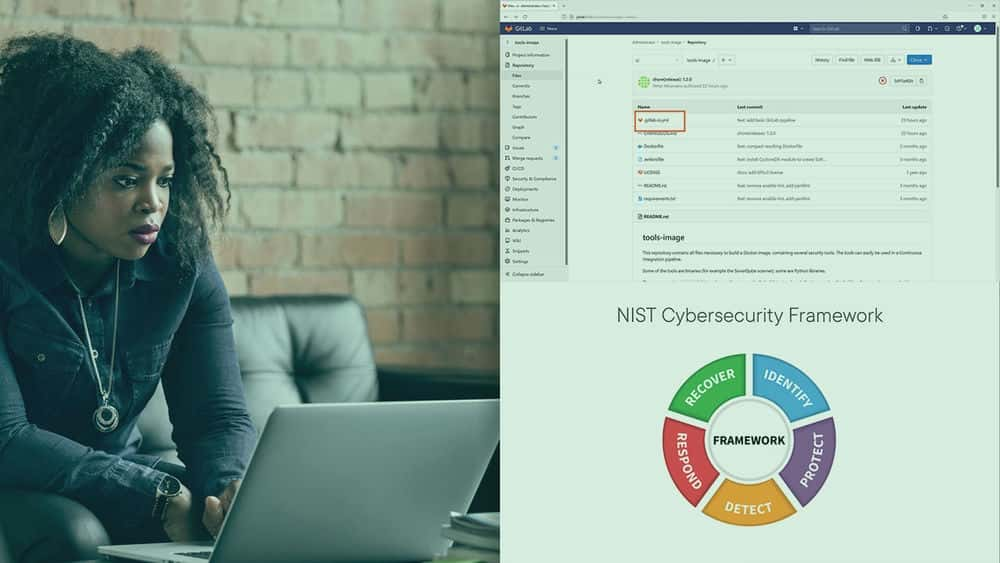

Protective Technology with Dockle

نکته:

ممکن هست محتوای این صفحه بروز نباشد ولی دانلود دوره آخرین آپدیت می باشد.

نمونه ویدیویی برای نمایش وجود ندارد.

سرفصل ها و درس ها

بررسی اجمالی دوره Course Overview

-

بررسی اجمالی دوره Course Overview

راه اندازی، پیکربندی و استفاده از Dockle Setting up, Configuring, and Using Dockle

-

مقدمه ای بر داکل Introduction to Dockle

-

کاربرد پایه Dockle Basic Dockle Usage

-

راه اندازی Gitlab به عنوان یک محیط آزمایشگاه ادغام مداوم Setting up GitLab as a Continuous Integration Lab Environment

-

اسکن خودکار تصویر کانتینر در یک خط لوله Automatically Scan a Container Image within a Pipeline

-

کد خروج Dockle را تأیید کنید Verify Dockle Exit Code

-

نتایج Dockle Scan را پیکربندی کنید Configure Dockle Scan Results

قابلیت های ابزار اضافی Additional Tool Capabilities

-

خلاصه دوره Course Summary

https://donyad.com/d/b5de

Peter Mosmans

Peter Mosmans

پیتر در دهه نود به عنوان مهندس نرم افزار کار در برنامه های بانکی اینترنتی برای موسسات مالی مختلف اروپا را آغاز کرد. پس از توسعه ، او به سمت دفاع و طراحی سیستم ها و شبکه ها برای وب سایت های با دسترسی بالا رفت. از سال 2004 وی تخصص خود را در زمینه شکستن آغاز کرد: برنامه های وب پیچیده و غنی از ویژگی. در حال حاضر او یک تیم جهانی از آزمایشگران نفوذ بسیار ماهر را به عنوان پنترستر سرب هدایت می کند. او با چندین ابزار تست نفوذ منبع باز همکاری می کند ، و یک چنگال OpenSSL فوق العاده را نگهداری می کند. او دوست دارد در کنفرانس ها و جلسات امنیتی بین المللی ، مانند OWASP ، BSides ، OSDC و NullCon صحبت کند - که واقعاً با یک جنگجوی جاده ای دائمی ترکیب می شود. خانه 127.0.0.1 است.

نمایش نظرات