آموزش انجام شناسایی فعال برای CompTIA PenTest + - آخرین آپدیت

Conducting Active Reconnaissance for CompTIA PenTest+

بررسی اجمالی دوره Course Overview

-

بررسی اجمالی دوره Course Overview

اسکن شبکه Scanning the Network

-

معرفی دوره Course Introduction

-

اهداف و انواع اسکن The Goals and Types of Scanning

-

بهترین دوست جدید شما: Nmap Your New Best Friend: Nmap

-

نسخه ی نمایشی: کمی خانه داری و برخی اسکن های کشف شده Demo: A Little Housekeeping and Some Discovery Scanning

-

نسخه ی نمایشی: اسکن بندر Demo: Port Scanning

-

نسخه ی نمایشی: Stealth Scanning Demo: Stealth Scanning

-

نسخه ی نمایشی: اسکن کامل Demo: Full Scans

-

ساخت بسته Packet Crafting

-

آنچه یاد گرفتیم What We Learned

نقشه برداری از شبکه و استفاده از Metasploit Mapping the Network and Using Metasploit

-

نقشه برداری از شبکه Mapping the Network

-

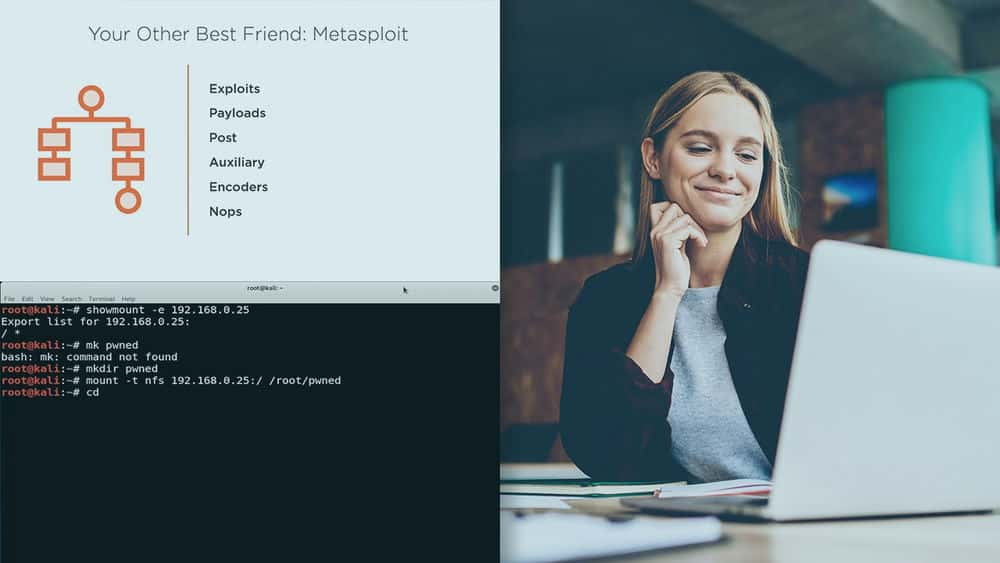

بهترین دوست دیگر شما: Metasploit Your Other Best Friend: Metasploit

-

نسخه ی نمایشی: Metasploit را برای Test Drive انتخاب کنید Demo: Take Metasploit for a Test Drive

-

نسخه ی نمایشی: ادامه تست Metasploit Drive Demo: Continuing to Test Drive Metasploit

مبانی شمارش The Basics of Enumerating

-

هدف شمارش The Goal of Enumeration

-

چسباندن بنر Banner Grabbing

-

نسخه ی نمایشی: گرفتن برخی از آگهی ها Demo: Grabbing Some Banners

-

شمارش میزبان ویندوز Windows Host Enumeration

-

نسخه ی نمایشی: شمارش ویندوز با استفاده از دستورات داخلی Demo: Enumerating Windows Using Built-in Commands

-

نسخه ی نمایشی: شمارش ویندوز با استفاده از دستورات Powershell Demo: Enumerating Windows Using Powershell Commands

-

نسخه ی نمایشی: بهترین دوست ما Nmap بازگشت Demo: Our Best Friend Nmap is Back

-

نسخه ی نمایشی: خیر بیشتر Metasploit Demo: More Metasploit Goodness

لینوکس و سایر موارد برای برشمردن Linux and Other Items to Enumerate

-

آنچه خواهید آموخت What You'll Learn

-

شمارش میزبان لینوکس Linux Host Enumeration

-

نسخه ی نمایشی: شمارش لینوکس با استفاده از دستورات داخلی Demo: Enumerating Linux Using Built-in Commands

-

خدمات و شمارش برنامه ها Service and Application Enumeration

-

اشتراک شبکه Network Shares

-

نسخه ی نمایشی: شمارش سهام شبکه Demo: Enumerating Network Shares

-

جلسات پوچ Null Sessions

-

شمارش وب سایت Website Enumeration

-

نسخه ی نمایشی: برشمردن یک وب سایت Demo: Enumerating a Website

-

آنچه یاد گرفتیم What We Learned

اکنون آسیب پذیری ها را اسکن کنید Now Scan for Vulnerabilities

-

آنچه خواهید آموخت What You'll Learn

-

اسکن آسیب پذیری چیست؟ What Are Vulnerability Scans?

-

ابزار تجارت The Tools of the Trade

-

انواع اسکن های آسیب پذیری: انطباق ، میزبان و اعتبارنامه Types of Vulnerability Scans: Compliance, Host, and Credentials

-

انواع اسکن های آسیب پذیری: سرویس ، وب سرور و پایگاه داده Types of Vulnerability Scans: Service, Web-server, and Database

-

انواع اسکن آسیب پذیری: برنامه ، دستگاه های شبکه و ساخت بسته Types of Vulnerability Scans: Application, Network Devices, and Packet Crafting

-

انواع اسکن های آسیب پذیری: فایروال ها ، بازرسی بسته ها و WAP ها Types of Vulnerability Scans: Firewalls, Packet Inspection, and WAPs

-

انواع اسکن آسیب پذیری: کانتینرها و موارد بعدی Types of Vulnerability Scans: Containers and What's Next

-

آنچه یاد گرفتیم What We Learned

خودکار با اسکریپت ها Automating with Scripts

-

چرا فیلمنامه نویسی؟ Why Scripting?

-

دریافت BASH ، Powershell ، Python و Ruby On! Getting Your BASH, Powershell, Python and Ruby On!

-

متغیرها Variables

-

آرایه ها Arrays

-

عملیات Operations

-

ورودی خروجی Input/Output

-

نمونه های ورودی/خروجی Input/Output Examples

-

رمزگذاری و رمزگشایی Encoding and Decoding

-

ابزارهای اسکریپتی از پیش بسته شده Prepacked Scripting Tools

-

راه حل های جدید سند Pentesting New Pentesting Document Solutions

-

این کلیپ رو از دست ندید! Don't Miss This Clip!

https://donyad.com/d/f365

Dale Meredith

Dale Meredith

دیل مردیت در 15 سال گذشته دارای مجوز اخلاقی/مربی اخلاقی مجاز و بیش از 20 سال مربی گواهینامه مایکروسافت بوده است. دیل همچنین 7 سال تجربه مدیریت ارشد فناوری اطلاعات اضافی دارد و به عنوان CTO برای یک ارائه دهنده محبوب ISP کار می کند. تخصص دیل در توضیح مفاهیم دشوار و اطمینان از دانش آموزان وی از دانش عملی از مطالب دوره است. با خط شادی و سرگرمی ، دستورالعمل های دیل به یاد ماندنی و سرگرم کننده است. دانش و درک دیل از روند فعلی فن آوری و برنامه ها فرصت های زیادی را فراهم کرده است ، از جمله: آموزش شرکت های مختلف Inc 500 ، دانشگاه ها و بخش های وزارت امنیت داخلی برای دولت ایالات متحده. همراه با نویسندگی برای Pluralsight ، مشاوره و آموزش کلاس IT ، می توانید Dale را در صحنه سخنرانی کنید و در کنفرانس های IT صحبت کنید ، به تیم های IT کمک کنید تا شرکت های خود را ایمن ، مرتبط و "تخلف" آگاه کنند. خارج از حوزه حرفه ای ، دیل با صحبت کردن در اجتماعات غیرانتفاعی بزرگسالان و جوانان و ارسال مطالب در سایت های رسانه های اجتماعی خود "Dale Dumbs IT Down" ، مقدار زیادی از وقت خود را صرف بازپرداخت می کند. دیل از این مشارکت های گفتاری و سایت های رسانه های اجتماعی برای استفاده از مفاهیم "Dumb Down IT" استفاده می کند تا به همه کمک کند تا با استفاده از فناوری و وسایل شخصی خود ایمن و هوشمند باشند. دیل همچنین در زمینه Active Directory ، Exchange Server ، IIS ، PowerShell ، SharePoint ، System Center/Desktop Deployment و Private Cloud تخصص دارد.

نمایش نظرات