آموزش شکار تهدید: فرضیه و برنامه ریزی - آخرین آپدیت

Threat Hunting: Hypothesize and Plan

نکته:

ممکن هست محتوای این صفحه بروز نباشد ولی دانلود دوره آخرین آپدیت می باشد.

نمونه ویدیوها:

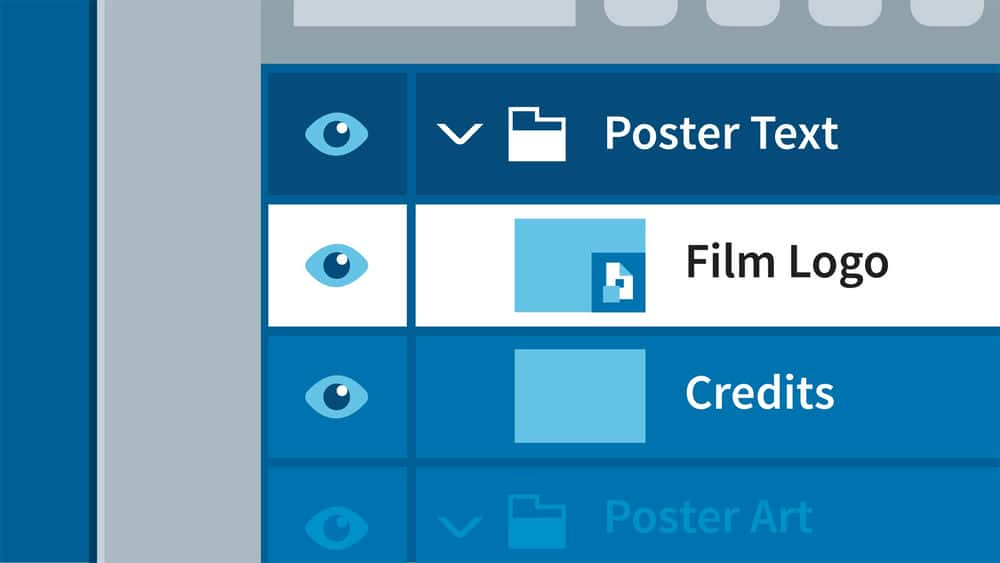

سرفصل ها و درس ها

بررسی اجمالی دوره Course Overview

-

بررسی اجمالی دوره Course Overview

آماده کردن Prepare

-

درک شکار تهدید Understanding Threat Hunting

-

انواع تیم های شکار تهدید Types of Threat Hunting Teams

-

تراز کردن تکنیک های اینتل و شکار Aligning Intel and Hunting Techniques

-

آنها چرخه شکار را تهدید می کنند They Threat Hunting Cycle

فرضیه سازی کنید Hypothesize

-

هشدار تهدید سایبری اینتل Cyber Threat Intel Alert

-

نسخه ی نمایشی: پیمایش Mitre Att ck Demo: Navigating Mitre Att&ck

-

فرضیه سازی شاخص های حمله شبکه Hypothesizing Network Attack Indicators

-

فرضیه سازی شاخص های حمله نقطه پایانی Hypothesizing Endpoint Attack Indicators

طرح Plan

-

ساخت طرح جمع آوری داده های شبکه Making a Network Data Collection Plan

-

ایجاد یک طرح جمع آوری داده های پایانی Making a Endpoint Data Collection Plan

-

ادغام جمع آوری داده ها در نظارت مستمر Integrating Data Collection Into Continuous Monitoring

-

بررسی پوشش MITER ATT CK بر اساس نوع داده Exploring Coverage of MITRE ATT&CK by Data Type

-

جداسازی پیامدهای شکار تهدید Isolating Threat Hunting Outcomes

https://donyad.com/d/8ab40c

Aaron Rosenmund

Aaron Rosenmund

آرون م. روزنموند متخصص موضوع امنیت سایبری ، با سابقه فعالیت های سایبری دفاعی و تهاجمی سایبرال و اتوماسیون سیستم است. هارون با بهره گیری از تجربه مدیریت و اتوماسیون خود ، به طور فعال در چندین پروژه سیستم عامل امنیتی منبع باز و بسته مشارکت دارد و همچنان به ایجاد ابزار و محتوا برای سود جامعه می پردازد. وی به عنوان یک مربی و محقق امنیت سایبری در Pluralsight ، بر پیشرفت نیروی کار و فناوری های امنیت سایبری برای مشاغل و شرکت های ملی متمرکز است. وی در حمایت از گارد ملی هوایی ، به طور پاره وقت در ابتکارات مختلف برای دفاع از ملت در فضای مجازی به این مهارت ها کمک می کند. گواهینامه ها: GIAC GCIA، GIAC GCED، CCNA Cyber Operations، Pentest +، CySa + www.AaronRosenmund.comarosenmund "ironcat"

نمایش نظرات