آموزش تهدیدها، آسیبپذیریها و کاهشها برای CompTIA Security+ - آخرین آپدیت

Threats, Vulnerabilities, and Mitigations for CompTIA Security+

نکته:

ممکن هست محتوای این صفحه بروز نباشد ولی دانلود دوره آخرین آپدیت می باشد.

نمونه ویدیوها:

سرفصل ها و درس ها

بررسی اجمالی دوره Course Overview

-

بررسی اجمالی دوره Course Overview

عوامل و انگیزه های تهدید مشترک Common Threat Actors and Motivations

-

معرفی Introduction

-

انواع بازیگران Types of Actors

-

ویژگی های بازیگر تهدید Threat Actor Attributes

-

بردارهای حمله Attack Vectors

بردارهای تهدید رایج و سطوح حمله Common Threat Vectors and Attack Surfaces

-

ترافیک موبایل، وضعیت فعلی و آمارهای جالب Mobile Traffic, Current State, and Interesting Stats

-

بردارهای تهدید مبتنی بر پیام Message Based Threat Vectors

-

بردارهای تهدید مبتنی بر تصویر و فایل Image Based and File Based Threat Vectors

-

بردارهای تهدید مبتنی بر صدا Voice Based Threat Vectors

-

بردارهای تهدید اضافی Additional Threat Vectors

-

نرم افزار آسیب پذیر و پیکربندی نادرست Vulnerable Software and Misconfigurations

-

حساب های مشترک و حساب های پیکربندی نادرست Shared Accounts and Improperly Configured Accounts

-

پورت های سرویس و نسخه نمایشی اسکن پورت را باز کنید Open Service Ports and Port Scanning Demo

-

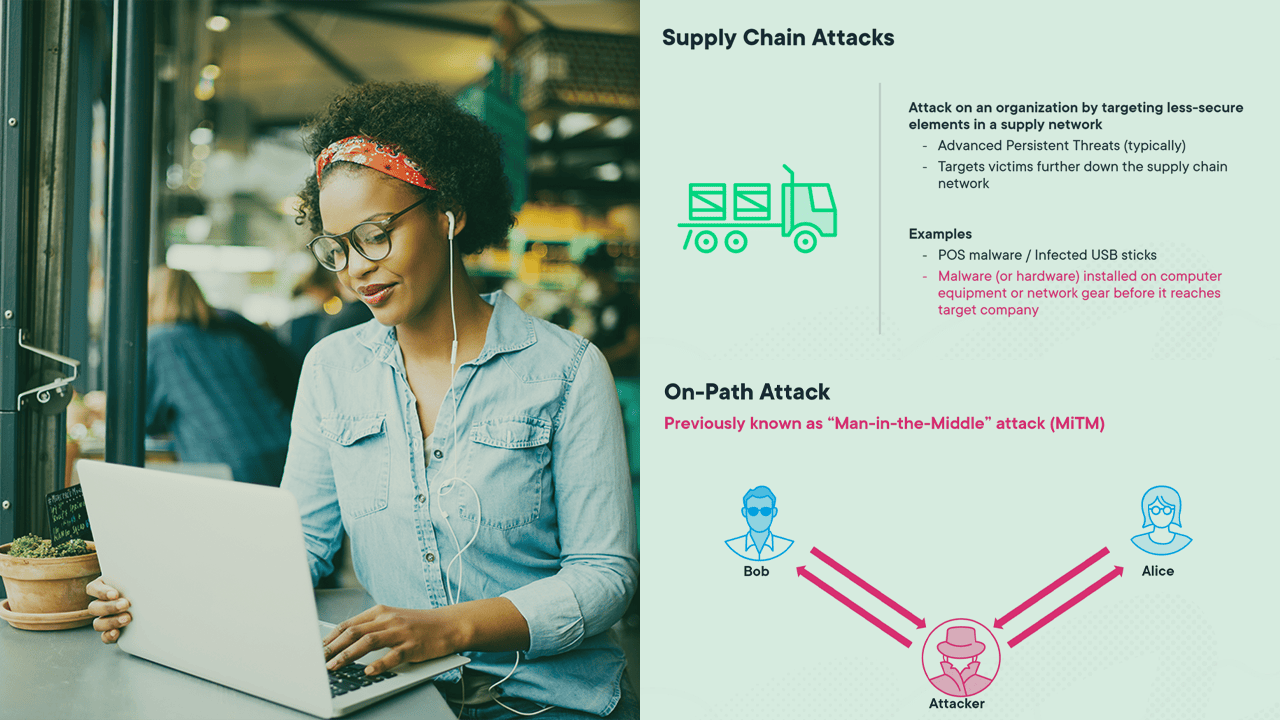

حملات زنجیره تامین Supply Chain Attacks

-

مهندسی اجتماعی، فیشینگ و ویشینگ Social Engineering, Phishing and Vishing

-

حمله به سوراخ آبی Watering Hole Attack

-

Squatting/URL Hijacking را تایپ کنید Type Squatting/URL Hijacking

انواع آسیب پذیری ها Types of Vulnerabilities

-

معرفی ماژول و تزریق حافظه/DLL Module Intro and Memory/DLL Injection

-

سرریز بافر Buffer Overflow

-

شرایط مسابقه Race Conditions

-

به روز رسانی مخرب و آسیب پذیری های به روز رسانی مبتنی بر سیستم عامل Malicious Update and OS-based Update Vulnerabilities

-

اسکریپت متقابل سایت (XSS) Cross Site Scripting (XSS)

-

تزریق SQL SQL Injection

-

نسخه ی نمایشی تزریق SQL SQL Injection Demo

-

آسیب پذیری های سخت افزاری (سیستم افزار، EOL و تجهیزات قدیمی) Hardware Vulnerabilities (Firmware, EOL, and Legacy Equipment)

-

VM Escape و VM Sprawl Avoidance VM Escape and VM Sprawl Avoidance

-

آسیب پذیری های ابری Cloud Vulnerabilities

-

آسیب پذیری های دستگاه موبایل Mobile Device Vulnerabilities

-

تهدیدات جدید/آسیب پذیری روز صفر New Threats / Zero Day Vulnerabilities

شاخص های فعالیت مخرب Indicators of Malicious Activity

-

شاخص های سازش و بدافزار رمزنگاری Indicators of Compromise and Crypto-malware

-

تروجان ها و RAT ها Trojans and RATs

-

کرم ها Worms

-

نرم افزارهای جاسوسی Spyware

-

Bloatware Bloatware

-

ویروس ها Viruses

-

بات نت ها Botnets

-

کی لاگرها Keyloggers

-

بمب منطقی Logic Bomb

-

روت کیت ها Rootkits

-

حملات Brute Force Brute Force Attacks

-

RFID RFID

-

حملات DDoS DDoS Attacks

-

حملات تقویتی و مسمومیت DNS Amplification Attacks and DNS Poisoning

-

نقاط دسترسی سرکش، دوقلوهای شیطانی و تفکیک Rogue Access Points, Evil Twins and Dissociation

-

حمله در مسیر On-path Attack

-

اجرای کد مخرب Malicious Code Execution

-

بازپخش حملات Replay Attacks

-

افزایش امتیاز Privilege Escalation

-

جعل درخواست بین سایتی (XSRF) Cross-Site Request Forgery (XSRF)

-

پیمایش دایرکتوری/تزریق فرمان Directory Traversal/Command Injection

-

Downgrade Attack Downgrade Attack

-

حمله برخورد و حمله تولد Collision Attack and Birthday Attack

-

پاشش رمز عبور و ملاحظات IOC Password Spraying and IOC Considerations

تکنیک های کاهش استفاده برای ایمن سازی شرکت Mitigation Techniques Used to Secure the Enterprise

-

تقسیم بندی، فیزیکی و منطقی Segmentation, Physical, and Logical

-

مجازی سازی Virtualization

-

شکاف های هوایی Air Gaps

-

لیست های کنترل دسترسی (ACL) و حداقل امتیاز Access Control Lists (ACLs) and Least Privilege

-

مدیریت پچ Patch Management

-

رمزگذاری Encryption

-

اجرای پیکربندی Configuration Enforcement

-

اوج گرفتن SOAR

-

تشخیص و پاسخ نقطه پایانی (EDR) Endpoint Detection and Response (EDR)

-

فایروال مبتنی بر میزبان Host-based Firewall

-

HIDS/HIPS HIDS/HIPS

خلاصه دامنه Domain Summary

-

خلاصه دامنه، مفاهیم کلیدی، و الزامات موفقیت در امتحان Domain Summary, Key Concepts, and Exam Success Essentials

https://donyad.com/d/1d8f77

Christopher Rees

Christopher Rees

کریس یک تکنسین حرفه ای اطلاعات ، مربی ، مدیر و یادگیرنده مادام العمر است. او متاهل و دارای 3 فرزند زیبا و علاقه مند به ورزش های رزمی ، کار کردن ، گذراندن وقت با خانواده و دوستان و خلاقیت در هر زمان ممکن است. وی طی 10 سال گذشته تعدادی دوره آموزشی صدور گواهینامه IT ایجاد کرده است و واقعاً از کمک به افراد برای پیشرفت شغل خود از طریق آموزش و رشد شخصی لذت می برد.

نمایش نظرات