آموزش امنیت OAuth پیشرفته - آخرین آپدیت

Advanced OAuth Security

برخی برنامههای کاربردی در مقایسه با آنچه که بخشی از مشخصات اصلی OAuth 2.0 است، به سطح امنیتی بالاتری نیاز دارند. این دوره شما را از طریق جزئیات FAPI راهنمایی میکند، مجموعهای از برنامههای افزودنی OAuth 2.0 که لایههای امنیتی بیشتری را در سراسر جریان OAuth فراهم میکند.

این دوره شامل برنامه های افزودنی OAuth است که توسط گروه کاری OAuth در IETF و همچنین بنیاد OpenID توسعه یافته است، از جمله:

PKCE

شناسه صادرکننده سرور مجوز (iss)

درخواستهای مجوز ارسال شده (PAR)

TLS متقابل (MTLS)

کلید خصوصی JWT

اثبات اثبات مالکیت (DPoP)

پاسخ JWT برای OAuth Token Introspection

درخواستهای مجوز با امنیت JWT (JAR)

حالت پاسخ مجوز JWT-Secured (JARM)

امضاهای HTTP

این دوره برای شما مناسب است زیرا...

شما درک کاملی از اصول OAuth دارید و

شما به دنبال ارتقای دانش خود به سطح بعدی هستید

میخواهید مطمئن شوید سیستمهایی که میسازید مطابق با استانداردهای صنعت در زمینه امنیت هستند

شما می خواهید درک خود را از امنیت برنامه عمیق تر کنید و به یک رهبر فنی تبدیل شوید

پیش نیازها

درکی از درخواست ها، پاسخ ها و JSON HTTP

درکی اساسی از JSON Web Tokens (JWT)

آشنایی با جریان کد مجوز OAuth

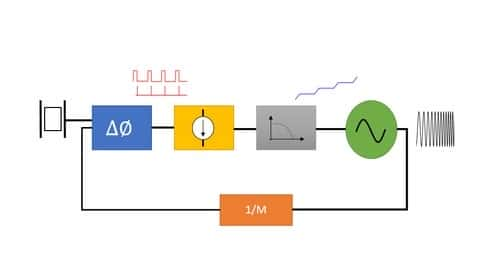

محتوا به پنج بخش تقسیم میشود، که با شروع و مروری بر جریان کد مجوز OAuth، مروری بر اهداف امنیتی تعیینشده توسط FAPI و برنامههای افزودنی مرتبط، و همچنین شرح انواع حملات مورد نظر ما شروع میشود. محافظت در برابر. بخش دوم بر ایمن سازی کانال جلویی تمرکز دارد، جایی که ما در مورد حملات تزریق کد مجوز، PKCE، حملات مختلط سرور مجوز، و استفاده از درخواستهای مجوز تحت فشار بحث خواهیم کرد. بخش سوم بر روی کانال پشتی تمرکز دارد و تفاوت های بین TLS متقابل و کلید خصوصی JWT برای احراز هویت مشتری را مورد بحث قرار می دهد. بخش چهارم همه چیز در مورد توکن های دسترسی اثبات مالکیت (محدود کننده فرستنده) با استفاده از Mutual TLS و DPoP است. قسمت پنجم نحوه دستیابی به عدم انکار در هر مرحله از جریان OAuth را مورد بحث قرار می دهد.

مقدمه ای برای این دوره Intro to this Course

-

مقدمه ای برای این دوره Intro to this Course

بخش 1: امنیت در OAuth 2.0 Part 1: Security in OAuth 2.0

-

مقدمه قسمت 1 Intro to Part 1

-

بررسی جریان کد مجوز Review of the Authorization Code Flow

-

کانال جلو در مقابل کانال پشت Front Channel vs Back Channel

-

کانال جلو در مقابل کانال پشت Front Channel vs Back Channel

-

اهداف امنیتی Security Goals

-

مدل مهاجم Attacker Model

-

حفاظت از جریان OAuth Protecting the OAuth Flow

-

امنیت در OAuth 2.0 Security in OAuth 2.0

قسمت 2: ایمن سازی کانال جلو Part 2: Securing the Front Channel

-

مقدمه قسمت 2 Intro to Part 2

-

حملات تزریق کد مجوز Authorization Code Injection Attacks

-

چگونه PKCE از حملات تزریق کد مجوز جلوگیری می کند How PKCE Prevents Authorization Code Injection Attacks

-

یک تأیید کننده کد PKCE و چالش کد را محاسبه کنید Calculate a PKCE code verifier and code challenge

-

تاریخچه PKCE History of PKCE

-

PKCE PKCE

-

حملات مختلط سرور مجوز Authorization Server Mixup Attacks

-

جلوگیری از حملات مختلط با شناسه صادرکننده سرور مجوز Preventing Mixup Attacks with the Authorization Server Issuer Identifier

-

حملات مختلط Mixup Attacks

-

مشکلات راه اندازی در کانال جلو The Problems with Starting in the Front Channel

-

اجتناب از کانال جلو با درخواستهای مجوز تحت فشار Avoiding the Front Channel with Pushed Authorization Requests

-

درخواست های مجوز تحت فشار Pushed Authorization Requests

قسمت 3: ایمن سازی کانال پشت Part 3: Securing the Back Channel

-

احراز هویت مشتری در OAuth Client Authentication in OAuth

-

MTLS به عنوان تأیید اعتبار مشتری MTLS as Client Authentication

-

کلید خصوصی JWT به عنوان تأیید اعتبار مشتری Private Key JWT as Client Authentication

-

کانال برگشت Back Channel

بخش 4: ایمن سازی توکن های دسترسی Part 4: Securing Access Tokens

-

مقدمه قسمت 4 Intro to Part 4

-

الزامات اضافی برای اعتبار سنجی رمز دسترسی Additional Requirements for Access Token Validation

-

مشکل با توکن های حامل The Problem with Bearer Tokens

-

MTLS برای توکنهای دسترسی محدود به فرستنده MTLS for Sender-Constrained Access Tokens

-

DPoP برای توکنهای دسترسی محدود به فرستنده DPoP for Sender-Constrained Access Tokens

-

دسترسی به توکن ها Access Tokens

قسمت 5: عدم انکار Part 5: Non-Repudiation

-

مقدمه ای بر عدم انکار Intro to Non-Repudiation

-

امضای درخواست های مجوز (JAR) Signing Authorization Requests (JAR)

-

پاسخهای مجوز امضا (JARM) Signing Authorization Responses (JARM)

-

JAR و JARM JAR and JARM

-

امضای پاسخ های درون نگری Signing Token Introspection Responses

-

امضای تمام درخواست های منابع Signing All Resource Requests

-

امضای همه پاسخ های منابع Signing All Resource Responses

-

امضای HTTP HTTP Signing

-

خلاصه عدم انکار Summary of Non-Repudiation

بسته شدن Wrap-Up

-

تبریک می گویم! Congratulations!

https://donyad.com/d/23ed04

Aaron Parecki

Aaron Parecki

کارشناس و نویسنده OAuth

نمایش نظرات