آموزش GSEC - امنیت سایبری و امنیت اطلاعات ضروری است - آخرین آپدیت

GSEC - Cyber Security & Information Security Essentials

به دوره جامع امنیت سایبری و امنیت اطلاعات خوش آمدید!

آموزش دوره آمادگی کامل امنیت اطلاعات و امنیت سایبری به شما در آمادگی کمک می کند. برای GIAC GSEC، Security+، Cysa+، و بیشتر!!

این دوره آموزشی مناسب برای مبتدیان، دروازه شما به سوی دنیای هیجان انگیز امنیت اطلاعات است.

آیا شما یک مبتدی مطلق هستید که به دنبال ورود به دنیای هیجان انگیز امنیت اطلاعات هستید؟ یا آیا در حال حاضر درک اولیه ای از امنیت سایبری دارید و می خواهید مهارت ها و دانش خود را افزایش دهید؟ جلوترش رو نگاه نکن! این برنامه جامع به شما این امکان را میدهد که به اصول اولیه تسلط داشته باشید و پایهای قوی در حفاظت از داراییهای دیجیتال بسازید.

در طول دوره، ما شما را به صورت گام به گام از طریق مفاهیم اساسی، ابزارها و شیوه هایی که ستون فقرات امنیت اطلاعات را تشکیل می دهند، راهنمایی می کنیم. شما درک کاملی از اصول اصلی که زیربنای استراتژیهای امنیت سایبری مؤثر هستند، از جمله سه گانه سیا (محرمانه بودن، یکپارچگی، در دسترس بودن) و تمایز بین تهدیدها، آسیبپذیریها و خطرات را به دست خواهید آورد.

اما ما در اینجا متوقف نخواهیم شد. این برنامه فراتر از امنیت اطلاعات اولیه است و به دنیای جذاب امنیت سایبری می پردازد. ماژول CyberShield ما طراحی شده است تا شما را با مهارت ها و دانش تجهیز کند تا به یک مدافع قدرتمند در برابر تهدیدات همیشه در حال تکامل در چشم انداز دیجیتال ما تبدیل شوید.

شما اسرار رمزگذاری و مزایای عملی آن را کشف خواهید کرد و در مورد عملکردهای پیچیده زنجیره کشتار سایبری اطلاعاتی به دست خواهید آورد. برای درک لایههای اساسی شبکههای امن و به دست آوردن تجربه عملی با ابزارهای استاندارد صنعتی مانند Wireshark، عمیقاً در مدل OSI غواصی کنید، که به شما امکان میدهد ترافیک شبکه را بررسی کرده و نقضهای امنیتی احتمالی را شناسایی کنید.

رویکرد جامع ما شامل کاوش در تست نفوذ برنامههای وب است، که در آن نحوه شناسایی و بهرهبرداری از آسیبپذیریهایی مانند XSS (Cross-Site Scripting) و SQLi (تزریق SQL) را میآموزید. همچنین هنرهای تاریک Google Hacking را کشف خواهید کرد و به شما امکان میدهد آسیبپذیریهای پنهان در کمین را در معرض دید قرار دهید.

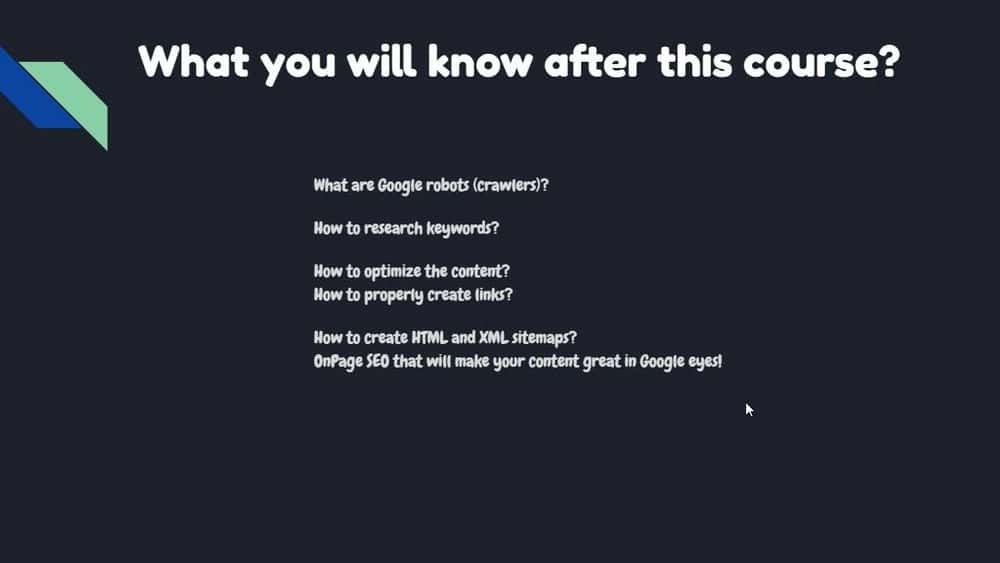

دانش آموزان طیف گسترده ای از موضوعات ضروری امنیت اطلاعات و امنیت سایبری را یاد خواهند گرفت. در اینجا یک نمای کلی از آنچه آنها می توانند انتظار یادگیری داشته باشند وجود دارد:

مبانی امنیت اطلاعات:

درک سه گانه سیا (محرمانه، صداقت، در دسترس بودن).

تمایز بین تهدیدها، آسیبپذیریها و خطرات.

کاوش در تعامل امنیت و حریم خصوصی.

مفاهیم امنیت سایبری:

کاوش در زنجیره کشتار سایبری و درک چرخه حیات یک حمله.

تشخیص و پاسخ به تهدیدهای بالقوه به طور فعال.

درک انواع مختلف عوامل تهدید و انگیزه های آنها.

بدافزار و دفاع:

بررسی دنیای بدافزار و تأثیر آن.

اجرای استراتژیهایی برای دفاع در برابر برنامههای مخرب.

امنیت شبکه:

درک مدل OSI و اهمیت آن در ارتباطات شبکه ایمن.

محافظت در برابر حملات رایج شبکه مانند جعل IP و حملات Man-in-the-Middle (MiTM).

استفاده از ابزارهایی مانند Wireshark برای بررسی ترافیک شبکه و شناسایی نقضهای امنیتی.

امنیت برنامه وب:

انجام تست نفوذ برنامه وب.

شناسایی و بهرهبرداری از آسیبپذیریهایی مانند XSS (Cross-Site Scripting) و SQLi (SQL Injection).

کشف آسیبپذیریهای پنهان از طریق Google Hacking.

مهندسی اجتماعی و رفتار انسانی:

تشخیص تاکتیک های دستکاری متداول مورد استفاده توسط مهاجمان.

درک هنر مهندسی اجتماعی و تاثیر آن بر امنیت.

توسعه راهبردهایی برای دفاع در برابر حملات مهندسی اجتماعی.

استانداردهای قانونی، نظارتی و امنیتی:

پیمایش در چشم انداز پیچیده الزامات قانونی و مقرراتی.

درک اهمیت رعایت و بهترین شیوهها.

تقویت دفاع با رعایت استانداردهای صنعت.

شبیه سازی حمله در مقیاس کامل:

بهکارگیری دانش و مهارتها در یک محیط واقعی و پرمخاطره.

کاهش جعل IP و محافظت در برابر حملات Man-in-the-Middle (MiTM).

کسب تجربه عملی در یک سناریوی حمله جامع.

اما امنیت سایبری فقط مربوط به فناوری نیست، بلکه به درک رفتار انسان نیز مربوط می شود. ما به هنر مهندسی اجتماعی می پردازیم و به شما یاد می دهیم که چگونه تاکتیک های دستکاری متداول مهاجمان را بشناسید و از آنها دفاع کنید. و ما در مورد چشم انداز پیچیده قانونی، نظارتی و استانداردهای امنیتی را فراموش نخواهیم کرد. ما شما را از طریق پیچیدگیهای انطباق راهنمایی میکنیم و اطمینان حاصل میکنیم که اهمیت پیروی از بهترین شیوهها را در حین تقویت دفاعهای خود درک میکنید.

برای آزمایش تخصص جدید شما، یک شبیهسازی حمله در مقیاس کامل ارائه میکنیم. این محیط واقع گرایانه و پرمخاطره شما را به چالش می کشد تا مهارت های خود را در کاهش جعل IP، محافظت در برابر حملات انسان میانی (MiTM) و تبدیل شدن به یک قهرمان واقعی امنیت سایبری به کار بگیرید.

امروز در این سفر هیجان انگیز برای محافظت از دنیای دیجیتال به ما بپیوندید. در دوره "تسلط بر امنیت اطلاعات برای مبتدیان مطلق" و ماژول پیشرفته CyberShield ما ثبت نام کنید. پایه ای امن بسازید و اعتماد به نفس لازم را به دست آورید تا در چشم انداز همیشه در حال تحول امنیت اطلاعات و امنیت سایبری حرکت کنید.

خود را با دانش و مهارت برای محافظت در برابر تهدیدات سایبری مسلح کنید و نگهبان قلمرو دیجیتال شوید. آینده اطلاعات را ایمن کنید و مسیری را برای تبدیل شدن به یک متخصص امنیت اطلاعات با اعتماد به نفس در پیش بگیرید. اکنون ثبت نام کنید و پتانسیل خود را در امنیت سایبری و امنیت اطلاعات باز کنید.

معرفی Introduction

-

مقدمه دوره مبانی امنیت اطلاعات Information Security Basics Course Introduction

مفاهیم اساسی امنیت اطلاعات و امنیت سایبری Information Security and Cybersecurity Basic Concepts

-

مقدمه ای بر محرمانگی، صداقت، در دسترس بودن (سیا) Introduction to Confidentiality, Integrity, Availability (CIA)

-

لطفا رتبه خود را بگذارید Please Leave your Rating

-

عملکرد امنیت اطلاعات چیست؟ What is Information Security Function

-

امنیت در مقابل حریم خصوصی: درک تفاوت Security vs Privacy: Understanding the Difference

-

دارایی، تهدید، آسیب پذیری و ریسک: بررسی مفاهیم Asset, Threat, Vulnerability, and Risk: Exploring the Concepts

-

شناسایی آنچه که میخواهیم از آن محافظت کنیم Identifying What We Are Trying to Protect

-

عوامل تهدید و تهدید: درک منظره Threats and Threat Actors: Understanding the Landscape

مفاهیم اساسی امنیت سایبری Cybersecurity Essential Concepts

-

بدافزارها و استراتژی های حفاظتی Malware and Protection Strategies

-

حملات سایبری: انواع، تکنیک ها و اقدامات متقابل Cyber Attacks: Types, Techniques, and Countermeasures

-

آزمایشگاه عمیق MITM: کاوش در حملات انسان در میانه با جزئیات MITM In-Depth Lab: Exploring Man-in-the-Middle Attacks in Detail

-

جعل IP و محافظت در برابر حملات Man-in-the-Middle (MiTM). IP Spoofing and Protecting Against Man-in-the-Middle (MiTM) Attacks

-

آسیب پذیری ها و زنجیره کشتار سایبری: مروری جامع Vulnerabilities and the Cyber Kill Chain: A Comprehensive Overview

-

شبیه سازی حمله کامل: تست دفاع شما Full Attack Simulation: Testing Your Defenses

تست امنیت برنامه های کاربردی وب و مهندسی اجتماعی Web Application Security Testing and Social Engineering

-

تست نفوذ برنامه وب: تکنیک ها و بهترین روش ها Web Application Penetration Testing: Techniques and Best Practices

-

حملات وب: XSS، SQLi با آزمایشگاه های عملی Web Attacks: XSS, SQLi with Hands-on Labs

-

مهندسی اجتماعی: تکنیک ها و مثال ها Social Engineering: Techniques and Examples

-

پایگاه داده هک گوگل: رونمایی از آسیب پذیری های مبتنی بر موتورهای جستجو Google Hacking Database: Unveiling Search Engine-Based Vulnerabilities

دانش مورد نیاز فناوری اطلاعات برای افراد امنیتی Required Information Technology Knowledge for Security Folks

-

شبکه 101 Network 101

-

شبکه 102 Network 102

-

نمای کلی مدل OSI OSI Model Overview

-

پروتکل ARP در IPv4 ARP Protocol in IPv4

-

فایروال ها Firewalls

-

انواع فایروال Firewall Types

-

DMZ، IDS و IPS DMZ, IDS and IPS

-

VPN، VoIP، امنیت بی سیم VPN, VoIP, Wireless Security

-

دستگاه های محاسباتی و زیرساخت فناوری اطلاعات 101 Computing devices and IT Infrastructure 101

-

سخت شدن سیستم System Hardening

-

خدمات کلیدی سیستم و افزونگی Key System Services and Redundancy

-

فایل پشتیبانی اطلاعات Data Backup

-

بررسی اجمالی رمزنگاری Cryptography Overview

-

رمزگذاری متقارن و نامتقارن Symmetric and asymmetric encryption

-

PKI PKI

-

مزایای رمزگذاری: نمونه های دنیای واقعی Encryption Benefits: Real-World Examples

-

امنیت فیزیکی 101 Physical Security 101

-

رایانش ابری 101 Cloud Computing 101

-

مجازی سازی Virtualization

-

ظروف Containers

مدیریت دسترسی به هویت Identity Access Management

-

IAAA IAAA

-

احراز هویت Authentication

-

MFA و بیومتریک MFA and Biometrics

-

مجوز و حسابداری Authorization and Accounting

-

SSO و پروتکل های احراز هویت SSO and Authentication Protocols

مبانی مدیریت امنیت اطلاعات Information Security Management Basics

-

مدیریت امنیت در سازمان Security Management in the Organization

-

پشتیبانی مدیریت ارشد تی Senior Management Support t

-

مدیریت ریسک امنیت اطلاعات Information Security Risk Management

-

کنترل های امنیتی Security Controls

-

حاکمیت و مدیریت Governance and Management

-

چرا حاکمیت امنیت؟ Why Governance of Security?

-

سیاست ها به عنوان ابزار حکمرانی Policies as Governance Tool

-

استانداردها، رویه ها و دستورالعمل ها Standards, Procedures, and Guidelines

-

استانداردهای قانونی، نظارتی و امنیتی: انطباق و بهترین شیوه ها Legal, Regulatory, and Security Standards: Compliance and Best Practices

مدیریت حوادث و تداوم کسب و کار Incident Management and Business Continuity

-

مدیریت حوادث Incident Management

-

مدیریت مشکل Problem Management

-

برنامهریزی تداوم کسبوکار Business Continuity Planning

-

نقطه بازیابی و هدف زمانی را درک کنید Understand Recovery Point and Time Objective

پایان دوره Course Finishing

-

روندهای امنیتی و چالش های نوظهور Security Trends and Emerging Challenges

-

بعدی برای یادگیری چیست؟ What is Next to Learn?

-

متشکرم، امیدوارم همه چیز همان چیزی باشد که انتظارش را داشتید! Thank you, Hope all was what you've Expceted!

دانشتان را امتحان کنید Test Your Knowledge

-

آزمون آزمایشی - InfoSec 101 - 75 سوال Mock Exam - InfoSec 101 - 75 Questions

-

سخنرانی پاداش Bonus Lecture

https://donyad.com/d/a06bca

GRC Gate

GRC Gate

موسسه آموزشی GRC - امنیت سایبری و آموزش GRC

نمایش نظرات