آموزش حملات و سوء استفاده ها: حملات شبکه و برنامه برای CompTIA Pentest+ - آخرین آپدیت

Attacks and Exploits: Network and Application Attacks for CompTIA Pentest+

بررسی اجمالی دوره Course Overview

-

بررسی اجمالی دوره Course Overview

کاوش در حملات و سوء استفاده ها Exploring Attacks and Exploits

-

کاوش در حملات و سوء استفاده ها Exploring Attacks and Exploits

-

حملات علیه محرمانگی Attacks against Confidentiality

-

حملات علیه صداقت Attacks against Integrity

-

حملات علیه در دسترس بودن Attacks against Availability

-

بهره برداری از زنجیره Exploit Chaining

-

نسخه ی نمایشی: تحقیق و انجام حملات Demo: Researching and Performing Attacks

-

ملزومات امتحان Exam Essentials

حملات شبکه Network Attacks

-

حملات شبکه Network Attacks

-

جعل ARP ARP Spoofing

-

جعل MAC MAC Spoofing

-

سوئیچ Spoofing Switch Spoofing

-

تکرار و رله حملات Replay and Relay Attacks

-

حمله رله SMB SMB Relay Attack

-

حملات DNS DNS Attacks

-

نسخه ی نمایشی: LLMNR/NBT-NS Poisoning Demo: LLMNR/NBT-NS Poisoning

-

ملزومات امتحان Exam Essentials

حملات رمز عبور Password Attacks

-

حملات رمز عبور Password Attacks

-

قفل کردن حساب Account Lockout

-

دریافت نمایندگی های رمز عبور لینوکس Obtaining Linux Password Representations

-

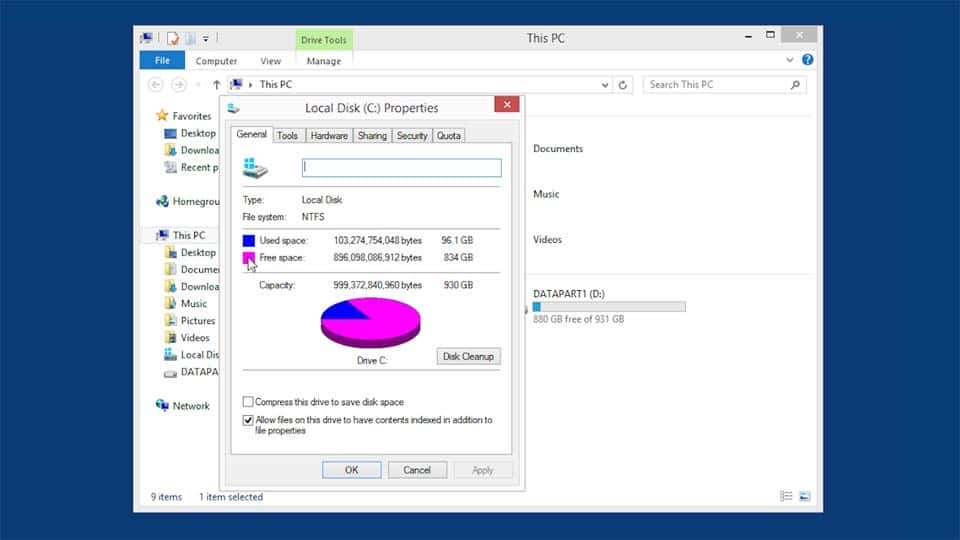

دریافت رمز عبور ویندوز Obtaining Windows Password Representations

-

پاس هش Pass-the-hash

-

شکستن رمز عبور Password Cracking

-

کربرواستینگ Kerberoasting

-

نسخه ی نمایشی: به دست آوردن اعتبار و شکستن رمز عبور Demo: Obtaining Credentials and Cracking Passwords

-

ملزومات امتحان Exam Essentials

حملات بی سیم Wireless Attacks

-

حملات بی سیم Wireless Attacks

-

سوئیت Aircrack-ng The Aircrack-ng Suite

-

نسخه ی نمایشی: استراق سمع درخواست های کاوشگر 802.11 Demo: Eavesdropping on 802.11 Probe Requests

-

دوقلوهای شیطانی و پورتال اسیر Evil Twin and Captive Portal

-

حملات پین WPS WPS Pin Attacks

-

نسخه ی نمایشی: حمله گرد و غبار Pixie Demo: The Pixie Dust Attack

-

حملات بلوتوث Bluetooth Attacks

-

شبیه سازی RFID RFID Cloning

-

ملزومات امتحان Exam Essentials

حملات برنامه Application Attacks

-

حملات درخواست Application Attacks

-

پروکسی های وب Web Proxies

-

10 برتر OWASP The OWASP Top 10

-

جعل درخواست سمت سرور Server-side Request Forgery

-

حملات تزریقی Injection Attacks

-

نسخه ی نمایشی: حملات تزریقی Demo: Injection Attacks

-

جعل درخواست بین سایتی و شیوه های کد ناامن Cross-site Request Forgery and Unsecure Code Practices

-

آسیب پذیری های احراز هویت و مجوز Authentication and Authorization Vulnerabilities

-

حملات API API Attacks

-

نسخه ی نمایشی: آسیب پذیری های برنامه Demo: Application Vulnerabilities

-

ملزومات امتحان Exam Essentials

https://donyad.com/d/6733

Matthew Lloyd Davies

Matthew Lloyd Davies

مت با سابقه مهندسی شیمی و پرپیچ و خم شغلی در تحقیقات ایمنی مواد منفجره و بررسی حوادث، اکنون بازرس اصلی و معاون سرپرست حرفه ای امنیت سایبری و تضمین اطلاعات در دفتر مقررات هسته ای در بریتانیا است. او به مدت 11 سال ایمنی هسته ای و امنیت هسته ای را در کل دارایی هسته ای بریتانیا تنظیم کرده است و در حال حاضر مسئول تنظیم امنیت سایبری و تضمین اطلاعات در بخش های مختلف چرخه سوخت هسته ای است. او همچنین مسئول توسعه ظرفیت و قابلیت نظارتی ONR CS&IA است و به عنوان یک آزمایش کننده نفوذ و کنترل کننده حادثه دارای گواهی GIAC، رهبری فعالیت های تضمین فنی را بر عهده دارد. مت تمرینهای امنیت سایبری ملی را طراحی و اجرا کرده است که حملات سایبری علیه سیستمهای کنترل صنعتی را شبیهسازی کرده است و پروژههایی را برای توسعه تکنیکهای جدید و جدید برای انجام فعالیتهای تضمینی در برابر سیستمهای کنترل صنعتی اجرا کرده است.

نمایش نظرات