آموزش تهدید و آسیب پذیری برای CompTIA CySA + - آخرین آپدیت

Threat and Vulnerability Management for CompTIA CySA+

بررسی اجمالی دوره Course Overview

-

بررسی اجمالی دوره Course Overview

اجرای یک برنامه مدیریت آسیب پذیری Implementing a Vulnerability Management Program

-

مزایای برنامه مدیریت آسیب پذیری (VMP) The Benefits of a Vulnerability Management Program (VMP)

-

10 پیش بررسی برتر دیل برای VMP ها Dale's Top 10 Prechecks for VMPs

-

منبع باز در مقابل VMP های تجاری Open Source vs. Commercial VMPs

-

نسخه ی نمایشی: OpenVAS Demo: OpenVAS

-

On-prem در مقابل Cloud On-prem vs. Cloud

پیکربندی و اجرای اسکن های آسیب پذیری Configuring and Implementing Vulnerability Scans

-

اهداف شناسه ID Targets

-

فرکانس اسکن را تعریف کنید Define Scan Frequency

-

دامنه ها The Scopes

-

پیکربندی Configurations

-

تعمیر و نگهداری اسکنر Scanner Maintenance

-

دسته بندی دارایی ها Asset Categorization

-

قضاوت Adjudication

-

اولویت بندی Prioritization

-

نسخه ی نمایشی: مثبت نادرست Demo: False Positives

تجزیه و تحلیل نتایج آسیب پذیری اسکن Analyzing Vulnerability Scan Results

-

تفسیر گزارش ها Interpreting Reports

-

اسکاپ SCAP

-

مثبت و استثناهای کاذب False Positive and Exceptions

-

روندها Trends

از بین بردن آسیب پذیری ها Remediating Vulnerabilities

-

گردش کار اصلاح The Remediation Workflow

-

ارتباط و کنترل تغییر Communication and Change Control

-

بازدارنده های اصلاح Inhibitors to Remediation

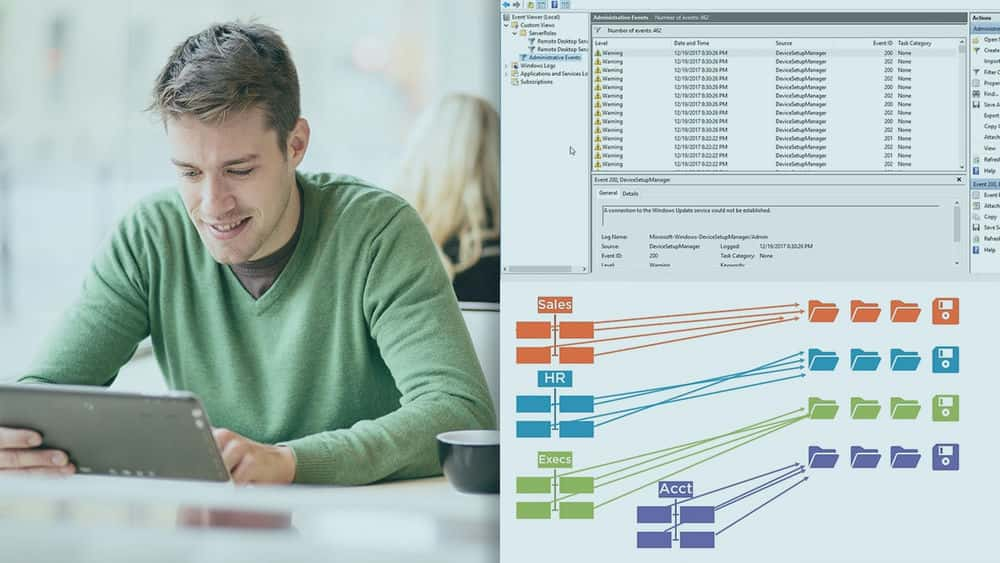

تجزیه و تحلیل مجوزهای کنترل دسترسی و آسیب پذیری ها Analyzing Access Control Permissions and Vulnerabilities

-

مدیریت هویت و دسترسی (IAM) چیست؟ What Is Identity and Access Management (IAM)?

-

احراز هویت Authentication

-

احراز هویت دو فاکتور Two Factor Authentication

-

مجوز Authorization

-

شناسه های مبتنی بر نقش Role Based IDs

-

راهنماها Directories

-

ورود به سیستم (SSO) Single Sign-On (SSO)

-

چرخه زندگی IAM IAM's Lifecycle

-

هواپیماربایی جلسه Session Hijacking

-

حملات رمز عبور Password Attacks

شناسایی و جلوگیری از حملات امنیتی برنامه Detecting and Preventing Application Security Attacks

-

حملات تزریق SQL SQL Injections Attacks

-

حملات اسکریپت بین سایت Cross-site Script Attacks

-

تشدید امتیاز Privilege Escalation

-

شرایط مسابقه Race Conditions

-

سرریز بافر Buffer Overflows

-

پیمایش دایرکتوری Directory Traversal

-

روت کیت ها Rootkits

-

مدیریت خطا و کنترل آن Error Handling and Monitoring

تقلید از دشمنان برای شناسایی آسیب پذیری های مشترک Emulating Adversaries to Identify Common Vulnerabilities

-

آسیب پذیری سرورها Servers Vulnerabilities

-

نقاط آسیب پذیر آسیب پذیری Endpoints Vulnerabilities

-

آسیب پذیری شبکه: قرار گرفتن در معرض IP داخلی Network Vulnerabilities: Internal IP Exposure

-

آسیب پذیری شبکه: DNS Network Vulnerabilities: DNS

-

آسیب پذیری شبکه: SSL TLS Network Vulnerabilities: SSL TLS

-

آسیب پذیری شبکه: VPN Network Vulnerabilities: VPN

-

آسیب پذیری های محیط های مجازی Virtual Environments Vulnerabilities

شناسایی خطرات فن آوری های تخصصی Identifying the Threats of Specialized Technologies

-

سیستم های موبایل Mobile Systems

-

ICS و SCADA ICS and SCADA

-

سیستم های جاسازی شده Embedded Systems

-

اینترنت چیز (اینترنت اشیا) Internet of Thing (IoT)

-

سیستم عامل زمان واقعی (RTOS) Real Time OS (RTOS)

-

نقطه فروش (POS) Point of Sale (POS)

-

سایر فن آوری های تخصصی را باید در نظر گرفت Other Specialized Technologies to Consider

https://donyad.com/d/2cb0

Dale Meredith

Dale Meredith

دیل مردیت در 15 سال گذشته دارای مجوز اخلاقی/مربی اخلاقی مجاز و بیش از 20 سال مربی گواهینامه مایکروسافت بوده است. دیل همچنین 7 سال تجربه مدیریت ارشد فناوری اطلاعات اضافی دارد و به عنوان CTO برای یک ارائه دهنده محبوب ISP کار می کند. تخصص دیل در توضیح مفاهیم دشوار و اطمینان از دانش آموزان وی از دانش عملی از مطالب دوره است. با خط شادی و سرگرمی ، دستورالعمل های دیل به یاد ماندنی و سرگرم کننده است. دانش و درک دیل از روند فعلی فن آوری و برنامه ها فرصت های زیادی را فراهم کرده است ، از جمله: آموزش شرکت های مختلف Inc 500 ، دانشگاه ها و بخش های وزارت امنیت داخلی برای دولت ایالات متحده. همراه با نویسندگی برای Pluralsight ، مشاوره و آموزش کلاس IT ، می توانید Dale را در صحنه سخنرانی کنید و در کنفرانس های IT صحبت کنید ، به تیم های IT کمک کنید تا شرکت های خود را ایمن ، مرتبط و "تخلف" آگاه کنند. خارج از حوزه حرفه ای ، دیل با صحبت کردن در اجتماعات غیرانتفاعی بزرگسالان و جوانان و ارسال مطالب در سایت های رسانه های اجتماعی خود "Dale Dumbs IT Down" ، مقدار زیادی از وقت خود را صرف بازپرداخت می کند. دیل از این مشارکت های گفتاری و سایت های رسانه های اجتماعی برای استفاده از مفاهیم "Dumb Down IT" استفاده می کند تا به همه کمک کند تا با استفاده از فناوری و وسایل شخصی خود ایمن و هوشمند باشند. دیل همچنین در زمینه Active Directory ، Exchange Server ، IIS ، PowerShell ، SharePoint ، System Center/Desktop Deployment و Private Cloud تخصص دارد.

نمایش نظرات