آموزش کدنویسی ایمن با OWASP در جنگو 4 - آخرین آپدیت

Secure Coding with OWASP in Django 4

بررسی اجمالی دوره Course Overview

-

بررسی اجمالی دوره Course Overview

کدنویسی ایمن با OWASP Secure Coding with OWASP

-

معرفی دوره Course Introduction

-

OWASP ASVS - مقدمه OWASP ASVS - Introduction

-

معماری، طراحی و مدل سازی تهدید Architecture, Design, and Threat Modeling

احراز هویت Authentication

-

احراز هویت Authentication

-

نسخه ی نمایشی: تنظیم احراز هویت کاربر Demo: Setup User Authentication

-

نسخه ی نمایشی: شیوه های رمز عبور خوب Demo: Good Password Practices

-

نسخه ی نمایشی: احراز هویت دو مرحله ای Demo: Two-factor Authentication

-

نسخه ی نمایشی: بازنشانی رمز عبور Demo: Password Reset

-

نسخه ی نمایشی: محافظت در برابر حملات اتوماسیون Demo: Protect Against Automation Attacks

جلسات امن Secure Sessions

-

جلسات امن در جنگو Secure Sessions in Django

-

مدیریت جلسه مبتنی بر کوکی Cookie-based Session Management

-

چرخه زندگی جلسه Session Lifecycle

-

احراز هویت مرحله به مرحله Step-up Authentication

-

خلاصه Summary

کنترل دسترسی Access Control

-

مقدمه ای بر Access Control Introduction to Access Control

-

کنترل دسترسی مبتنی بر نقش Role-based Access Control

-

کنترل دسترسی با گروه ها Access Control with Groups

-

حمله CSRF چگونه کار می کند؟ How Does CSRF Attack Work?

-

مکانیسم ضد CSRF در جنگو Anti-CSRF Mechanism in Django

-

خلاصه Summary

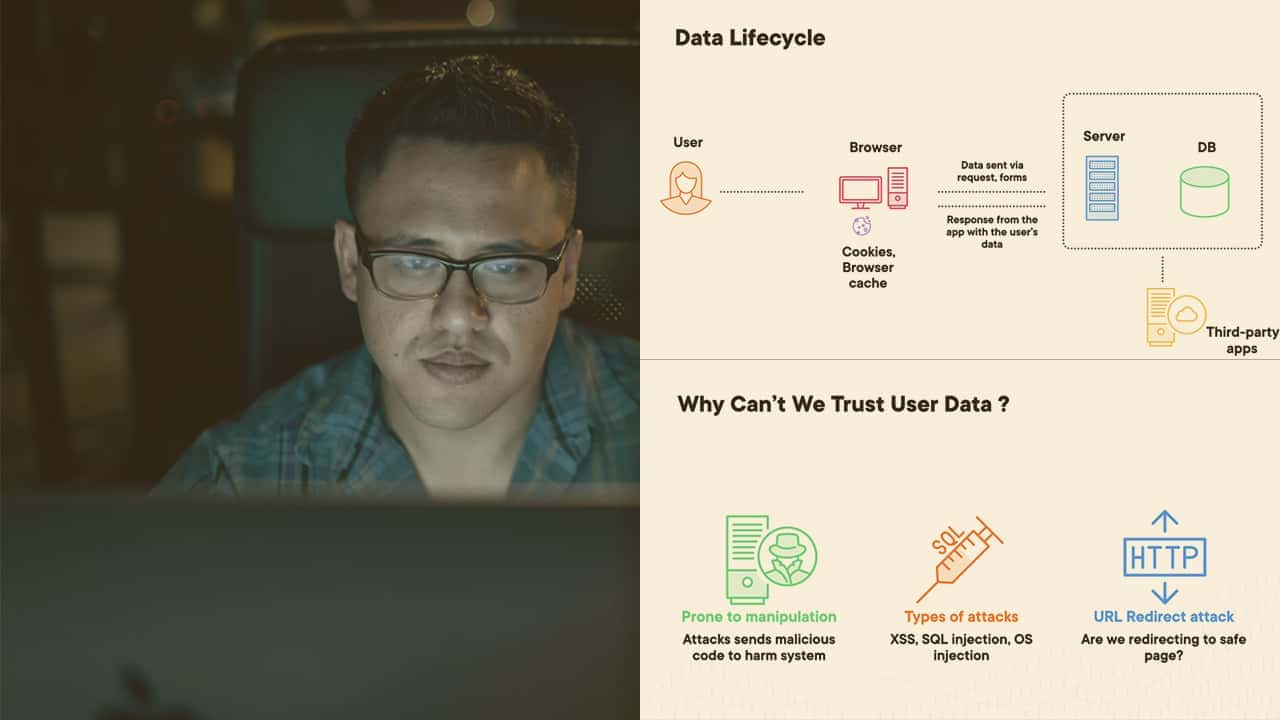

اعتبار سنجی، پاکسازی و رمزگذاری Validation, Sanitization, and Encoding

-

مقدمه ای بر اعتبارسنجی ورودی Introduction to Input Validation

-

اعتبار سنجی و سالم سازی داده های فرم Validation and Sanitization of Form Data

-

محافظت در برابر حملات تزریق SQL Protecting from SQL Injection Attacks

-

محافظت در برابر حملات تزریق سیستم عامل Protecting from OS Injection Attacks

-

سریال زدایی ناامن داده ها Insecure Deserialization of Data

حفاظت از داده های حساس Protecting Sensitive Data

-

حفاظت از داده های حساس با استفاده از جنگو Protecting Sensitive Data Using Django

-

نسخه ی نمایشی: رمزگذاری داده های حساس در کوکی ها Demo: Encrypt Sensitive Data in Cookies

-

نسخه ی نمایشی: رمزگذاری داده های حساس در پایگاه داده Demo: Encrypt Sensitive Data in Database

-

نسخه ی نمایشی: داده ها را از مرورگر پاک کنید Demo: Cleanup Data from the Browser

-

نسخه ی نمایشی: حریم خصوصی کاربر و گردش کار رضایت Demo: User's Privacy and Consent Workflow

-

نسخه ی نمایشی: ارسال داده در درخواست های GET در مقابل POST Demo: Sending Data in GET vs POST Requests

-

نسخه ی نمایشی: اجرای پروتکل های ایمن برای داده های در حال انتقال Demo: Enforce Secure Protocols for Data in Transit

-

خلاصه Summary

مدیریت خطا و ثبت نام Error Handling and Logging

-

مقدمه ای بر مدیریت و ثبت خطاها Introduction to Error Handling and Logging

-

چگونه از ثبت اطلاعات حساس جلوگیری کنیم How to Prevent Logging Sensitive Information

-

مبهم سازی اطلاعات حساس Obfuscating Sensitive Information

-

ثبت حوادث امنیتی Logging Security Incidents

-

مدیریت خطا بدون نشت اطلاعات حیاتی Error Handling Without Leaking Critical Information

-

خلاصه Summary

سخت شدن پیکربندی برای محافظت در برابر کدهای مخرب Hardening Configuration to Protect against Malicious Code

-

تاثیر کد مخرب بر روی یک برنامه Impact of Malicious Code on an App

-

بررسی بسته های وابستگی Verify Dependency Packages

-

شناسایی بسته های قدیمی و آسیب پذیر Detect Outdated and Vulnerable Packages

-

هش های SRI را برای وابستگی های JS ایجاد کنید Generate SRI Hashes for JS Dependencies

-

پیکربندی سخت شدن در تولید Hardening Configuration in Production

-

غیرفعال کردن ویژگی های اشکال زدایی در تولید Disable Debug Features in Production

-

مسدود کردن اطلاعات حساس از هدرها Block Sensitive Information from Headers

-

هدرهای امنیتی مناسب را تنظیم کنید Set Appropriate Security Headers

-

درخواست های HTTP را تأیید کنید Validate HTTP Requests

-

خلاصه Summary

امنیت منطق کسب و کار Business Logic Security

-

آسیب پذیری در منطق کسب و کار Vulnerabilities in Business Logic

-

به جریان های منطق تجاری پایبند باشید Adhere to Business Logic Flows

-

محدود کردن نرخ در اقدامات تجاری Rate Limiting on Business Actions

-

خلاصه Summary

ایمن سازی فایل های شخص ثالث Securing Third-party Files

-

چگونه فایل های غیرقابل اعتماد می توانند مضر باشند؟ How Can Untrusted Files Prove Harmful?

-

اندازه فایل در حال آپلود را محدود کنید Limit the Size of File Being Uploaded

-

اعتبار نام فایل و اسکن برای ویروس Validate Filename and Scan for Virus

-

ذخیره فایل ها به صورت ایمن Store Files Securely

-

حمله SSRF چیست؟ What Is a SSRF Attack?

-

جلوگیری از حملات SSRF Prevent SSRF Attacks

-

خلاصه Summary

API و خدمات وب API and Web Services

-

API و خدمات وب API and Web Services

-

نسخه ی نمایشی: ایمن سازی APIS Demo: Securing APIS

-

نسخه ی نمایشی: طرحواره JSON را اعتبارسنجی کنید Demo: Validate JSON Schema

-

خلاصه Summary

https://donyad.com/d/39665a

Sangeeta Singh

Sangeeta Singh

Sangeeta یک مهندس ارشد باطن با بیش از 6 سال تجربه در زمینه تولید نرم افزار بسیار مقیاس پذیر است ، که برخی از آنها توسط میلیون ها کاربر و بسیاری از 500 شرکت ثروتمند استفاده می شود. وی با انواع فناوری ها و نرم افزارها کار کرده است ، از برنامه نویسی سیستم برای نرم افزارهای مهم ماموریت در بخش RnD HPE ، تا تجزیه و تحلیل شبکه پیش بینی شده برای شبکه در Packet Design ، سپس منجر به توسعه اجزای مهم نرم افزارهای پشتیبان گیری Cloud در Druva و در حال حاضر ارائه یکپارچه سازی مهم با شرکتهای مخابراتی به منظور جمع آوری و نقشه برداری موثر از داده های قابل استفاده برای تبلیغات هدفمند امروزه ، کنجکاوی او در مهندسی داده نهفته است ، یادگیری کار با مجموعه داده های عظیم و ایجاد احساس برای ایجاد نتایج مفید. او از ساخت نرم افزاری نرمتر از کره لذت زیادی می برد. به غیر از این ، Sangeeta مسافر مشتاق است و از سفرهای طولانی جاده ای به دورترین مکانها لذت می برد.

نمایش نظرات