آمادگی برای موفقیت در آزمون SC-200: آموزش تحلیلگر عملیات امنیت مایکروسافت

بیش از 410 تست تمرینی بروزرسانی شده با توضیحات کامل برای کسب مدرک تحلیلگر عملیات امنیت مایکروسافت در اختیار شماست.

با استفاده از Microsoft Defender for Endpoint، Defender for Office 365 و Defender for Identity تهدیدات را شناسایی، بررسی و به آنها پاسخ دهید.

برای جمعآوری، تجزیه و تحلیل و پاسخ به رویدادهای امنیتی در سراسر سازمان خود از Microsoft Sentinel استفاده کنید.

نحوه استفاده از Microsoft Defender XDR برای بررسی حوادث، همبستگی هشدارها و انجام اقدامات اصلاحی را بیاموزید.

برای سادهسازی عملیات امنیتی و کاهش زمان پاسخگویی، گردشکارهای پاسخ به حادثه و Playbookهای خودکار را پیادهسازی کنید.

پیش نیازها

فراگیران باید درک اساسی از راهکارهای امنیتی، انطباق و هویت مایکروسافت، و همچنین تجربه کار با محیطهای Microsoft 365 و Azure داشته باشند.

مهارت های کلیدی

- مدیریت یک محیط عملیات امنیتی (20–25%)

- پیکربندی حفاظت ها و تشخیص ها (15–20%)

- مدیریت پاسخ به حادثه (25–30%)

- مدیریت تهدیدات امنیتی (15–20%)

مدیریت یک محیط عملیات امنیتی

پیکربندی تنظیمات در Microsoft Defender XDR

- پیکربندی قوانین اعلان هشدار و آسیبپذیری

- پیکربندی ویژگیهای پیشرفته Microsoft Defender for Endpoint

- پیکربندی تنظیمات قوانین Endpoint

- مدیریت قابلیتهای تحقیق و پاسخگویی خودکار در Microsoft Defender XDR

- پیکربندی اختلال خودکار در حملات در Microsoft Defender XDR

مدیریت دارایی ها و محیط ها

- پیکربندی و مدیریت گروههای دستگاه، مجوزها و سطوح اتوماسیون در Microsoft Defender for Endpoint

- شناسایی دستگاههای مدیریت نشده در Microsoft Defender for Endpoint

- کشف منابع محافظت نشده با استفاده از Defender for Cloud

- شناسایی و اصلاح دستگاههای در معرض خطر با استفاده از Microsoft Defender Vulnerability Management

- کاهش ریسک با استفاده از Exposure Management در Microsoft Defender XDR

طراحی و پیکربندی یک فضای کاری Microsoft Sentinel

- برنامه ریزی یک فضای کاری Microsoft Sentinel

- پیکربندی نقش های Microsoft Sentinel

- تعیین نقشهای Azure RBAC برای پیکربندی Microsoft Sentinel

- طراحی و پیکربندی فضای ذخیره سازی داده Microsoft Sentinel، از جمله انواع و نگهداری لاگ

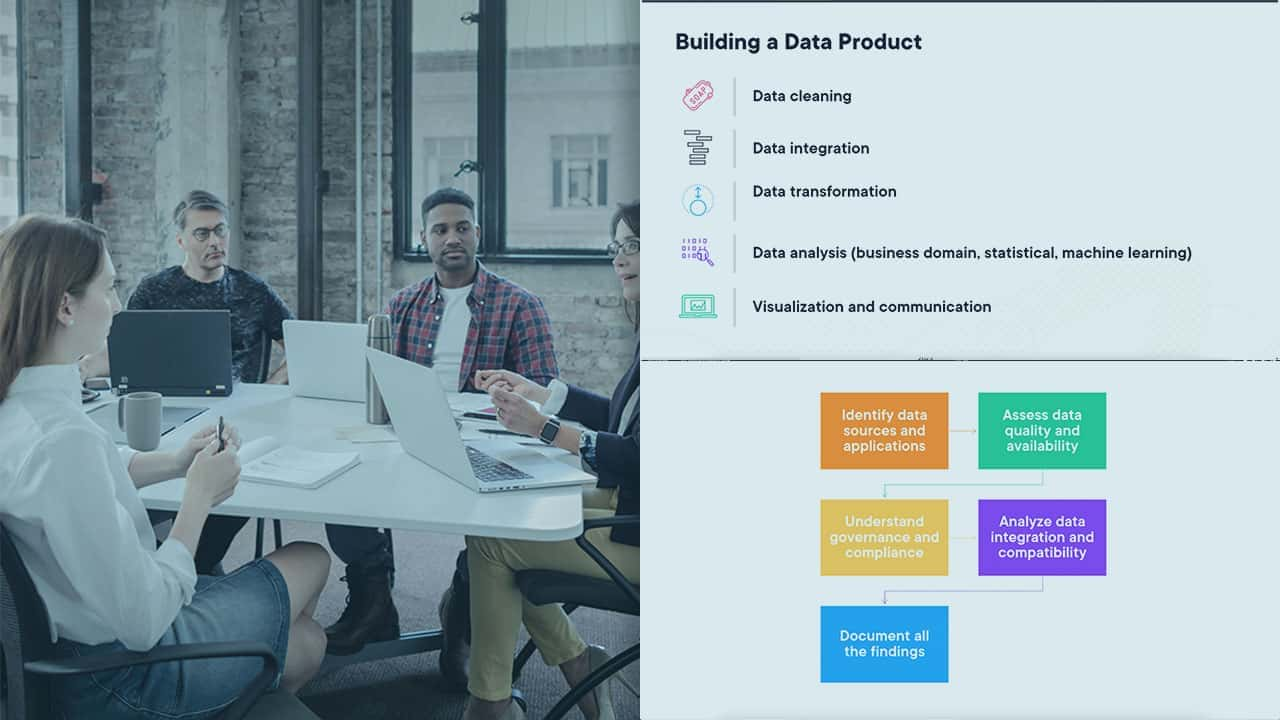

دریافت منابع داده در Microsoft Sentinel

- شناسایی منابع داده برای دریافت در Microsoft Sentinel

- پیاده سازی و استفاده از راهکارهای Content Hub

- پیکربندی و استفاده از کانکتورهای مایکروسافت برای منابع Azure، از جمله Azure Policy و تنظیمات تشخیصی

- برنامهریزی و پیکربندی مجموعههای رویداد Syslog و Common Event Format (CEF).

- برنامهریزی و پیکربندی جمعآوری رویدادهای امنیتی ویندوز با استفاده از قوانین جمعآوری داده، از جمله Windows Event Forwarding (WEF)

- ایجاد جداول لاگ سفارشی در فضای کاری برای ذخیره دادههای دریافتی

- نظارت و بهینهسازی دریافت داده

پیکربندی حفاظت ها و تشخیص ها

پیکربندی حفاظت ها در فناوری های امنیتی Microsoft Defender

- پیکربندی سیاستها برای Microsoft Defender for Cloud Apps

- پیکربندی سیاستها برای Microsoft Defender for Office 365

- پیکربندی سیاستهای امنیتی برای Microsoft Defender for Endpoints، از جمله قوانین کاهش سطح حمله (ASR).

- پیکربندی حفاظتهای workload ابری در Microsoft Defender for Cloud

پیکربندی تشخیص ها در Microsoft Defender XDR

- پیکربندی و مدیریت قوانین تشخیص سفارشی

- مدیریت هشدارها، از جمله تنظیم، سرکوب و همبستگی

- پیکربندی قوانین فریب در Microsoft Defender XDR

پیکربندی تشخیص ها در Microsoft Sentinel

- طبقه بندی و تجزیه و تحلیل داده ها با استفاده از موجودیت ها

- پیکربندی و مدیریت قوانین تحلیلی

- پرس و جو از دادههای Microsoft Sentinel با استفاده از ASIM parsers

- پیادهسازی تحلیل رفتاری

مدیریت پاسخ به حادثه

پاسخ به هشدارها و حوادث در پورتال Microsoft Defender

- بررسی و اصلاح تهدیدات با استفاده از Microsoft Defender for Office 365

- بررسی و اصلاح باجافزارها و حوادث سازش ایمیل تجاری که توسط اختلال خودکار حمله شناسایی شده اند

- بررسی و اصلاح موجودیتهای به خطر افتاده که توسط سیاستهای جلوگیری از دست رفتن داده Microsoft Purview (DLP) شناسایی شدهاند

- بررسی و اصلاح تهدیدات شناسایی شده توسط سیاستهای ریسک داخلی Microsoft Purview

- بررسی و اصلاح هشدارها و حوادث شناسایی شده توسط حفاظتهای workload ابری Microsoft Defender for Cloud

- بررسی و اصلاح ریسکهای امنیتی شناسایی شده توسط Microsoft Defender for Cloud Apps

- بررسی و اصلاح هویتهای به خطر افتاده که توسط Microsoft Entra ID شناسایی شدهاند

- بررسی و اصلاح هشدارهای امنیتی از Microsoft Defender for Identity

پاسخ به هشدارها و حوادث شناسایی شده توسط Microsoft Defender for Endpoint

- بررسی timeline دستگاه

- انجام اقدامات روی دستگاه، از جمله live response و جمعآوری بستههای تحقیق

- انجام بررسی شواهد و موجودیت

بررسی فعالیتهای Microsoft 365

- بررسی تهدیدات با استفاده از unified audit log

- بررسی تهدیدات با استفاده از Content Search

- بررسی تهدیدات با استفاده از Microsoft Graph activity logs

پاسخ به حوادث در Microsoft Sentinel

- بررسی و اصلاح حوادث در Microsoft Sentinel

- ایجاد و پیکربندی قوانین اتوماسیون

- ایجاد و پیکربندی Microsoft Sentinel playbooks

- اجرای playbookها روی منابع on-premises

پیادهسازی و استفاده از Microsoft Security Copilot

- ایجاد و استفاده از promptbooks

- مدیریت منابع برای Security Copilot، از جمله plugins و files

- ادغام Security Copilot با پیادهسازی کانکتورها

- مدیریت مجوزها و نقشها در Security Copilot

- نظارت بر ظرفیت و هزینه Security Copilot

- شناسایی تهدیدات و ریسکها با استفاده از Security Copilot

- بررسی حوادث با استفاده از Security Copilot

مدیریت تهدیدات امنیتی

Hunting برای تهدیدات با استفاده از Microsoft Defender XDR

- شناسایی تهدیدات با استفاده از Kusto Query Language (KQL)

- تفسیر تحلیلهای تهدید در پورتال Microsoft Defender

- ایجاد queryهای hunting سفارشی با استفاده از KQL

Hunting برای تهدیدات با استفاده از Microsoft Sentinel

- تجزیه و تحلیل پوشش بردار حمله با استفاده از MITRE ATT&CK matrix

- مدیریت و استفاده از threat indicators

- ایجاد و مدیریت huntها

- ایجاد و نظارت بر queryهای hunting

- استفاده از hunting bookmarks برای بررسی داده ها

- بازیابی و مدیریت دادههای لاگ بایگانی شده

- ایجاد و مدیریت search jobs

ایجاد و پیکربندی Microsoft Sentinel workbooks

- فعال سازی و سفارشی سازی workbook templates

- ایجاد workbooks سفارشی که شامل KQL هستند

- پیکربندی visualizations

Z Ahmadi

Z Ahmadi

نمایش نظرات