آموزش پیکربندی اطلاعات تهدید در امنیت شرکت Splunk - آخرین آپدیت

دانلود Configuring Threat Intelligence in Splunk Enterprise Security

بررسی اجمالی دوره Course Overview

-

بررسی اجمالی دوره Course Overview

کاوش هوش تهدید Splunk Exploring Splunk Threat Intelligence

-

تعریف هوش تهدید Defining Threat Intelligence

-

یادگیری در مورد هوش تهدید Learning About Threat Intelligence

-

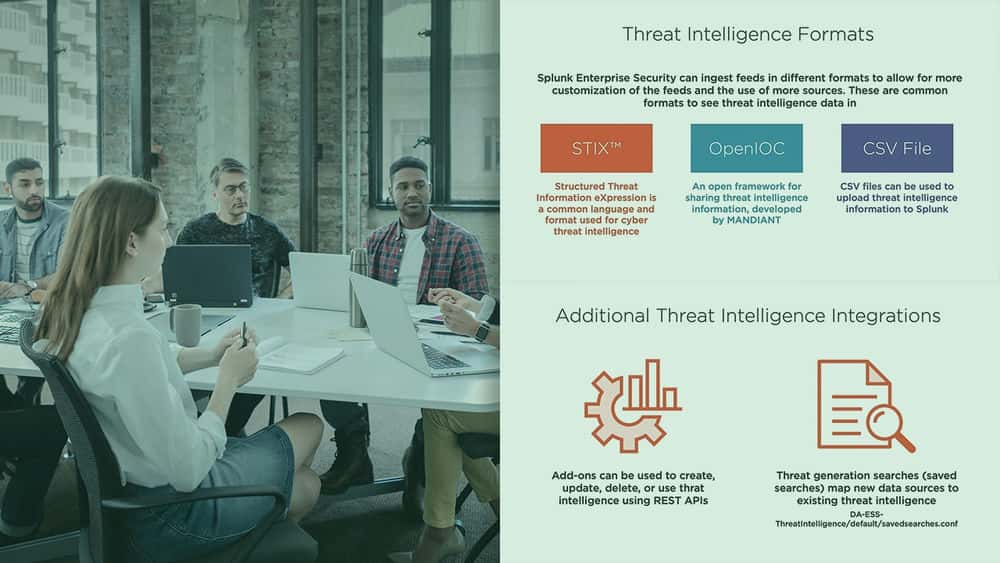

منابع و قالب های اطلاعاتی تهدید مشترک Common Threat Intelligence Sources and Formats

-

فیدهای اطلاعاتی تهدید امنیتی شرکت Splunk Splunk Enterprise Security Threat Intelligence Feeds

-

کاوش در فیدهای اطلاعاتی تهدید Exploring Threat Intelligence Feeds

-

گردش کار اطلاعاتی تهدید The Threat Intelligence Workflow

درک Splunk Security Intelligence Tools Understanding Splunk Security Intelligence Tools

-

یادگیری در مورد ابزارهای اطلاعاتی Learning About Intelligence Tools

-

کاوش در هوش عمومی Exploring Generic Intelligence

-

پیکربندی هوش عمومی Configuring Generic Intelligence

-

پیکربندی اطلاعات عمومی اضافی Additional Generic Intelligence Configuration

-

تجزیه و تحلیل داشبوردهای اطلاعاتی Analyzing Intelligence Dashboards

-

با استفاده از ابزارهای اطلاعاتی Using the Intelligence Tools

-

تجزیه و تحلیل خطر Risk Analysis

جزئیات چارچوب اطلاعاتی Splunk Threat Detailing the Splunk Threat Intelligence Framework

-

چارچوب اطلاعات تهدید چیست؟ What’s the Threat Intelligence Framework?

-

درک جریان چارچوب Understanding the Framework’s Flow

-

نقاط ادغام اطلاعات تهدید Threat Intelligence Integration Points

-

داشبوردهای اطلاعاتی اضافی Additional Intelligence Dashboards

-

هوش کاربر غواصی عمیق Deep Diving User Intelligence

-

بسته بندی اطلاعات کاربر Wrapping Up User Intelligence

پیکربندی منابع اطلاعات تهدید Configuring Threat Intelligence Sources

-

پیکربندی اطلاعات تهدید در Splunk ES Configuring Threat Intelligence in Splunk ES

-

اعتبار سنجی اطلاعات تهدید با استفاده از جستجوی Validating Threat Intelligence Using Lookups

-

استفاده از مورد: حمله به نیروی بی رحمانه و محور میت Use Case: Brute Force Attack and MITRE Pivot

-

ادامه پرونده استفاده از نیروی بی رحمانه Continuing the Brute Force Attack Use Case

-

قرار دادن همه اینها Putting It All Together

https://donyad.com/d/2028

Joe Abraham

Joe Abraham

جو آبراهام ، CCIE # 62417 ، یک مشاور امنیت شبکه است که در فضای بخش عمومی کار می کند و به مشتریان در توسعه و پیاده سازی معماری های شبکه کاربردی و ایمن کمک می کند. وی از کالج Excelsior با مدرک M.S فارغ التحصیل شد. در امنیت سایبری و یک B.S در فناوری اطلاعات (مدیریت شبکه). وی در حال حاضر دارای بسیاری از گواهینامه های فناوری اطلاعات شامل CCIE ، CISSP ، GSEC و CCNP Security است. وی همچنین عضو هیئت مشاوره GIAC است. جو مربی متخصصان فناوری اطلاعات و یک وبلاگ نویس است که وقت خود را با همسر و سه فرزندش می گذراند ، ورزش می کند ، تحقیق می کند و درباره فناوری می نویسد ، یا فن آوری های جدید را یاد می گیرد. او که بیشتر تجربه خود را صرف کمک به آموزش و آموزش متخصصان فناوری اطلاعات می کند ، علاقه زیادی به تدریس دارد و همیشه تلاش می کند تا در زمینه فناوری اطلاعات تأثیر مثبت بگذارد.

نمایش نظرات