آموزش هک اخلاقی: درک هک اخلاقی - آخرین آپدیت

Ethical Hacking: Understanding Ethical Hacking

بررسی اجمالی دوره Course Overview

-

بررسی اجمالی دوره Course Overview

طبقه بندی امنیت اطلاعات Classifying Information Security

-

طبقه بندی امنیت اطلاعات Classifying Information Security

-

نکات مطالعه امتحان CEH CEH Exam Study Tips

-

هک اخلاقی؟ Ethical Hacking?

-

کمی درباره برنامه CEH A Little About the CEH Program

-

آنچه از شما انتظار می رود What's Expected of You

-

درک امنیت اطلاعات Understanding Information Security

-

انواع حملات Types of Attacks

-

مثلث فناوری The Technology Triangle

-

بررسی یادگیری Learning Check

شناخت مهاجمان و روشهای آنها Understanding the Attackers and Their Methods

-

روش شناسی زنجیره کشتار سایبری Cyber Kill Chain Methodology

-

تاکتیک ها، تکنیک ها و رویه ها (TTP) Tactics, Techniques, and Procedures (TTP's)

-

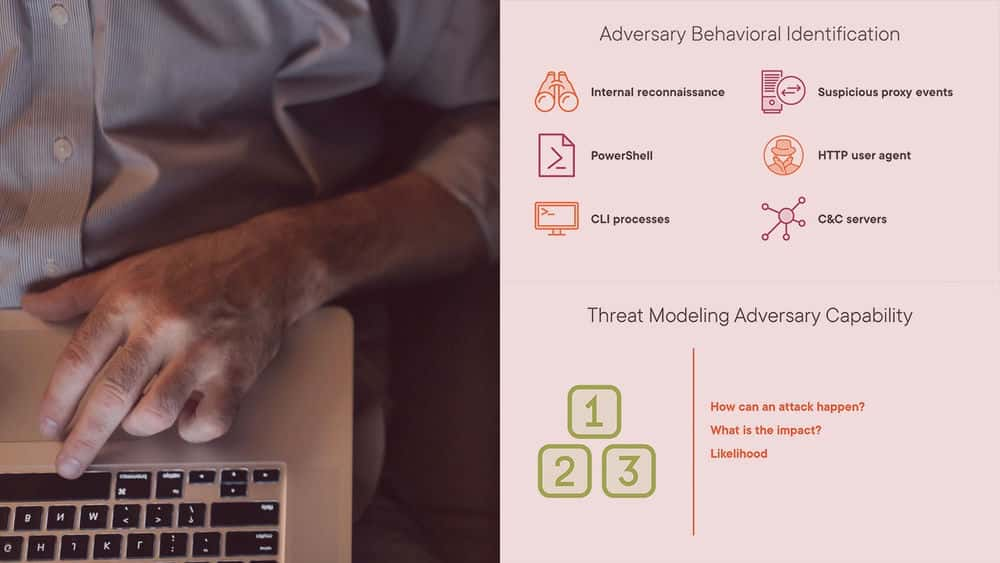

شناسایی رفتاری دشمن Adversary Behavioral Identification

-

شاخص های سازش (IoC) Indicators of Compromise (IoC)

-

بررسی یادگیری Learning Check

مقایسه هک و هک اخلاقی Comparing Hacking and Ethical Hacking

-

مفاهیم هک Hacking Concepts

-

فاز 1: شناسایی Phase 1: Reconnaissance

-

فاز 2: اسکن Phase 2: Scanning

-

فاز 3: دستیابی به دسترسی Phase 3: Gaining Access

-

فاز 4: حفظ دسترسی Phase 4: Maintaining Access

-

فاز 5: پاکسازی آهنگ ها Phase 5: Clearing Tracks

-

بنابراین هک اخلاقی چیست؟ So What's Ethical Hacking?

-

بیایید در مورد آزمایشگاه ها صحبت کنیم Let's Talk About Labs

-

بررسی یادگیری Learning Check

تشریح کنترل های امنیت اطلاعات Describing Information Security Controls

-

هکرهای اخلاقی چه کاری انجام می دهند What Ethical Hackers Do

-

دفاع در عمق چیست؟ What Is Defense in Depth?

-

سطوح دفاع در عمق The Levels of Defense in Depth

-

خطر چیست؟ What Is the Risk?

-

مدل سازی تهدید Threat Modeling

-

مدیریت حوادث Incident Management

-

رسیدگی و واکنش به حادثه (IH R) The Incident Handling and Response (IH&R)

-

نقش هوش مصنوعی و MI The Role of AI and MI

-

آیا هوش مصنوعی و MI می توانند حملات را متوقف کنند؟ Can AI and MI Stop Attacks?

-

بررسی یادگیری Learning Check

قوانین و استانداردهای امنیت اطلاعات را متمایز کنید Differentiate Information Security Laws and Standards

-

اصول اولیه The Basics

-

GDPR و DPA GDPR and DPA

-

بررسی یادگیری Learning Check

خلاصه دامنه Domain Summary

-

خلاصه دامنه Domain Summary

https://donyad.com/d/b726

Dale Meredith

Dale Meredith

دیل مردیت در 15 سال گذشته دارای مجوز اخلاقی/مربی اخلاقی مجاز و بیش از 20 سال مربی گواهینامه مایکروسافت بوده است. دیل همچنین 7 سال تجربه مدیریت ارشد فناوری اطلاعات اضافی دارد و به عنوان CTO برای یک ارائه دهنده محبوب ISP کار می کند. تخصص دیل در توضیح مفاهیم دشوار و اطمینان از دانش آموزان وی از دانش عملی از مطالب دوره است. با خط شادی و سرگرمی ، دستورالعمل های دیل به یاد ماندنی و سرگرم کننده است. دانش و درک دیل از روند فعلی فن آوری و برنامه ها فرصت های زیادی را فراهم کرده است ، از جمله: آموزش شرکت های مختلف Inc 500 ، دانشگاه ها و بخش های وزارت امنیت داخلی برای دولت ایالات متحده. همراه با نویسندگی برای Pluralsight ، مشاوره و آموزش کلاس IT ، می توانید Dale را در صحنه سخنرانی کنید و در کنفرانس های IT صحبت کنید ، به تیم های IT کمک کنید تا شرکت های خود را ایمن ، مرتبط و "تخلف" آگاه کنند. خارج از حوزه حرفه ای ، دیل با صحبت کردن در اجتماعات غیرانتفاعی بزرگسالان و جوانان و ارسال مطالب در سایت های رسانه های اجتماعی خود "Dale Dumbs IT Down" ، مقدار زیادی از وقت خود را صرف بازپرداخت می کند. دیل از این مشارکت های گفتاری و سایت های رسانه های اجتماعی برای استفاده از مفاهیم "Dumb Down IT" استفاده می کند تا به همه کمک کند تا با استفاده از فناوری و وسایل شخصی خود ایمن و هوشمند باشند. دیل همچنین در زمینه Active Directory ، Exchange Server ، IIS ، PowerShell ، SharePoint ، System Center/Desktop Deployment و Private Cloud تخصص دارد.

![آموزش تست اتوماسیون با جاوا و سلنیوم WebDriver [ویدئو] آموزش تست اتوماسیون با جاوا و سلنیوم WebDriver [ویدئو]](https://donyad.com/course/getimg/dbdfa57b-cc0a-4d48-b46e-d2d62e121215.jpg)

نمایش نظرات