آموزش مبانی Metasploit برای محافظت از شیرپوینت - آخرین آپدیت

Metasploit Basics for Protecting SharePoint

نکته:

ممکن هست محتوای این صفحه بروز نباشد ولی دانلود دوره آخرین آپدیت می باشد.

نمونه ویدیویی برای نمایش وجود ندارد.

سرفصل ها و درس ها

تنظیم و پیکربندی Metasploit Metasploit Setup and Configuration

-

دستور جلسه Agenda

-

نصب Metasploit در ویندوز و لینوکس Installation of Metasploit on Windows and Linux

-

اصطلاحات Metasploit Metasploit Terminology

-

دستور اساسی Metasploit Basic Metasploit Command

-

خلاصه Summary

چارچوب و ساختار Metasploit Metasploit Framework and Structure

-

دستور جلسه Agenda

-

دستورالعمل ها ، اسناد و دستورات جستجو. Directories, Documentation, and Search Commands.

-

خلاصه Summary

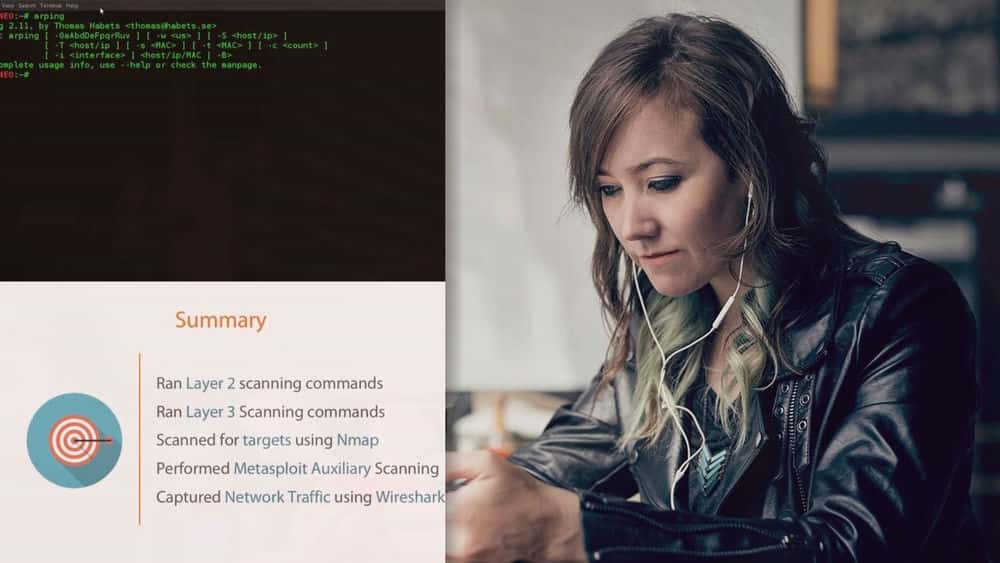

یافتن اهداف از طریق اسکن Finding Targets Through Scanning

-

دستور جلسه Agenda

-

اسکن/گرفتن با Nmap ، Metasploit و Wireshark. Scanning/Capturing with Nmap, Metasploit, and Wireshark.

-

خلاصه Summary

تکنیک های بهره برداری و حمل بار Exploitation and Payload Techniques

-

تکنیک های دستور کار و محموله Agenda and Payload Techniques

-

ایجاد محموله با msfvenom Creating a payload with msfvenom

-

تحت فشار قرار دادن محموله با Metasploit Pushing a Payload with Metasaploit

-

خلاصه Summary

محوری ، حمل و نقل بندر ، سرقت نشانه و جعل هویت Pivoting, Port Forwarding, Token Stealing, and Impersonation

-

دستور جلسه Agenda

-

Pivoting و Port Forwarding را بفهمید Understand Pivoting and Port Forwarding

-

سرقت و جعل هویت Token را درک کنید Understand Token Stealing and Impersonation

-

برای یافتن اهداف بیشتر از اسکنر Metasploit استفاده کنید. Utilize Metasploit Scanner to find further targets.

-

انتقال بنادر محلی با استفاده از Metasploit ، سپس RDP برای هدف گذاری Forward Local Ports Using Metasploit, Then RDP to Target

-

برای جعل هویت حساب ها از steal_token و حالت ناشناس استفاده کنید. Use steal_token and Incognito to Impersonate Accounts.

-

خلاصه Summary

Metasploit و SharePoint Metasploit and SharePoint

-

دستور جلسه Agenda

-

حمله به شیرپوینت و دایرکتوری فعال Attacking SharePoint and Active Directory

-

حمله به SQL Server Attacking SQL Server

-

خلاصه Summary

محافظت از شیرپوینت از Metasploit Protecting SharePoint from Metasploit

-

دستور جلسه Agenda

-

توقف حمله Active Directory Stopping the Active Directory Attack

-

متوقف کردن حمله SQL Server Stopping the SQL Server Attack

-

متوقف کردن حملات بر روی شیرپوینت و خلاصه Stopping Attacks on SharePoint and Summary

جزییات دوره

2h 43m

30

Pluralsight (پلورال سایت)

(آخرین آپدیت)

11

4.3 از 5

دارد

دارد

دارد

https://donyad.com/d/0dca

Liam Cleary

Liam Cleary

Microsoft MVP and MCT، مدیر عامل SharePlicity

Liam Cleary یک MVP و MCT مایکروسافت است. او همچنین مدیرعامل SharePlicity، یک شرکت راهحلهای مایکروسافت 365 است.

لیام کار خود را به عنوان مربی همه چیزهای مرتبط با کامپیوتر آغاز کرد. او متوجه شد که برنامه نویسی، شکستن و هک کردن بسیار سرگرم کننده تر است. در 20 سال گذشته، او در زیرساخت های اصلی، خدمات امنیتی، پلتفرم های همکاری و ابر کار کرده است. او در سرتاسر جهان ارائه می دهد و به فرزندانش نحوه کدنویسی و همچنین برنامه نویسی Raspberry PI، نحوه هک کردن سیاره و نحوه ساخت ربات های لگو را آموزش می دهد. در shareplicity.com و helloitsliam.com.

لیام کار خود را به عنوان مربی همه چیزهای مرتبط با کامپیوتر آغاز کرد. او متوجه شد که برنامه نویسی، شکستن و هک کردن بسیار سرگرم کننده تر است. در 20 سال گذشته، او در زیرساخت های اصلی، خدمات امنیتی، پلتفرم های همکاری و ابر کار کرده است. او در سرتاسر جهان ارائه می دهد و به فرزندانش نحوه کدنویسی و همچنین برنامه نویسی Raspberry PI، نحوه هک کردن سیاره و نحوه ساخت ربات های لگو را آموزش می دهد. در shareplicity.com و helloitsliam.com.

نمایش نظرات