آموزش گواهینامه CDPSE | دوره آموزشی حفظ حریم خصوصی دادهها - آخرین آپدیت

دانلود CDPSE Certification Training | Data Privacy Training Course

با اطمینان در آزمون CDPSE قبول شوید | آموزش کامل # آپدیت 2025 (غیر رسمی)

آمادهسازی برای آزمونهای CDPSE، CIPP، CIPT، CIPM

درک کنترلهای کلیدی حریم خصوصی

شناخت ریسکهای حریم خصوصی و نحوه مقابله با آنها

یادگیری نحوه اطمینان از انطباق با الزامات مقررات حریم خصوصی

پیشنیازها: نیازی به دانش خاصی نیست، دوره از مفاهیم پایه تا پیشرفته را پوشش میدهد.

سلب مسئولیت

این دوره به ISACA وابسته نیست، توسط آن تأیید یا حمایت نمیشود. CISA، CISM، CRISC، CGEIT، CDPSE و COBIT علائم تجاری ثبت شده ISACA هستند. تمام مراجع فقط تحت استفاده منصفانه اسمی برای اهداف آموزشی استفاده میشوند.

بر حریم خصوصی دادهها مسلط شوید و برای گواهینامه ISACA CDPSE آماده شوید

تخصص خود را در مهندسی حریم خصوصی دادهها با دوره مهندس راهحلهای حریم خصوصی دادهها (CDPSE) ما به سطح بالاتری ارتقا دهید. این دوره که توسط احمد، یک مربی دارای گواهینامه ISACA ایجاد شده است، پوشش جامعی از اصول حریم خصوصی دادهها ارائه میدهد و شما را برای قبولی در آزمون گواهینامه CDPSE در اولین تلاش آماده میکند.

چرا این دوره CDPSE را انتخاب کنید؟

- آموزش تحت رهبری متخصص: مستقیماً از احمد، یک متخصص دارای گواهینامه ISACA با تجربه گسترده در حریم خصوصی دادهها، حاکمیت و مدیریت ریسک فناوری اطلاعات، یاد بگیرید.

- پوشش جامع: بررسی عمیق هر سه حوزه CDPSE، اطمینان از کسب دانش لازم برای تکمیل موفقیتآمیز آزمون.

- سناریوهای دنیای واقعی: مثالها و مطالعات موردی عملی به شما کمک میکند تا نحوه پیادهسازی حریم خصوصی بر اساس طراحی را در سیستمهای مختلف درک کنید.

- رویکرد متمرکز بر آزمون: محتوا با آخرین طرح آزمون CDPSE همسو است و تمام اطلاعات مورد نیاز برای قبولی با اطمینان را در اختیار شما قرار میدهد.

نکات برجسته دوره

- حوزه 1: حاکمیت حریم خصوصی

یاد بگیرید چگونه چارچوبهای حاکمیت حریم خصوصی دادهها، از جمله سیاستها، رویهها و فرآیندهایی را برای مدیریت مؤثر حریم خصوصی دادهها ایجاد و حفظ کنید. - حوزه 2: معماری حریم خصوصی

درک کنید که چگونه حریم خصوصی بر اساس طراحی را در سیستمهای فناوری اطلاعات پیادهسازی کنید، از جمله تعبیه کنترلهای حریم خصوصی در توسعه سیستم، فرآیندهای مهندسی و زیرساختها. - حوزه 3: چرخه عمر دادهها

بینشی در مورد مدیریت کل چرخه عمر دادهها، از جمعآوری و ذخیرهسازی تا پردازش، اشتراکگذاری و حذف، به دست آورید و اطمینان حاصل کنید که حریم خصوصی در طول آن حفظ میشود.

سلب مسئولیت

این دوره از فناوری پیشرفته متن به گفتار برای ارائه صدای مربی با لهجهای واضح، شفاف و رسا استفاده میکند و اطمینان میدهد که زبانآموزان میتوانند به راحتی محتوا را درک کرده و با آن درگیر شوند. در حالی که اکثر سخنرانیها با لهجه استاندارد انگلیسی ارائه میشوند، برخی ممکن است لهجههای بومی غیر انگلیسی داشته باشند. ما فعالانه در تلاشیم تا کیفیت را در تمام سخنرانیها یکپارچه کنیم تا تجربهای سازگار ارائه دهیم. اگر نگرانی، سوال یا بازخوردی دارید، لطفاً با ما تماس بگیرید. ورودی شما بسیار ارزشمند است و به ما در بهبود دوره برای همه کمک میکند.

مزایای کلیدی

- پوشش عمیق: آموزش دقیق در مورد هر سه حوزه مورد نیاز برای آزمون CDPSE، که درک جامعی از مهندسی راهحلهای حریم خصوصی دادهها را تضمین میکند.

- یادگیری انعطافپذیر: سخنرانیهای ویدیویی درخواستی، منابع قابل دانلود و آزمونها به شما این امکان را میدهند که هر زمان که برایتان مناسب است مطالعه کنید.

- آزمونهای تعاملی: آزمونهای منظم و سوالات تمرینی برای آزمایش درک شما و تقویت مفاهیم کلیدی.

- دسترسی مادامالعمر: از دسترسی مادامالعمر به تمام محتوای دوره، از جمله بهروزرسانیهای آینده، لذت ببرید و اطمینان حاصل کنید که مهارتهای شما بهروز باقی میماند.

چه کسانی باید ثبتنام کنند؟

- متخصصان حریم خصوصی دادهها: کسانی که مسئول اطمینان از انطباق با حریم خصوصی دادهها و پیادهسازی حریم خصوصی بر اساس طراحی در سیستمهای فناوری اطلاعات هستند.

- معماران و توسعهدهندگان فناوری اطلاعات: متخصصانی که به دنبال تعبیه کنترلهای حریم خصوصی در توسعه و معماری سیستم هستند.

- نامزدهای مشتاق CDPSE: هر کسی که برای گواهینامه CDPSE آماده میشود و خواهان راهنمایی متخصص و آمادگی جامع است.

با مربی خود آشنا شوید

احمد، مربی دارای گواهینامه ISACA در CDPSE، CISM و CRISC، سالها تجربه در حریم خصوصی دادهها و امنیت فناوری اطلاعات را به ارمغان میآورد. احمد، به عنوان یک مشاور امنیت سایبری برای شرکتهای بزرگ در خاورمیانه و اروپا، رویکردی عملی برای درک چگونگی اجرای مؤثر اصول حریم خصوصی دادهها در محیطهای فناوری اطلاعات ارائه میدهد.

نظرات دانشجویان

"رویکرد احمد به آموزش مفاهیم CDPSE عالی است. دوره ساختار خوبی دارد و دانش مورد نیاز من را برای احساس اطمینان در مورد شرکت در آزمون فراهم کرد." - لیزا د.

"توضیحات دقیق و مثالهای دنیای واقعی این دوره را بسیار مؤثر کرد. من به لطف راهنماییهای احمد، در آزمون CDPSE خود در اولین تلاش قبول شدم." - عمر س.

هماکنون ثبتنام کنید تا به یک مهندس راهحلهای حریم خصوصی دادهها تبدیل شوید!

آیا آمادهاید تا در مهندسی حریم خصوصی دادهها تسلط پیدا کنید و گواهینامه CDPSE خود را دریافت کنید؟ با راهنمایی متخصص، مثالهای دنیای واقعی و یک برنامه درسی جامع، این دوره به شما اعتماد به نفس و دانش لازم برای موفقیت را میدهد.

امروز ثبتنام کنید و گامی بزرگ در جهت تبدیل شدن به یک مهندس راهحلهای حریم خصوصی دادهها بردارید!

سوالات متداول

گواهینامه CDPSE چیست؟

CDPSE (مهندس راهحلهای حریم خصوصی دادهها) یک گواهینامه ISACA است که تخصص در حاکمیت حریم خصوصی، معماری و چرخه عمر دادهها را تأیید میکند.

چقدر طول میکشد تا دوره را تکمیل کنم؟

این دوره با سرعت خودتان انجام میشود و به شما امکان میدهد آن را مطابق با برنامه خودتان تکمیل کنید. اکثر زبانآموزان آن را در عرض چند هفته به پایان میرسانند، که بستگی به برنامه مطالعاتی آنها دارد.

چه موادی دریافت خواهم کرد؟

این دوره شامل سخنرانیهای ویدیویی، منابع قابل دانلود، آزمونها و سوالات تمرینی است. همچنین به دسترسی مادامالعمر به تمام محتوا، از جمله بهروزرسانیهای آینده، دسترسی خواهید داشت.

Course Introduction-معرفی دوره Course Introduction

-

CDPSE Course Introduction-معرفی دوره CDPSE CDPSE Course Introduction

-

If this is your FIRST Udemy Course - Please Watch (Speed, Notes, Captions, QA)-اگر این اولین دوره شما در یودمی است - لطفاً تماشا کنید (سرعت، یادداشت ها، زیرنویس ها، پرسش و پاسخ) If this is your FIRST Udemy Course - Please Watch (Speed, Notes, Captions, QA)

-

Watch Before Joining - Know the author of this Course and his Accreditations!-قبل از پیوستن تماشا کنید - با نویسنده این دوره و گواهینامههای او آشنا شوید! Watch Before Joining - Know the author of this Course and his Accreditations!

Privacy Governance and Management-حاکمیت و مدیریت حریم خصوصی Privacy Governance and Management

-

Privacy Governance-حاکمیت حریم خصوصی Privacy Governance

-

Privacy and Security and Key Privacy Frameworks and Regulations-حریم خصوصی و امنیت و چارچوبهای کلیدی حریم خصوصی و مقررات Privacy and Security and Key Privacy Frameworks and Regulations

-

Understand Metrics and SMART Metrics-درک معیارها و معیارهای SMART Understand Metrics and SMART Metrics

-

Understand Strategy and Goals-درک استراتژی و اهداف Understand Strategy and Goals

-

Privacy Control Frameworks-چارچوبهای کنترل حریم خصوصی Privacy Control Frameworks

-

Privacy Program Development-توسعه برنامه حریم خصوصی Privacy Program Development

-

Gap Analysis-تحلیل شکاف Gap Analysis

-

Strategy Constraints-محدودیتهای استراتژی Strategy Constraints

-

Risk Management-مدیریت ریسک Risk Management

-

Privacy Risks-ریسکهای حریم خصوصی Privacy Risks

-

Privacy Impact Assessment-ارزیابی تاثیرات حریم خصوصی Privacy Impact Assessment

-

Third Party Risk-ریسک شخص ثالث Third Party Risk

-

Privacy Policy-سیاست حفظ حریم خصوصی Privacy Policy

Privacy Operations-عملیات حریم خصوصی Privacy Operations

-

Privacy Roles and Responsibilities-نقشها و مسئولیتهای حریم خصوصی Privacy Roles and Responsibilities

-

RACI Matrix-ماتریس RACI RACI Matrix

-

E-Discovery and Identify Data-کشف الکترونیکی و شناسایی دادهها E-Discovery and Identify Data

-

Data Subject and Their Rights-موضوع داده و حقوق آنها Data Subject and Their Rights

-

Dealing with Authorities for Privacy Related Matters-رسیدگی به مقامات برای مسائل مربوط به حریم خصوصی Dealing with Authorities for Privacy Related Matters

-

Privacy Training-آموزش حریم خصوصی Privacy Training

-

The Three Lines of Defense-سه خط دفاع The Three Lines of Defense

-

Privacy Auditing-حسابرسی حریم خصوصی Privacy Auditing

-

Information System Auditing Audit Overview-مروری بر حسابرسی سیستم اطلاعات Information System Auditing Audit Overview

-

IT Assurance Framework-چارچوب اطمینان از فناوری اطلاعات IT Assurance Framework

-

Code of Ethics-آییننامه اخلاقی Code of Ethics

-

Incident Management Overview-مروری بر مدیریت حادثه Incident Management Overview

-

Continues Improvement and PDCA-بهبود مستمر و PDCA Continues Improvement and PDCA

Technology and Privacy-فناوری و حریم خصوصی Technology and Privacy

-

System Architecture-معماری سیستم System Architecture

-

Computing Hardware-سختافزار محاسباتی Computing Hardware

-

Enterprise Computing-محاسبات سازمانی Enterprise Computing

-

Virtualization Layer-لایه مجازیسازی Virtualization Layer

-

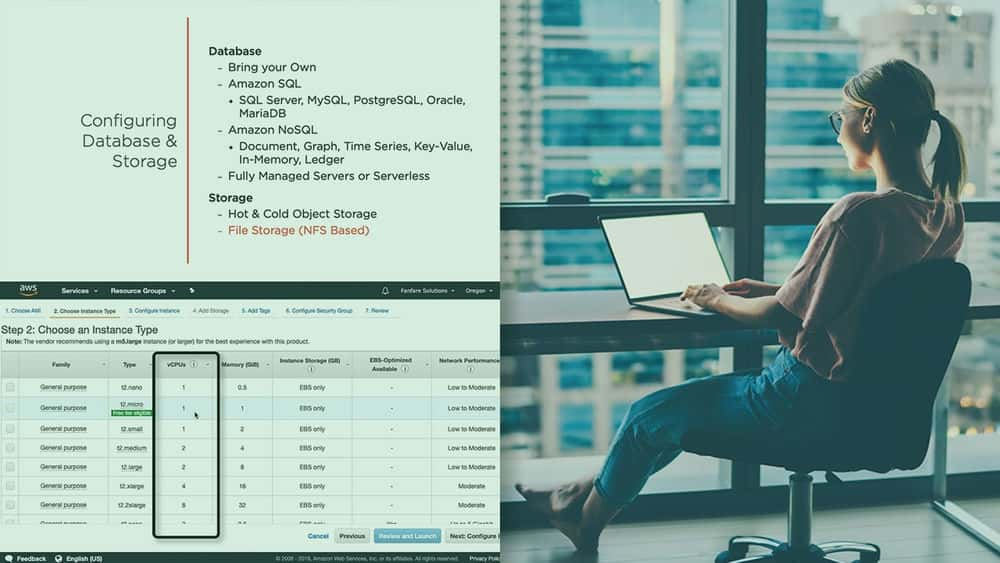

Introduction to Databases-مقدمهای بر پایگاههای داده Introduction to Databases

-

Database Security-امنیت پایگاه داده Database Security

-

Shadow IT and its problems-سایه فناوری اطلاعات و مشکلات آن Shadow IT and its problems

-

Front End and Back End and Middleware-Front End، Back End و Middleware Front End and Back End and Middleware

-

API - Application Programmable Interfaces-API - رابطهای برنامهنویسی کاربردی API - Application Programmable Interfaces

-

Endpoints and Best Practices to Secure them-Endpoints و بهترین روشها برای ایمنسازی آنها Endpoints and Best Practices to Secure them

-

# Architectual Concepts-مفاهیم معماری # Architectual Concepts

-

Endpoint Hardening Overview-مروری بر سختسازی Endpoint Endpoint Hardening Overview

-

Common Application Attacks-حملات رایج به نرمافزارها Common Application Attacks

-

Network Access, Wireless Access and BYOD Policies-دسترسی به شبکه، دسترسی بیسیم و سیاستهای BYOD Network Access, Wireless Access and BYOD Policies

-

What is Network?-شبکه چیست؟ What is Network?

-

# VPN Service - IPSEC & SSL & Split Tunnel-سرویس VPN - IPSEC و SSL و Split Tunnel # VPN Service - IPSEC & SSL & Split Tunnel

-

Split Tunnel KT-Split Tunnel KT Split Tunnel KT

-

Cloud Computing-رایانش ابری Cloud Computing

-

Cloud Deployment Models-مدلهای استقرار ابری Cloud Deployment Models

-

Cloud Shared Responsibility Matrix-ماتریس مسئولیت مشترک ابری Cloud Shared Responsibility Matrix

-

SASE & CASB-SASE و CASB SASE & CASB

Architectural and Design Concepts-مفاهیم معماری و طراحی Architectural and Design Concepts

-

Zero Trust-اعتماد صفر Zero Trust

-

Privacy by Design-حریم خصوصی بر اساس طراحی Privacy by Design

-

Acquisition of New Technologies or Controls-اکتساب فناوریها یا کنترلهای جدید Acquisition of New Technologies or Controls

-

Software Development Lifecycle-چرخه حیات توسعه نرمافزار Software Development Lifecycle

-

Threat Model Process-فرآیند مدل تهدید Threat Model Process

-

SRTM, Abuse Case and Use Case-SRTM, Abuse Case و Use Case SRTM, Abuse Case and Use Case

-

Risks related to Software Development Process-ریسکهای مرتبط با فرآیند توسعه نرمافزار Risks related to Software Development Process

-

DevOPS & CI/CD-DevOPS و CI/CD DevOPS & CI/CD

-

DevSecOps-DevSecOps DevSecOps

-

Software Testing Tools-ابزارهای تست نرمافزار Software Testing Tools

-

Secure Code Practices-روشهای کدنویسی ایمن Secure Code Practices

-

Penetration Testing-تست نفوذ Penetration Testing

-

Integrated Development Environment-محیط توسعه یکپارچه Integrated Development Environment

-

Bug Bounty Programs-برنامههای Bug Bounty Bug Bounty Programs

Privacy Protection-محافظت از حریم خصوصی Privacy Protection

-

Security Controls Overview?-مروری بر کنترلهای امنیتی Security Controls Overview?

-

The Control Objective-هدف کنترل The Control Objective

-

Best Practices in Control Selection, Design, Operations-بهترین روشها در انتخاب، طراحی و عملیات کنترل Best Practices in Control Selection, Design, Operations

-

Control Self Assessment-خودارزیابی کنترل Control Self Assessment

-

Cryptography Overview-مروری بر رمزنگاری Cryptography Overview

-

Symmetric Encryption-رمزنگاری متقارن Symmetric Encryption

-

Asymmetric Encryption-رمزنگاری نامتقارن Asymmetric Encryption

-

Key Management Techniques and Solutions and LifeCycle-تکنیکها، راهحلها و چرخه حیات مدیریت کلید Key Management Techniques and Solutions and LifeCycle

-

Public Key Infrastructure - PKI-زیرساخت کلید عمومی - PKI Public Key Infrastructure - PKI

-

Log Management-مدیریت لاگ Log Management

-

Access Control-کنترل دسترسی Access Control

-

Digital Rights Management - DRM-مدیریت حقوق دیجیتال - DRM Digital Rights Management - DRM

-

Tracking of Data Subject and Profiling-ردیابی موضوع داده و پروفایلسازی Tracking of Data Subject and Profiling

Data Security-امنیت داده Data Security

-

Data Governance-حاکمیت داده Data Governance

-

Data Inventory and Data Governance Tools-موجودی داده و ابزارهای حاکمیت داده Data Inventory and Data Governance Tools

-

Data Classification-طبقهبندی دادهها Data Classification

-

Data Lifecycle-چرخه حیات داده Data Lifecycle

-

Data Security Controls-کنترلهای امنیت داده Data Security Controls

-

Data Security Protection - Data Hiding-محافظت از امنیت داده - پنهانسازی داده Data Security Protection - Data Hiding

-

DLP - Static and Dynamic DLP Deep Dive-DLP - بررسی عمیق DLP استاتیک و پویا DLP - Static and Dynamic DLP Deep Dive

-

Data Usage Controls-کنترلهای استفاده از داده Data Usage Controls

-

Data Minimization - KT-حداقلسازی داده - KT Data Minimization - KT

-

De-Identification Controls-کنترلهای حذف شناسایی De-Identification Controls

-

Data Migration Key Considerations-ملاحظات کلیدی مهاجرت داده Data Migration Key Considerations

-

Data Storage vs Data Warehousing-ذخیرهسازی داده در مقابل انبار داده Data Storage vs Data Warehousing

-

Retention and Archieve KT-نگهداری و آرشیو KT Retention and Archieve KT

-

Data Retention and Archival-نگهداری و بایگانی دادهها Data Retention and Archival

-

Data Destruction-تخریب داده Data Destruction

https://donyad.com/d/7f75f6

Nour Cyvitrix Train

Nour Cyvitrix Train

یک مبشر امنیتی و مربی در فضای سایبری - Cyvitrix

نمایش نظرات