آموزش Oauth2 موثر با Spring Security و Spring Boot - آخرین آپدیت

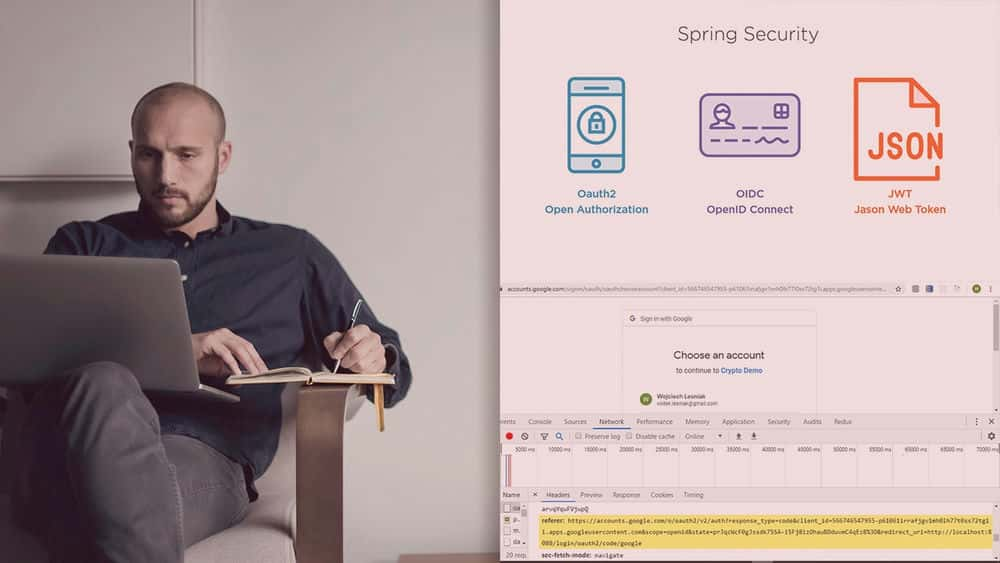

Effective Oauth2 with Spring Security and Spring Boot

نکته:

ممکن هست محتوای این صفحه بروز نباشد ولی دانلود دوره آخرین آپدیت می باشد.

نمونه ویدیویی برای نمایش وجود ندارد.

سرفصل ها و درس ها

بررسی اجمالی دوره Course Overview

-

بررسی اجمالی دوره Course Overview

Spring Security Oauth2: The New Direction Spring Security Oauth2: The New Direction

-

مقدمه Introduction

-

چالش های تأیید اعتبار/مجوز در برنامه های مدرن The challenges with Authentication / Authorization in modern applications

-

چرا نشانه ها Why tokens

-

معرفی Json Web Tokens (JWT) Introducing Json Web Tokens (JWT)

-

سفر به Oauth2 A journey into Oauth2

-

مجوز کد مجوز Autherization Code Grant

-

Oauth2 احراز هویت نیست Oauth2 is not Authentication

-

چرا به OpenId Connect نیاز داریم Why we need OpenId Connect

-

چه چیزی OIDC را برای احراز هویت عالی می کند What makes OIDC great for Authentication

-

جریان مجوز کد مجاز OIDC OIDC Authorization Code Grant Flow

-

Spring Security 5 جهت جدید Spring Security 5 the new direction

برنامه های سمت سرور: ورود به سیستم با Oauth2 Server-side Applications: Single Sign-in with Oauth2

-

مقدمه Introduction

-

ثبت مشتری در Facebook و Google Registering the client with Facebook and Google

-

با Google و Facebook وارد سیستم شوید Sign-in with Google and Facebook

-

نگاهی زیرپوشانی معماری A peek under the covers at the Architecture

-

پیکربندی خودکار Spring Boot Oauth2 Spring Boot auto-configuration of Oauth2

-

صفحه ورود به سیستم Oauth2 Oauth2 login page

-

ثبت نام خودکار کاربران: AuthenticationSuccessHandler Automaticaly registering users: AuthenticationSuccessHandler

-

بازیابی ادعاها اصل اصلی تأیید شده است Retrieving claims form the Authenticated Principal

-

نقشه برداری از ادعاها به مقامات: GrantedAuthoritiesMapper Mapping claims to authorities: GrantedAuthoritiesMapper

-

مشکل اصلی The principal problem

-

شخصی سازی انواع کاربر Oauth2: CustomUserTypesOAuth2UserService Customizing Oauth2 user types: CustomUserTypesOAuth2UserService

-

سفارشی کردن Oauth2user با سرویس Oauth2users سفارشی Customizing the Oauth2user with a Custom Oauth2userservice

-

خلاصه ماژول Module Summary

واگذاری احراز هویت به یک سرور مجوز Delegating Authentication to an Authorization Server

-

گزینه هایی برای مدیریت هویت Options for identity management

-

سرور مجوز Spring Oauth2 Spring Oauth2 Authorization Server

-

تأیید اعتبار مالک منبع Authenticating the resource owner

-

تأیید اعتبار کاربر به سرور مجوز سفارشی ما برون سپاری می شود Outsouring user authentication to our custom autherization server

-

اوج تحت پوشش سرور مجوز ما A peak under the covers of our Autherization Server

-

معرفی Keycloak یک راه حل خارج از جعبه برای سرور مجوز Introducing Keycloak an out of the box solution for an Autherization Server

-

نصب و پیکربندی Keycloak Installing and configuring Keycloak

-

تأیید اعتبار مشتری به Keycloak با برون سپاری Outsourcing client Authentication to Keycloak

-

معرفی هویت به عنوان سرویس (IDaaS) و بسته بندی ماژول Introducing Identity as a Service (IDaaS) and module wrap up

Oauth2 در یک برنامه تک صفحه در سمت مشتری Oauth2 in a Client-side Single Page Application

-

چالش های Oauth2 و مشتریان عمومی The challenges for Oauth2 and public clients

-

معماری جدید SPA ما The new architecture of our SPA

-

پیکربندی مشتری عمومی ما در Keycloak Configuring our public client in Keycloak

-

امنیت سرورهای منابع Securing the resource servers

-

بازیابی ادعاهای اصلی تأیید شده Retrieving claims of the Authenticated Principal

-

اشتراک منابع متقابل (CORS) Cross-Origin Resource Sharing (CORS)

-

فعال کردن درخواست های Cross Origin در Spring Security Enabling Cross Origin requests in Spring Security

-

بسته بندی ماژول و موارد بعدی Module wrap-up and whats next

Oauth2 برای مجوز ماشین به ماشین Oauth2 for Machine-to-machine Authorization

-

معرفی ماژول Module Introduction

-

چالش های امنیتی با نشانه ها در سیستم های توزیع شده Security Challenges with Tokens in Distributed Systems

-

معرفی اعتبار اعتبار مشتری Introducing the Client Credentials Grant

-

بازنگری در معماری Rethinking the Architecuture

-

WebClient در مقابل RestTemplate WebClient vs. RestTemplate

-

رکن Token با WebClient Token Relay with WebClient

-

ServletOAuth2AuthorizedClientExchangeFilterFunction ServletOAuth2AuthorizedClientExchangeFilterFunction

-

رکن Token با RestTemplate Token Relay with RestTemplate

-

پیکربندی اطلاعات کاربری مشتری در Keycloak Configuring Client Credentials in Keycloak

-

اطلاعات کاربری مشتری با WebClient Client Credentials with WebClient

-

راهکار تازه کردن شناسه اعتبار مشتری Client Credentials Token Refresh Workaround

-

اعتبار نامه مشتری از طریق RestTemplate اعطا می شود Client Credentials Grant via RestTemplate

-

بسته بندی ماژول Module Wrap-up

بهبود با سفارشی سازی ، اعتبار سنجی ، و رسیدگی به موارد استثنایی Enhancing with Customizations, Validation, and Exception Handling

-

معرفی ماژول Module Introduction

-

درخواست مجوز را سفارشی کنید Customizing the authorization request

-

در حال جستجو برای آسیب پذیری های امنیتی Searching for security vulnerabilities

-

انجام اعتبار سنجی سفارشی JWT Performing custom validation of the JWT

-

افکار نهایی Final thoughts

لایه بندی مجوز مبتنی بر محدوده Layering Scoped-based Authorization

-

معرفی ماژول Module Introduction

-

در حال جستجو برای آسیب پذیری های امنیتی بیشتر Searching for More Security Vulnerabilities

-

حوزه ها در مقابل نقش ها در برابر مقامات Scopes vs. Roles vs. Authorities

-

افزودن محدوده ها و نقش ها به Keycloak Adding Scopes and Roles to Keycloak

-

مجوز در URL Authorization at the URL

-

نگاشت نقش ها و محدوده ها از نشانه شما به اصلی Mapping Roles and Scopes from Your Token into the Principal

-

ایمن سازی روش های خود Securing Your Methods

-

HTTP ها و موارد یادگیری بیشتر HTTPs and Further Learning Oportinitues

-

دوره کامل موارد بعدی Course Complete Whats Next

جزییات دوره

3h 12m

69

Pluralsight (پلورال سایت)

(آخرین آپدیت)

66

4.4 از 5

دارد

دارد

دارد

https://donyad.com/d/8c23

Wojciech Lesniak

Wojciech Lesniak

Wojciech یک سرب فنی و استاد اسکرام است. او بیش از 15 سال تجربه در زمینه تولید نرم افزار در صنایع مختلف از خدمات مالی و بازی های آنلاین دارد. او تجربه گسترده ای با هر برنامه جاوا ، چارچوب Spring ، مایکروسرویس دارد و علاقه زیادی به توسعه برنامه های امن و مقیاس پذیر دارد.

نمایش نظرات