آموزش شکار تخصصی: شکار تهدید در اکتیو دایرکتوری - آخرین آپدیت

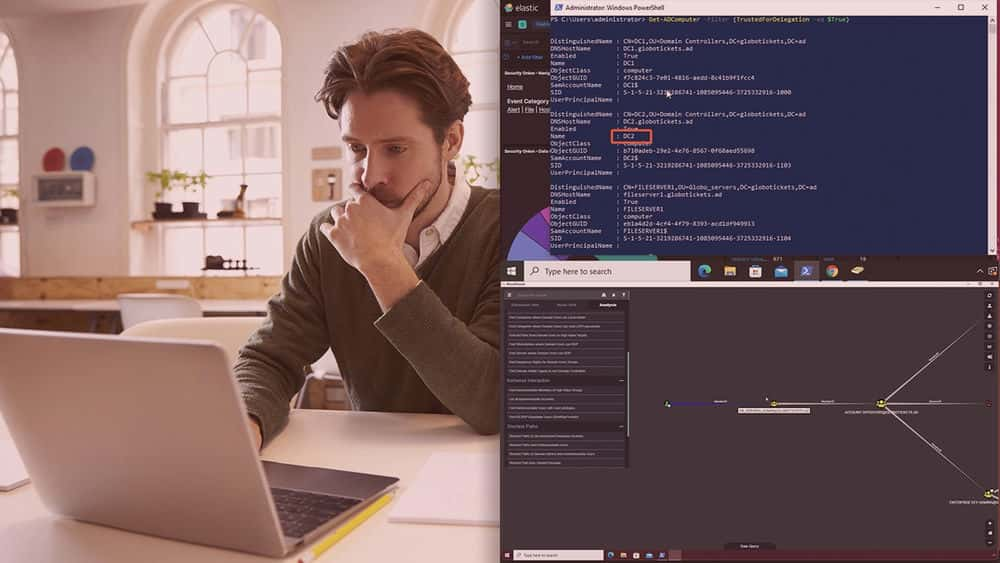

Specialized Hunts: Threat Hunting within Active Directory

نکته:

ممکن هست محتوای این صفحه بروز نباشد ولی دانلود دوره آخرین آپدیت می باشد.

نمونه ویدیویی برای نمایش وجود ندارد.

سرفصل ها و درس ها

بررسی اجمالی دوره Course Overview

-

بررسی اجمالی دوره Course Overview

حملات کربروس Kerberos Attacks

-

حملات کربروس Kerberos Attacks

-

کربرواستینگ Kerberoasting

-

تفویض اختیار بدون محدودیت Unconstrained Delegation

روش های متداول ماندگاری Common Persistence Methods

-

تداوم پس از میلاد AD Persistence

-

AdminSDHolder و GenericAll AdminSDHolder and GenericAll

-

GPOهای مخرب Malicious GPOs

-

سوء استفاده از سابقه SID SID History Abuse

-

خلاصه Summary

حملات مبتنی بر تکرار Replication Based Attacks

-

حملات مبتنی بر تکرار Replication Based Attacks

-

شکار حملات تکراری Hunting for Replication Attacks

-

خلاصه دوره Course Summary

https://donyad.com/d/5af1

Guillaume Ross

Guillaume Ross

گیلوم راس یک متخصص امنیت اطلاعات باتجربه است ، به عنوان مشاور ارشد و بنیانگذار Caffeine Security Inc. به بسیاری از سازمانها خدمات ارائه می دهد. با کار در چندین عمودی ، از Fortune 50 تا شرکتهای نوپا ، تخصص وی ارائه برنامه امنیتی و معماری مناسب برای هر خاص است. محیط و شرکت و تیم های آبی پیشرو.

نمایش نظرات