آموزش حملات تخصصی: تست محصول سخت افزاری - آخرین آپدیت

Specialized Attacks: Hardware Product Testing

بررسی اجمالی دوره Course Overview

-

بررسی اجمالی دوره Course Overview

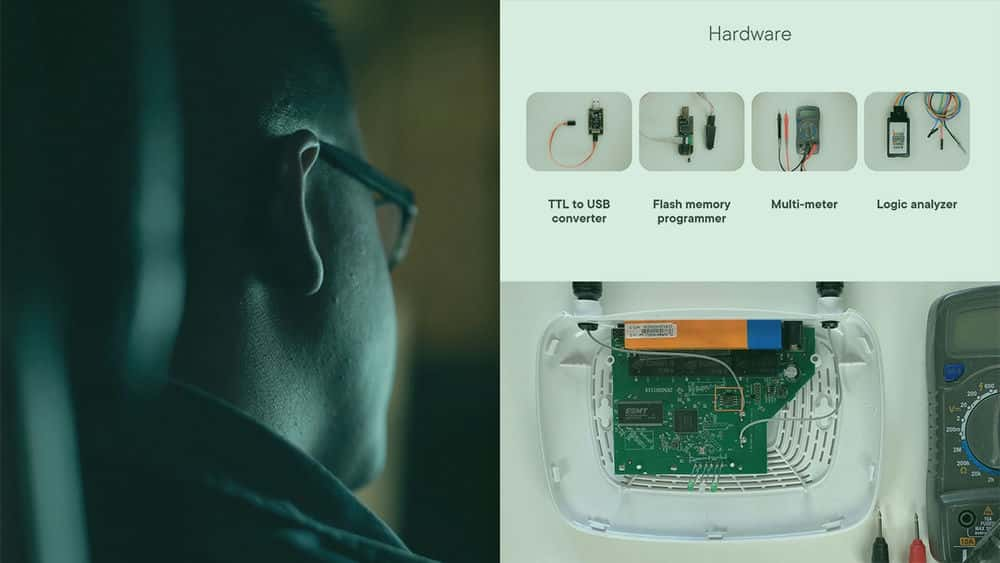

سخت افزار تست امنیت Security Testing Hardware

-

بررسی حملات سخت افزاری Exploring Hardware Attacks

-

شناسایی اجزای سخت افزاری و رابط ها Identifying Hardware Components and Interfaces

-

ابزارهای تست سخت افزار Hardware Testing Tools

-

شناسایی پین های سریال UART Identifying UART Serial Pins

دریافت Firmware Obtaining Firmware

-

مسیر کمترین مقاومت The Path of Least Resistance

-

نسخه ی نمایشی: آیا نیاز دارید؟ Demo: Do You Need to?

-

نسخه ی نمایشی: Extract Over Serial Demo: Extract Over Serial

-

نسخه ی نمایشی: تخلیه از حافظه فلش Demo: Dump from Flash Memory

-

نسخه ی نمایشی: تخلیه از حافظه و خروجی TFTP Demo: Dump from Memory and TFTP Out

تجزیه و تحلیل سیستم عامل Analyzing Firmware

-

تجزیه و تحلیل سیستم عامل Analyzing Firmware

-

حک کردن سیستم های فایل و شکستن رمزهای عبور Carving Out File Systems and Cracking Passwords

-

کاوش در Squashfs و کلیدهای رمزگشایی شکار Exploring Squashfs and Hunting Decryption Keys

-

شکار آسیب پذیری ها Hunting for Vulnerabilities

بعد کجا؟ Where Next?

-

به جستجو ادامه دهید و تأیید کنید Keep Looking and Verify

-

منابع Resources

https://donyad.com/d/a95f

Matthew Lloyd Davies

Matthew Lloyd Davies

مت با سابقه مهندسی شیمی و پرپیچ و خم شغلی در تحقیقات ایمنی مواد منفجره و بررسی حوادث، اکنون بازرس اصلی و معاون سرپرست حرفه ای امنیت سایبری و تضمین اطلاعات در دفتر مقررات هسته ای در بریتانیا است. او به مدت 11 سال ایمنی هسته ای و امنیت هسته ای را در کل دارایی هسته ای بریتانیا تنظیم کرده است و در حال حاضر مسئول تنظیم امنیت سایبری و تضمین اطلاعات در بخش های مختلف چرخه سوخت هسته ای است. او همچنین مسئول توسعه ظرفیت و قابلیت نظارتی ONR CS&IA است و به عنوان یک آزمایش کننده نفوذ و کنترل کننده حادثه دارای گواهی GIAC، رهبری فعالیت های تضمین فنی را بر عهده دارد. مت تمرینهای امنیت سایبری ملی را طراحی و اجرا کرده است که حملات سایبری علیه سیستمهای کنترل صنعتی را شبیهسازی کرده است و پروژههایی را برای توسعه تکنیکهای جدید و جدید برای انجام فعالیتهای تضمینی در برابر سیستمهای کنترل صنعتی اجرا کرده است.

نمایش نظرات