آموزش 7 ترکیب Flatlay در عمل برای درک بهتر شما از عکاسی Flat Lay

7 Flatlay Compositions in Practice for Your Better Understanding The Flat Lay Photography

آیا می خواهید با تمرین عکاسی تخت را یاد بگیرید؟ پس این کلاس برای شماست! تمرین یکی از مهم ترین بخش های فرآیند یادگیری است. ..

آموزش مقدمه ای بر برنامه نویسی و توسعه

Intro to Programming and Development

این آموزش برنامه نویسی نحوه استفاده از اصول برنامه نویسی کامپیوتر و توسعه را برای رویاپردازی فرصت هایی برای شغل و سازمان خود پوشش می دهد.

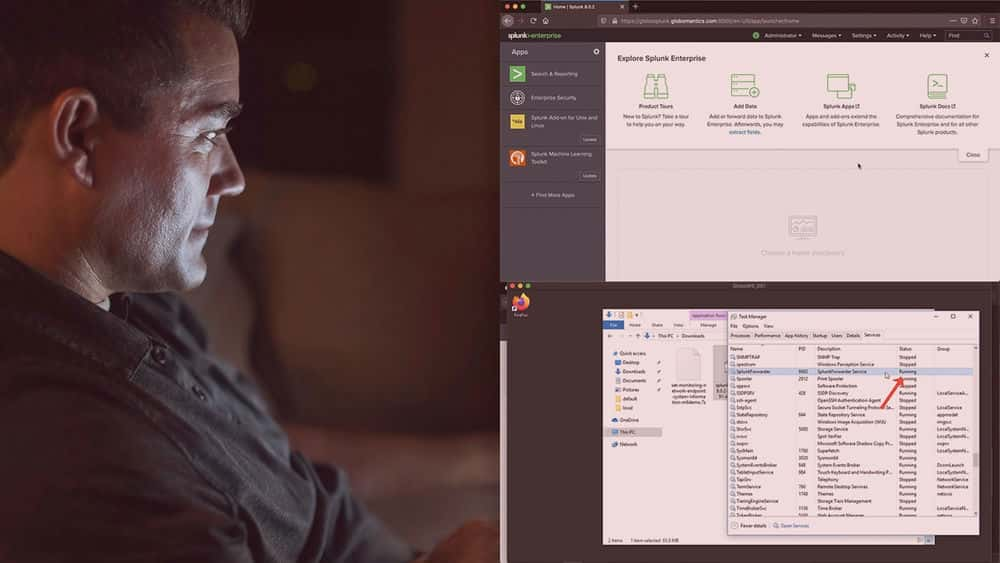

آموزش مقدمه ای بر مدیریت سیستم ها

Intro to Systems Administration

این آموزش Sysadmin فرصت های شغلی آینده و مهارت های مورد نیاز برای تبدیل شدن به یک مدیر سیستم را پوشش می دهد.

آموزش زیرساخت برنامه محور سیسکو (ACI) [ویدئو]

Learning the Cisco Application-Centric Infrastructure (ACI) [Video]

ACI سیسکو را استاد کنید و اکنون متخصص شوید!

آموزش Cisco CyberOps: بررسی مفاهیم امنیتی

Cisco CyberOps: Exploring Security Concepts

مفاهیم امنیت سایبری ، دانش بنیادی و اساسی برای داشتن شغل در صنعت هستند. این دوره مفاهیم امنیتی را بررسی خواهد کرد تا اطمینان حاصل شود که پایه محکمی برای دانش آینده ایجاد شده است.

آموزش وبلاگ نویسی برای مبتدیان: چگونه یک وبلاگ با پلتفرم بلاگر گوگل راه اندازی کنیم

Blogging For Beginners: How To Start a Blog With Google's Blogger Platform

"بنابراین می خواهید وبلاگی راه اندازی کنید که از پلتفرم وبلاگ نویسی رایگان گوگل، بلاگر استفاده می کند. com؟ من عاشق استفاده از بلاگر برای وبلاگ وبلاگ نویس شخصی خودم هستم. تعداد کمی وجود دارد. .."

آموزش Unity Android: Build 3D Endless Runner Hyper Casual Game [ویدئو]

Unity Android: Build 3D Endless Runner Hyper Casual Game [Video]

یک بازی دونده بی پایان سه بعدی با یونیتی و سی شارپ بسازید و یک بازی دونده هایپر کژوال برای موبایل و کامپیوتر بسازید.

آموزش سی شارپ و یونیتی بر اساس مثال - 20+ پروژه توسعه بازی کوچک [ویدئو]

C# and Unity by Example — 20+ Mini Game Development Projects [Video]

با ساخت بیش از 20 پروژه کوچک با استفاده از یونیتی و سی شارپ، با توسعه بازی Unity آشنا شوید.

آموزش چارچوب های اتوماسیون زیبا با پایتون و پایتست [ویدئو]

Elegant Automation Frameworks with Python and Pytest [Video]

از طراحی چارچوب سریع، مقیاس پذیر و حرفه ای pytest برای ساخت و اجرای مجموعه های تست خودکار مانند یک حرفه ای استفاده کنید.

آموزش برنامه نویسی واکنشی در جاوا با استفاده از RxJava 3.x: ReactiveX [ویدئو]

Reactive Programming in Java Using RxJava 3.x: ReactiveX [Video]

با استفاده از RxJava 3.0 و Reactive Streams مهارت های برنامه نویسی نسل بعدی را ایجاد کنید

آموزش عبارات منظم در جاوا اسکریپت ‚Äö√Ñ√¨ دوره کارشناسی ارشد و پروژه ها [ویدئو]

Regular Expressions in JavaScript – Master Course and Projects [Video]

با استفاده از مثال های عملی و مسائل دنیای واقعی، عبارات منظم ساده تا پیچیده را در جاوا اسکریپت ایجاد کنید

آموزش اتوماسیون مرورگر با پایتون و سلنیوم [ویدئو]

Browser Automation with Python and Selenium [Video]

اصول اتوماسیون رابط کاربری سریع، مقیاس پذیر و حرفه ای

Valeriia Cherpak

Valeriia Cherpak

Garth Schulte

Garth Schulte

![آموزش زیرساخت برنامه محور سیسکو (ACI) [ویدئو] آموزش زیرساخت برنامه محور سیسکو (ACI) [ویدئو]](https://donyad.com/course/getimg/a7eb475e-8aaa-4153-a632-0e1b2310b11d.jpg)

Rene Cardona

Rene Cardona

Joe Abraham

Joe Abraham

David Utke

David Utke

![آموزش Unity Android: Build 3D Endless Runner Hyper Casual Game [ویدئو] آموزش Unity Android: Build 3D Endless Runner Hyper Casual Game [ویدئو]](https://donyad.com/course/getimg/316556ed-9ac4-4974-9783-e492711cdd7c.jpg)

Raja Biswas

Raja Biswas

![آموزش سی شارپ و یونیتی بر اساس مثال - 20+ پروژه توسعه بازی کوچک [ویدئو] آموزش سی شارپ و یونیتی بر اساس مثال - 20+ پروژه توسعه بازی کوچک [ویدئو]](https://donyad.com/course/getimg/aef39803-3157-4d8b-8934-da53f33e088d.jpg)

![آموزش چارچوب های اتوماسیون زیبا با پایتون و پایتست [ویدئو] آموزش چارچوب های اتوماسیون زیبا با پایتون و پایتست [ویدئو]](https://donyad.com/course/getimg/224348e2-67a1-42c2-98ba-a637a1947136.jpg)

Brandon Blair

Brandon Blair

![آموزش برنامه نویسی واکنشی در جاوا با استفاده از RxJava 3.x: ReactiveX [ویدئو] آموزش برنامه نویسی واکنشی در جاوا با استفاده از RxJava 3.x: ReactiveX [ویدئو]](https://donyad.com/course/getimg/2ed896c8-65f2-4703-9078-90a41304c3a6.jpg)

Basics Strong

Basics Strong

![آموزش عبارات منظم در جاوا اسکریپت ‚Äö√Ñ√¨ دوره کارشناسی ارشد و پروژه ها [ویدئو] آموزش عبارات منظم در جاوا اسکریپت ‚Äö√Ñ√¨ دوره کارشناسی ارشد و پروژه ها [ویدئو]](https://donyad.com/course/getimg/6d8e1066-9b87-4fbe-b21a-5905d599f141.jpg)

Aarthi Elumalai

Aarthi Elumalai

![آموزش اتوماسیون مرورگر با پایتون و سلنیوم [ویدئو] آموزش اتوماسیون مرورگر با پایتون و سلنیوم [ویدئو]](https://donyad.com/course/getimg/8e5b18e8-a5ab-4efe-8107-12b769a289f9.jpg)