آموزش بازی با بازی: شکستن جریان فروش برای طراحی بهتر

Play by Play: Breaking Salesforce Flows for Better Design

در این دوره خطاهای رایج ناشی از Process Builders and Flows را کشف کنید. شما به بحث در مورد محدودیت این ابزارها خواهید پیوست و از استانداردهای طراحی بهره مند خواهید شد که رویکرد خود را برای اتوماسیون اعلامی در آینده بهبود می بخشد.

آموزش ng-conf '19: از Decorator برای شکست دادن ngOnChanges - جدا کردن ngOnChanges استفاده کنید

ng-conf '19: Use Decorator to Beat ngOnChanges - Decoupling ngOnChanges

از دکوراتور برای شکست دادن ngOnChanges استفاده کنید – جداسازی ngOnChanges | کرن ژائو

آموزش OWASP Top 10: # 5 کنترل دسترسی شکسته و # 6 تنظیمات نادرست امنیتی

OWASP Top 10: #5 Broken Access Control and #6 Security Misconfiguration

کنترل دسترسی شکسته و سوf پیکربندی امنیتی ، دسته پنجم و ششم آسیب پذیری های امنیتی را در OWASP Top 10 کشف کنید.

آموزش 10 برتر OWASP: #5 کنترل دسترسی شکسته و #6 پیکربندی نادرست امنیتی (2019)

OWASP Top 10: #5 Broken Access Control and #6 Security Misconfiguration (2019)

کنترل دسترسی خراب و پیکربندی نادرست امنیتی، دسته پنجم و ششم آسیبپذیریهای امنیتی را در OWASP Top 10 کاوش کنید.

آموزش شکست رو به جلو: با غلبه بر "اف" بزرگ، شغل خود را بهبود بخشید

Failing Forward: Improve Your Career by Overcoming the Big “F”

"F" بزرگ = شکست. آیا تا به حال از ترس اشتباه کردن احساس فلج کرده اید؟ آیا زمان شما محدود و ارزشمند است و باعث می شود هر شکستی برای شما مرگبار باشد. .."

آموزش سفر به جهان: حتی اگر شکست خورده باشید

Travel The World: Even If You Are Broke

ماموریت این دوره آموزش بزرگسالان جوانی مانند خودتان است که میتوان با شرایط خودتان زندگی کرد و یک سال فاصله در سفر داشت. ..

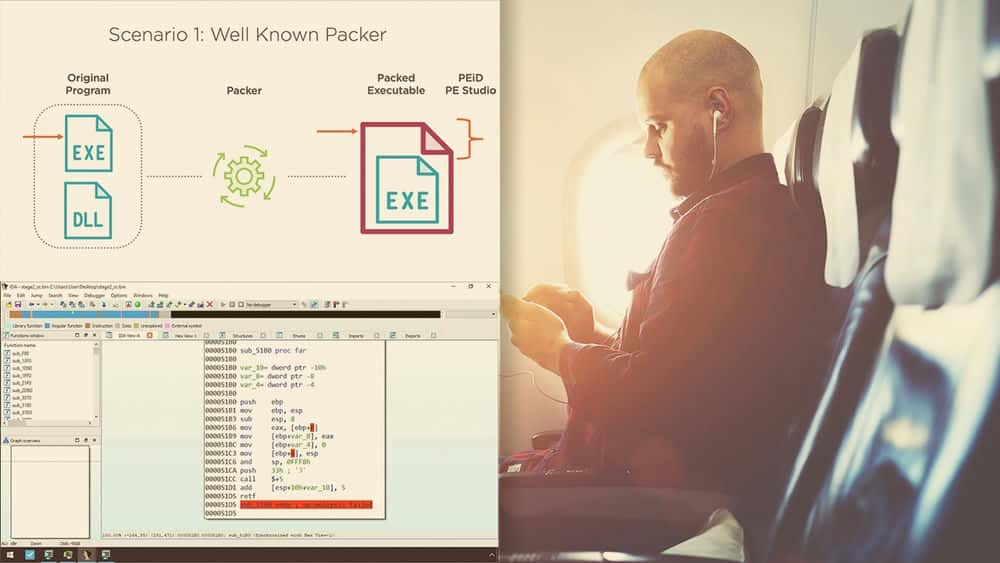

آموزش تجزیه و تحلیل بدافزار: شناسایی و شکست دادن بسته بندی

Malware Analysis: Identifying and Defeating Packing

نویسندگان بدافزار به طور معمول از تکنیک های بسته بندی برای پیچیده تر کردن کد خود استفاده می کنند. این دوره روش هایی را برای شناسایی و شکست دادن بسته بندی به شما می آموزد تا ویژگی ها و رفتارهای اصلی شناسایی شود.

آموزش برای مبتدیان، دستخط و قلم نویسی و خط شکسته خود را بهبود بخشید

Improve Your Print and Cursive Handwriting & Penmanship For Beginners

"آیا شما کسی هستید که دستخط خود را دوست ندارید؟ داشتن دستخط واضح و خوانا چیزی دور از دسترس شما نیست! آیا توانایی داشتن همکاری را می دانستید."

آموزش صفحه خالی را شکست دهید: الهام را در داخل و خارج از کتاب اسکچ خود کشف کنید

Defeat the Blank Page: Discover Inspiration Inside and Outside Your Sketchbook

فارغ از تجربه یا سطح مهارت شما به عنوان یک هنرمند، مواقعی وجود خواهد داشت که به صفحه خالی نگاه می کنید و سرتان به همان اندازه خالی می شود. در واقع، ins. ..

آموزش لبه های برش شماره 2: پشت صحنه - چگونه با فوتومونتاژ و هنر پاپ بلوک خلاقانه را شکست دهیم

Cutting Edges #2: Behind The Scenes - How to Beat Creative Block with Photomontage & Pop Art

آیا می خواهید تکنیک های تمرکز حواس را برای کمک به افزایش جریان خلاقیت خود یاد بگیرید؟ پس این کلاس برای شماست! این دومین مورد از مجموعه آموزش های خلاقانه است. ..

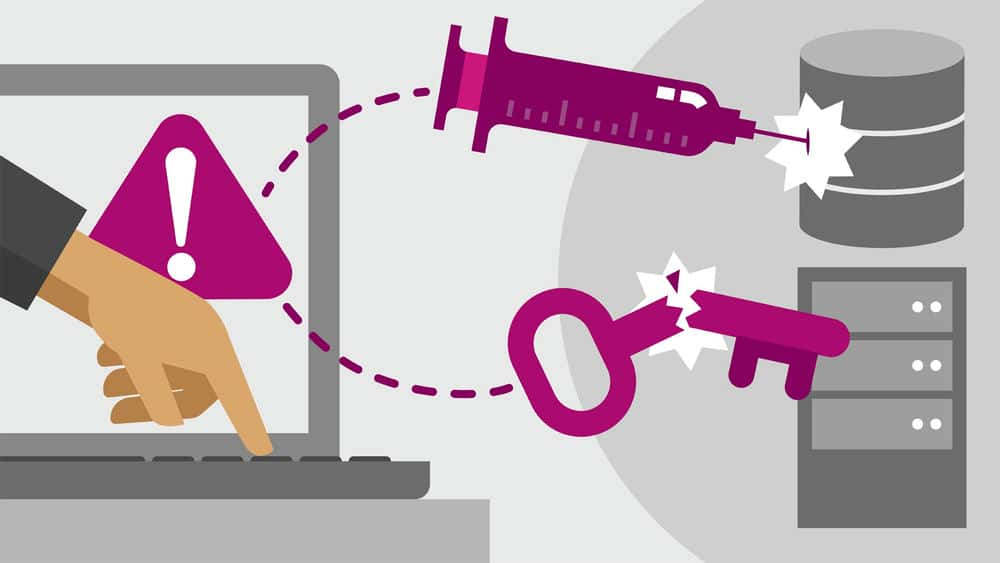

آموزش OWASP Top 10: # 1 Injection و # 2 Authentication شکسته

OWASP Top 10: #1 Injection and #2 Broken Authentication

مروری بر دو آسیب پذیری برتر نرم افزار - تزریق و حملات احراز هویت شکسته - توصیف شده در OWASP Top 10.

آموزش بازگشت از شکست ها: ایجاد انعطاف پذیری

Bouncing Back From Setbacks: Building Resilience

"این کلاس تماماً در مورد یادگیری نحوه ایجاد تاب آوری است! آیا مایلید در مورد آنچه برای ایجاد انعطاف پذیری لازم است بیشتر بدانید؟ چگونه در مورد چگونگی بازگشت از ..."

Don Robins

Don Robins

Jorgan Strathman

Jorgan Strathman

ng-conf

ng-conf

Caroline Wong

Caroline Wong

Elizabeth Hague

Elizabeth Hague

Adam Bartnik

Adam Bartnik

Josh Stroschein

Josh Stroschein

Tatiana Ambrose

Tatiana Ambrose

Anne Butera

Anne Butera

Hester Jones

Hester Jones

Catrinel Girbovan

Catrinel Girbovan