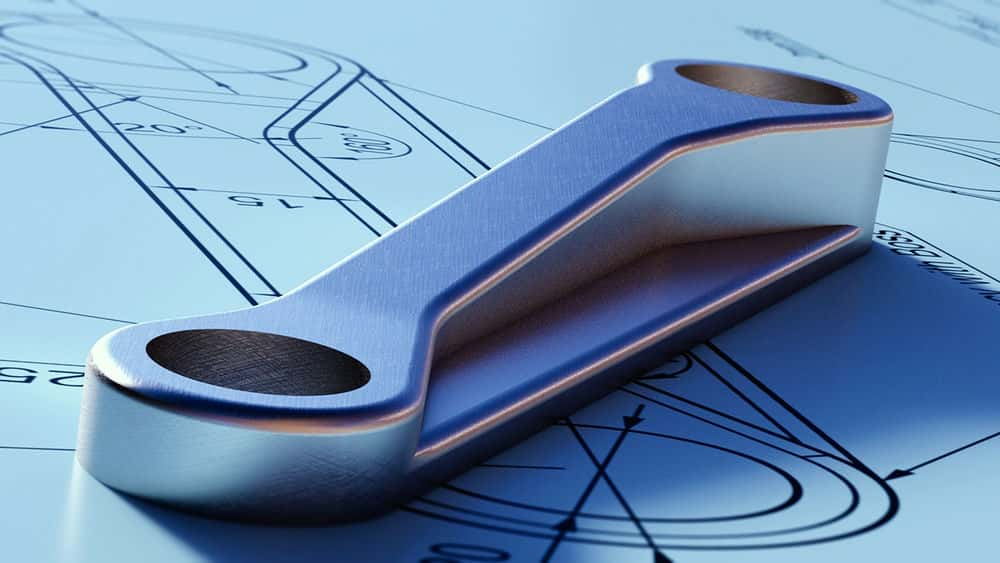

آموزش Fusion 360: شروع کار با CAM

Fusion 360: Getting Started with CAM

Fusion 360 یک پلت فرم کاملاً همه کاره 3D CAD است. در این دوره ، شما با استفاده از قابلیت های باورنکردنی ساخت رایانه (CAM) Fusion 360 ، اصول اولیه فرز 2.5 و 3 محور را یاد خواهید گرفت. نرم افزار مورد نیاز: Autodesk's Fusion 360.

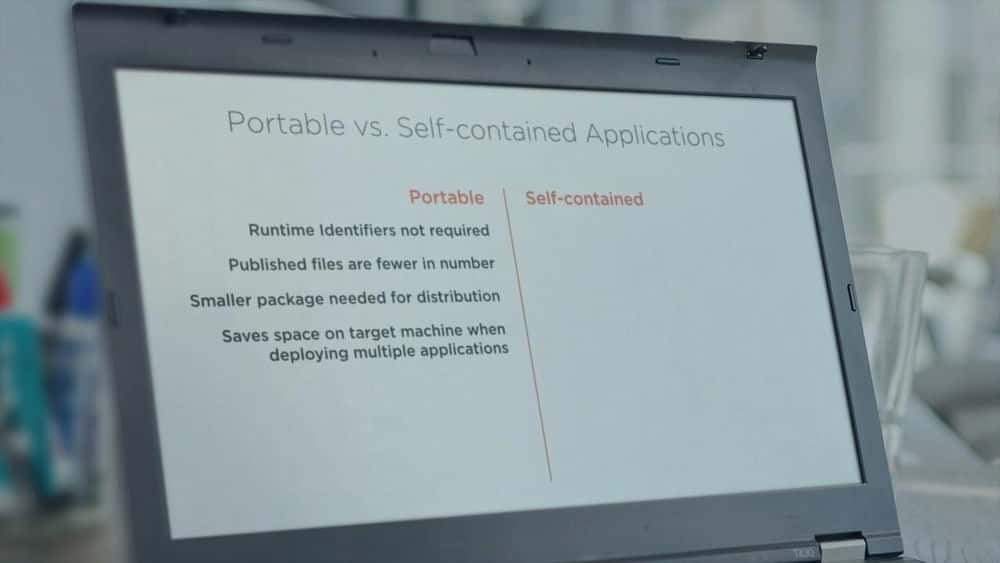

آموزش شروع کار با .NET Core در Mac و Linux

Getting Started with .NET Core on Mac and Linux

توسعه دهندگان Mac و Linux یک گزینه جذاب در .NET Core دارند. این دوره به شما نحوه ایجاد ، بسته بندی و استقرار برنامه های هسته .NET برای macOS و Linux و همچنین نحوه ایجاد سرویس .NET Core یا Daemon را برای آن سیستم عامل ها آموزش می دهد.

آموزش بافندگی سطح بعدی: یک ژاکت ببافید

Next Level Knitting: Knit a Sweater

آیا شما یک بافنده هستید که به دنبال ارتقاء بافتنی خود به سطح بعدی هستید؟ شاید تعداد زیادی روسری، روپوش و کلاه بافته باشید و به دنبال چال بیشتری باشید. ..

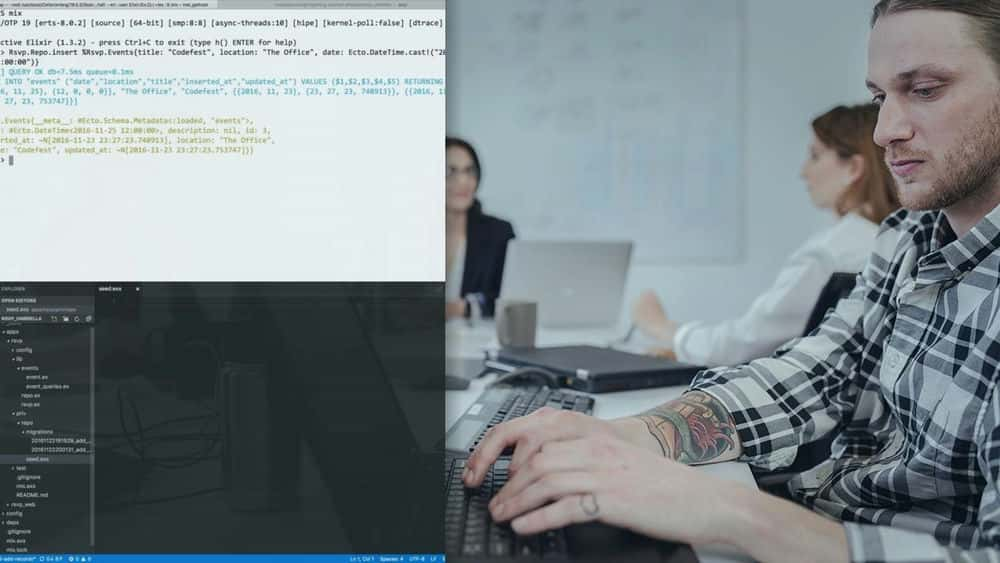

آموزش شروع کار با اکسیر [ویدئو]

Getting Started with Elixir [Video]

یاد بگیرید که چگونه از اکسیر در ساخت برنامه های مقیاس پذیر، قابل تحمل خطا و قابل نگهداری استفاده کنید.

آموزش شروع کار با ققنوس

Getting Started with Phoenix

ققنوس یک چارچوب وب واقعی برای اکسیر است. این دوره با راه رفتن در ساخت یک برنامه اکسیر ، اصول ققنوس را به شما آموزش می دهد.

آموزش شروع کار با Hive for Relational Database Developers

Getting Started with Hive for Relational Database Developers

پایگاه های داده سنتی بر پردازش معاملات متمرکز هستند ، در حالی که Hive به پردازش تحلیلی استخراج شده از مجموعه های عظیم داده کمک می کند. این دوره روی شباهت ها و تفاوت های SQL با Hive تمرکز دارد.

آموزش شروع کار با فناوری: مانند یک مهندس فکر کنید

Getting Started with Technology: Think Like an Engineer

آماده شوید که کمتر در معرض تهدید فناوری قرار بگیرید ، زیرا یاد می گیرید چگونه مانند یک مهندس فکر کنید و فرایندهای فکری برنامه نویسان ، توسعه دهندگان ، دانشمندان داده و سایر موارد را در نظر بگیرید.

آموزش شروع با OWASP Zed Attack Proxy (ZAP) برای تست نفوذ برنامه های وب

Getting Started with OWASP Zed Attack Proxy (ZAP) for Web Application Penetration Testing

OWASP Zed Attack Proxy یک روش منبع باز برای آزمایش دستی برنامه های کاربردی وب شما است. این دوره به توابع اساسی ZAP می پردازد و به شما نگاهی به روش هایی می دهد که این ابزار امکان استفاده از آسیب پذیری های برنامه وب را ممکن می کند.

آموزش شروع با OWASP Zed Attack Proxy (ZAP) برای تست نفوذ برنامه های وب

Getting Started with OWASP Zed Attack Proxy (ZAP) for Web Application Penetration Testing

OWASP Zed Attack Proxy یک روش منبع باز برای آزمایش دستی برنامه های کاربردی وب شما است. این دوره به توابع اساسی ZAP می پردازد و به شما نگاهی به روش هایی می دهد که این ابزار امکان استفاده از آسیب پذیری های برنامه وب را ممکن می کند.

آموزش Entity Framework Core: شروع به کار

Entity Framework Core: Getting Started

این دوره به کسانی که در نسخههای قبلی Entity Framework تجربه دارند و توسعهدهندگان کاملاً تازه وارد Entity Framework هستند، کمک میکند تا نحوه ساخت مدلها با EF Core، نحوه استفاده از EF Core برای تعامل با دادهها و موارد دیگر را بیاموزند.

آموزش شروع به تجزیه و تحلیل عفونت های مخرب

Getting Started Analyzing Malware Infections

عفونت های مخرب با سرعت نگران کننده ای در حال رشد هستند. این دوره به شما می آموزد که چگونه با خیال راحت پیوندهای مخرب ، اسناد آلوده و بایگانی های مخرب را با تمرکز بر جمع آوری شاخص های سازش تجزیه و تحلیل کنید.

آموزش ورود به سیستم متمرکز با پشته الاستیک: شروع کار

Centralized Logging with the Elastic Stack: Getting Started

Elastic Stack یکی از م effectiveثرترین روش ها برای استفاده از فناوری منبع باز برای ایجاد یک سیستم ورود به سیستم ، نظارت و هشدار مرکزی برای سرورها و برنامه ها است. این دوره به شما نحوه راه اندازی Elastic Stack را آموزش می دهد.

Matt Perez

Matt Perez

Nate Cook

Nate Cook

Davina Choy

Davina Choy

![آموزش شروع کار با اکسیر [ویدئو] آموزش شروع کار با اکسیر [ویدئو]](https://donyad.com/course/getimg/c9bab242-0fb7-47a2-be58-702e13e05274.jpg)

João Goncalves

João Goncalves

Nate Taylor

Nate Taylor

Janani Ravi

Janani Ravi

Kathryn Hodge

Kathryn Hodge

Mike Woolard

Mike Woolard

Julie Lerman

Julie Lerman

Cristian Pascariu

Cristian Pascariu

JP Toto

JP Toto